Обеспечение полной анонимности в сети. Аккуратнее с группами в соцсетях

Во время массовой интернетизации всего мира всё сложнее скрыть свою личность в Глобальной сети от других пользователей. Одни государства вводят цензуру в своем национальном сегменте Сети, другие выискивают ходы по ограничению прав пользователей, в том числе и свободы слова. Подвергать цензуре Глобальную сеть могут даже небольшие компании, устанавливающие всевозможные фильтры на выход своих сотрудников в Интернет, блокируя социальные сети, чаты и всё то, что не имеет прямого отношения к работе. В России в последнее время также наблюдается тенденция к регулированию нашего сегмента Сети. Законы об интернет-СМИ весьма спорны в трактовке и предполагают контроль интернет-порталов за их читателями. Неоднозначная трактовка уже существующих законов, которые мало отражают действительность, неподготовленные кадры - всё это позволяет быстро закрывать ресурсы только по одному подозрению. За примерами далеко ходить не надо - это и попытка закрытия крупнейшего торрентресурса torrents.ru (ныне rutracker.org), и изъятие серверов в дата-центрах (блокировка ifolder.ru), и многое другое. После принятия пролоббированных законов, касающихся авторского права, правообладатели и «душеприказчики» звуко и видеозаписывающих компаний получили законное право решать, кто честен, а кого можно и прижать. Одна только некоммерческая организация РАО портит жизнь многим пиратам. Но, увы, меры, принимаемые этими компаниями, зачастую затрагивают не криминальные элементы, получающие прибыль с продаж и от распространения контрафактной продукции, а обычных пользователей, включая тех самых авторов и исполнителей. В связи с этой непрос-той ситуацией на многих популярных порталах Интернета обсуждается перевод серверов из российских зон.ru и.рф на зарубежные площадки, где у какойлибо организации нет возможности заблокировать домен только на основе домыслов. Многие ресурсы уже перевели свои сайты и домены на заграничные хостинги. Как известно, суровость российских законов компенсируется необязательностью их исполнения, однако в данном случае это правило перестает действовать. При этом чем выше популярность новостного или социального ресурса, тем быстрее он может попасть в число интернет-СМИ, где постепенно вводится тотальный контроль за пользователями.

В настоящей статье мы не будем рассуж-дать о правильности принятия тех или иных законов и мер по регулированию интернет-деятельности, а рассмотрим методы, обеспечивающие анонимность пользователя в сети Интернет.

Доступ к запрещенным сайтам

Первый метод - без установки дополнительного программного обеспечения. Представим, что пользователю из небольшой компании необходимо сохранить свое инкогнито в Интернете. Он не является инсайдером или любителем «взрослых» фильмов, просто общителен, и для поднятия настроения и бодрости духа ему нужно общаться с друзьями и знакомыми. Начальник отдела строго приказал системному администратору заблокировать сайты vkontakte.ru, odnoklassniki.ru, twitter.com и все популярные сервисы по обмену мгновенными сообщениями: icq, skype, mail.ru. Системный администратор, недолго думая, пошел по пути наименьшего сопротивления: создал правило блокировки портов этих сервисов и добавил в web filter блокируемые сайты. Пользователь в шоке: не работает его любимый сайт, да и коллеге об этом рассказать нельзя. Из такой ситуации есть достаточно простой выход - использование анонимных прокси.

Проксисерверов, дающих возможность анонимно серфить в Интернете, довольно много. Однако владелец прокси-сервера, поскольку весь трафик идет через его сервер, может украсть и пароли, и любую другую конфиденциальную информацию, поэтому доверять публичным сервисам не стоит. Скрывшись от шефа, пользователь рискует потерять свои данные. В этом случае лучше использовать платный прокси-сервер или проверенный прокси знакомого.

Однако многие системные администраторы блокируют не только определенные сайты и сервисы сообщений, но и порты известных прокси-серверов. В таком случае у пользователя остается надежда лишь на то, что в компании не заблокирован туннельный трафик. Тогда несчастный пользователь может найти несколько VPN-серверов и, подключившись к ним, получить доступ по всем ресурсам Сети, включая торрент, который заблокирован в большинстве организаций де-факто. Тут нельзя не отметить тот факт, что пакеты трафика прокси-сервера, даже через защищенное соединение https к самому серверу, могут подвергнуться перехвату на стороне шлюза системного администратора. Применение туннельных соединений, напротив, предполагает использование защищенного канала связи: IPSec, MPPE и т.п. Однако найти бесплатный VPN-сервер с реализацией такой возможности сложно. Вообще, если дома хороший канал связи с выделенным прямым IP-адресом, то установить прокси-сервер или l2tp/pptp сможет каждый, прочитав несколько простых описаний. В любом случае положение офисного работника незавидно, поскольку системный администратор может жестко модерировать его перемещение в Глобальной сети.

Анонимность работы в сети

Для обеспечения анонимности в Интернете существуют специализированные утилиты, которые позволяют пользователям входить в анонимную и в большинстве случаев децентрализованную сеть. Как правило, многие из таких сетей - свободно распространяемые программы с исходным кодом. Публикация открытого кода имеет как минусы, так и плюсы. Например, плюсом является свободный доступ любого программиста к коду, что позволяет быстро находить проблемы и вычленять код инсайдеров, если таковой имеется. Минус заключается в том, что взлом действующей сети на основе проблемного кода может привести к деанонимизации находящихся в ней клиентов. Взломом анонимных сетей частенько занимаются спецслужбы и другие органы охраны правопорядка. К примеру, взлом японской анонимной сети позволил задержать и осудить нескольких распространителей новинок кинопроката в HD-качестве. О правильности такого метода борьбы с «вселенским злом» мы судить не будем. Лучше рассмотрим наиболее известные системы для анонимизации пользователей в Интернете.

TOR

Сеть TOR больше всего подходит пользователям, которые не занимаются обменом файлов в Интернете, а лишь хотят серфить его под маской, скрывая свои настоящие данные. Эта сеть, появившаяся относительно недавно, довольно быстро стала популярной. Прототип системы TOR был создан в исследовательской лаборатории Военноморских сил США по федеральному заказу. В 2002 году эту разработку рассекретили, а исходные коды были переданы независимым разработчикам, которые создали клиентское ПО и опубликовали исходный код под свободной лицензией. Напомним, что такая мера была принята для того, чтобы все желающие могли проверить TOR на отсутствие ошибок и бэкдоров. В основе сети TOR лежит сеть из многочисленных клиентов, соединенных между собой виртуальными туннелями через Интернет. Когда какойнибудь пользователь запрашивает страницу в Интернете с помощью этой сети, пакет с запросом шифруется и передается нескольким узлам в сети. При этом пакет проходит ряд клиентов сети и выходит от последнего из них уже к запрашиваемому сайту. Таким образом, никто из пользователей сети не знает, сколько клиентов прошел пакет и кто был инициатором подключения. Раз в десять минут цепочка компьютеров для клиента сети меняется, что обеспечивает большую защищенность сети. На данный момент сеть TOR насчитывает порядка 2 тыс. компьютеровсерверов и несколько тысяч клиентов. Поскольку эта сеть еще довольно мала, скорость соединения в ней нестабильна и редко превышает 200 Кбайт/с. Впрочем, изначально она задумывалась как средство анонимности для работы с вебстраницами, а не для передачи видеоконтента.

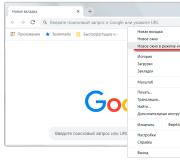

Для доступа во внешнюю сеть используется набор программ, которые идут в комплекте стандартной поставки к клиенту TOR. Для платформы Windows комплект поставки содержит клиент TOR, программу управления Vidalia и прокси-сервер Polipo. Программа управления позволяет настраивать все важнейшие параметры клиента (рис. 1). Проксисервер Polipo является Socks-сервером, поэтому невозможно с целью использования просто прописать его в настройках любого браузера. В большинстве случаев TOR подразумевает применение браузера Mozilla Firefox, к которому может быть установлен плагин Torbutton, позволяющий разрешать или запрещать использование сети TOR для этого браузера. Для тонкой настройки других браузеров или клиентов мгновенных сообщений для работы в сети TOR необходимо изменять настройки прокси-сервера Polipo.

Рис. 1. Программа управления Vidalia для сети TOR

Пользователи, не имеющие представления о работе прокси-серверов и других компонентов сети, могут скачать на официальном сайте TOR специальную сборку, которая, кроме клиента TOR, включает браузер Firefox, настроенный только для работы в этой сети.

Недавние исследования сети TOR выявили ее недостаточную защищенность. Один из пользователей на собственном примере показал, каким образом через сеть TOR может быть осуществлено проникновение в личные данные. Он установил на свой компьютер клиент TOR в режиме сервера сети. Это позволено всем пользователям и даже рекомендуется разработчиками для увеличения общей пропускной способности сети. Затем он установил на своем компьютере сниффер пакетов, что позволило ему прослушивать трафик проходящих через него пакетов пользователей. И затем успешно перехватил письма тех пользователей, которые, установив защиту в виде TOR, забыли установить шифрованное соединение с сервером почты. Таким образом, при использовании сети TOR не стоит забывать и о безопасных каналах везде, где это возможно.

В целом технология TOR позволяет работать с Интернетом в достаточно защищенном режиме, однако для большей ее эффективности необходим мощный канал связи, поскольку запросы к Интернету проходят через множество других клиентов.

Freenet

Децентрализованная сеть Freenet является, пожалуй, самой широко известной анонимной сетью для обмена пользовательскими данными. Она построена на базе Java-приложения, которое через шифрованные каналы связи устанавливает связь с остальными участниками сети. Поскольку Freenet представляет собой децентрализованную одноранговую сеть, она будет функционировать до тех пор, пока работает хотя бы один ее клиент. Сеть Freenet обес-печивает наиболее защищенное и анонимное соединение. В ней данные хранятся и извлекаются при помощи связанного с ними ключа, подобно тому как это реализовано в протоколе HTTP. В ходе разработки Freenet, которая началась еще в 2000 году, упор был сделан на высокую живучесть сети при полной анонимности и децентрализации всех внутренних процессов в ней. Сеть не имеет центральных серверов и не находится под контролем какихлибо пользователей или организаций. Даже создатели Freenet не имеют контроля над всей системой. Сохраненная информация шифруется и распространяется по всем компьютерам, входящим в сеть во всем мире, которые анонимны, многочислены и постоянно обмениваются информацией. Теоретически весьма сложно определить, какой участник хранит конкретный файл, поскольку содержимое каждого файла зашифровано и может быть разбито на части, которые распределяются между множеством компьютеров. Даже для участника сети требуются значительные усилия, чтобы узнать, какую именно информацию хранит его компьютер. Поскольку каждый пользователь может задать границы пространства, выделяемого для обмена данными, это затрудняет определение кусков данных, которые хранятся на пользовательском компьютере. Запрошенный с сети файл собирается по кусочкам от разных пользователей, так как основным принципом передачи данных в этой сети является модифицированная технология torrent.

Клиент сети Freenet представляет собой консольную утилиту, которая поставляется для большинства современных операционных систем. Единственное требование - наличие виртуальной машины Java. После установки клиента сети пользователь может работать с ресурсами сети через любой браузер, который подключается к локальному хосту пользователя. Поскольку сеть полностью анонимная и децентрализованная, скорость передачи данных и работы в ней очень низкая. Для более высокого быстродействия необходимо большее количество пользователей сети, которые за счет своих каналов связи и должны по задумке обеспечить Freenet высокую пропускную способность. В настоящее время скорость скачивания информации в этой сети редко превышает 100-200 Кбайт/с. Интерфейс управления сетью также основан на вебконсоли (рис. 2).

Рис. 2. Консоль управления клиентом Freenet

Сеть Freenet можно рассматривать как огромное и при этом потенциально ненадежное распределенное устройство хранения информации. При сохранении какого-либо файла в этой сети пользователь получает ключ, с помощью которого впоследствии можно получить сохраненную информацию обратно. При предъявлении ключа сеть возвращает пользователю сохраненный файл, если он еще существует и все его части хранятся на доступных анонимных клиентах.

Основной идеей сети Freenet является попытка недопустить навязывания группой лиц своих убеждений и ценностей другим, так как никому не позволено решать, что приемлемо. В сети поощряется терпимость к ценностям других, а в случае отсутствия последней пользователей просят закрыть глаза на содержание, которое противоречит их взглядам.

I2P

I2P - это анонимная распределенная сеть, которая использует модифицированную технологию DHT Kademlia и хранит в себе хешированные адреса узлов сети, зашифрованные алгоритмом AES IP-адреса, а также публичные ключи шифрования, причем соединения между клиентами также шифруются. В отличие от вышеописанных сетей, I2P предоставляет приложениям простой транспортный механизм для анонимной и защищенной пересылки сообщений друг другу.

Многие из разработчиков I2P ранее участвовали в проектах IIP и Freenet. Но, в отличие от этих сетей, I2P - это анонимная одноранговая распределенная децентрализованная сеть, в которой пользователи могут работать как с любыми традиционными сетевыми службами и протоколами, например E-Mail, IRC, HTTP, Telnet, так и с распределенными приложениями вроде баз данных, Squid и DNS. В отличие от сети Freenet, внутри сети I2P работает собственный каталог сайтов, электронные библиотеки и даже торренттрекеры. Помочь сети и стать разработчиком может каждый пользователь. Кроме того, существуют шлюзы для доступа в сеть I2P непосредственно из Интернета, созданные специально для пользователей, которые по разным причинам не могут установить на компьютер программное обеспечение или же провайдер блокирует доступ в эту сеть. Основной особенностью сети является способность функционировать в жестких условиях, даже под давлением организаций, обладающих весомыми финансовыми или политическими ресурсами. Исходные коды программ и протоколов сети общедоступны, что позволяет пользователям убедиться в том, что программное обеспечение делает именно то, что заявлено, и облегчает сторонним разработчикам возможность совершенствовать защиту сети от настойчивых попыток ограничить свободное общение. Нельзя не отметить тот факт, что сеть I2P схожа по своей структуре с традиционным Интернетом и отличается от него лишь невозможностью цензуры благодаря использованию механизмов шифрования и анонимизации. Это привлекает пользователей, которым интересны инновации и мудреный интерфейс. Несомненным плюсом I2P является то, что третьи лица не могут узнать, что просматривает пользователь, какие сайты посещает, какую информацию скачивает, каков круг его интересов, знакомств и т.п.

По сравнению с Интернетом в I2P нет никаких центральных и привычных DNS-серверов, при этом сеть не зависит и от внешних серверов DNS, что приводит к невозможности уничтожения, блокирования и фильтрации участков сети. В идеале такая сеть будет существовать и функционировать, пока на планете останутся хотя бы два компьютера в сети. Отсутствие явных DNS-серверов не означает, что нельзя создать свою страничку. DHT Kademlia - механизм распределения имен в сети I2P - позволяет любым пользователям сети I2P создавать свои сайты, проекты, торренттрекеры и т.д. без необходимости гдето регистрироваться, платить за DNS-имя или оплачивать какиелибо услуги. При этом каждый пользователь может абсолютно бесплатно и свободно создавать любые сайты, а узнать его местонахождение, как и расположение сервера, практически невозможно.

С каждым новым пользователем повышается надежность, анонимность и скорость сети I2P в целом. Для того чтобы попасть в сеть I2P, нужно всего лишь установить на своем компьютере клиент, коим является программамаршрутизатор, которая будет расшифровывать/зашифровывать весь трафик и перенаправлять его в сеть I2P. Настраивать программумаршрутизатор в большинстве случаев не требуется - по умолчанию она уже настроена оптимальным образом, а ее интерфейс полностью переведен на русский язык (рис. 3). При обращении к сайту или другому ресурсу в обычном (внешнем) Интернете программамаршрутизатор автоматически, как и TOR, прокладывает туннель к одному из внешних шлюзов и дает возможность анонимно посещать и использовать внешние ресурсы Интернета.

Рис. 3. Консоль управления клиентом сети I2P

Выводы

Для обеспечения анонимности в Глобальной сети можно использовать множество различных способов. В большинстве случаев программы и виртуальные сети, позволяющие достичь той или иной степени анонимности в Сети, бесплатны и общедоступны. Каждый пользователь может выбрать для себя оптимальную программу или сеть для доступа как к внешним, так и к внутренним ресурсам. Однако чем выше защищенность используемой технологии, тем ниже ее скоростные показатели и доступность для понимания принципов ее работы. К примеру, если сеть TOR довольно прозрачна для большинства пользователей, то разобраться с настройками и принципом работы сети Freenet для рядового пользователя уже сложно. И хотя свобода слова и анонимность приветствуются большинством пользователей, существует и обратная сторона медали - распространение контрафактных материалов, запрещенного контента типа детской порнографии и т.п. Увы, это налагает отпечаток на все анонимные сети, ведь большинство пользователей негативно относятся к таким материалам, однако полная свобода предполагает именно такое положение вещей.

Кроме нашумевшего на всех углах интернета мнения о сокрытии IP-адреса есть еще множество других деталей. По большому счету все методы и средства анонимности преследуют цель сокрытия провайдера. Через которого уже можно получить физически точное местоположение пользователя, обладая дополнительной информацией о нем (IP, «отпечатки» браузера, логи его активности в определенном сегменте сети и пр.). А также большинство методов и средств направлены на максимальное сокрытие/нераскрытие этой косвенной информации, по которой позже можно будет спрашивать у провайдера нужного юзера.

Какие есть способы анонимизации пребывания в сети?

Если говорить про обособленные единицы анонимизации (ведь есть еще схемы в виде комбинирования того или иного средства анонимности), то можно выделить следующие:

1) Прокси-серверы - бывают разных видов, со своими особенностями. Классификация прокси под спойлером.

HTTP прокси – работает по протоколу http и выполняет функцию кэширования.

Степени анонимности: прозрачные, искажающие, анонимные, элитные.

Цепочку из HTTP проксей можно построить только в том случае, если они поддерживают метод CONNECT, исключением есть построение цепочки с помощью спец. программы.

HTTPS прокси (они же CONNECT) – прокси поддерживающие HTTP 1.1, которая в свою очередь имеет две спецификации - RFC 2616 и устаревший RFC 2068. Отличаются они тем, что в спец. RFC 2616 документирован метод CONNECT.

Все эти подтипы проксей имеют одну и ту же возможность – они могут работать с использованием метода CONNECT (в дополнение к GET / POST).

Различие между подтипами состоит исключительно в настройках программ прокси-серверов:

Если в настройках прокси сервера разрешено подключение методом CONNECT к порту 443 (https:// адреса), то это HTTPS proxy;

Если в настройках прокси сервера разрешено подключение методом CONNECT к любым портам (не считая 443 и 25), то он называется CONNECT proxy (в ICQ такой прокси называется HTTP proxy);

Если в настройках прокси сервера разрешено подключение методом CONNECT к порту 25 (почтовый сервис), то его можно использовать для рассылки почты и такой прокси называется mail-enabled, или 25 port enabled или прокси с открытым 25-м портом.

FTP прокси – работает по протоколу ftp и предназначен для анонимного управления сайтом (сервером). Все ftp прокси есть анонимными потому, что протокол FTP не предусматривает наличия прокси.

В паблике FTP прокси отсутствуют. Из FTP проксей невозможно построить цепочку.

CGI прокси (веб анонимайзер) – это страница на сайте, куда вбиваешь url, и она выводит указанную страницу. При этом адрес этой страницы (указанный в поле адреса) с точки зрения Вашего компьютера будет другой - что-то вроде

http://www.cgi-proxy.com/http/www.your-url.com/path/

С точки зрения анонимности CGI proxy бывают такими же, как и HTTP proxy. В «смешанных» цепочках этот вид проксей может стоять только на последнем месте.

SOCKS – этот вид прокси имеет 2 спецификации:

Socks 4 работает по протоколу TCP

Socks 5 поддерживает TCP, UDP, авторизацию и удаленный DNS-запрос. Socks по своей природе есть дейсвительно анонимным (потому, что он работает напрямую с TCP). Из проксей этого вида можно построить цепь. Сокс – самый лучший способ остаться анонимным в сети.

Анонимность Прокси

Всем известно, что при взаимодействии клиента с сервером, клиент посылает серверу некую информацию (в основном ее передает браузер, но прокся тоже может добавлять туда что-то «от себя»). Имеется ввиду название и версия операционной системы, название и версия браузера, настройки браузера (разрешение экрана, глубина цвета, поддержка java / javascript, ...), IP адрес клиента (если используется proxy, то заменяется proxy сервером на IP proxy), используется ли proxy сервер (если используется proxy, то IP клиента - это IP proxy - добавляется proxy сервером), если используется proxy, то Ваш реальный IP адрес (добавляется proxy сервером) и многое другое…

Эта информация передается в виде переменных окружения (environment variables).

Я остановлюсь лишь на тех, которые имеют отношение к анонимности.

Итак, Если прокси не используется, то переменные окружения выглядят следующим образом:

REMOTE_ADDR

= Ваш IP

HTTP_VIA

= не определена

HTTP_X_FORWARDED_FOR

= не определена

Прозрачные прокси

не скрывают инфу о реальном IP:

REMOTE_ADDR

= IP proxy

HTTP_VIA

HTTP_X_FORWARDED_FOR

= реальный IP

Анонимные прокси (anon) не скрывают того факта, что используется прокси, но меняют реальный IP на свой:

REMOTE_ADDR

= IP proxy

HTTP_VIA

= IP или имя proxy (используется proxy сервер)

HTTP_X_FORWARDED_FOR

= IP proxy

Искажающие прокси (distorting) не скрывают того факта, что используется proxy сервер. Однако реальный IP подменяется на другой (в общем случае произвольный, случайный):

REMOTE_ADDR

= IP proxy

HTTP_VIA

= IP или имя proxy (используется proxy сервер)

HTTP_X_FORWARDED_FOR

= случайный IP

Элитные прокси (elite, high anon) не только меняют IP, но и скрывают даже сам факт использования прокси сервера:

REMOTE_ADDR

= IP proxy

HTTP_VIA

= не определена

HTTP_X_FORWARDED_FOR

= не определена

2) VPN-сервисы - тоже работают по разным протоколам, которые предлагают провайдеры на выбор.

3) SSH-туннели , изначально создавались (и функционируют по сей день) для других целей, но также используются для анонимизации. По принципу действия довольно схожи с VPN’ами, поэтому в данной теме все разговоры о VPN будут подразумевать и их тоже.

4) Dedicated-серверы - самое основное преимущество в том, что пропадает проблема раскрытия истории запросов узла, с которого проводились действия (как это может быть в случае с VPN/SSH или прокси).

Можно ли как-то скрыть от провайдера факт использования Tor’a?

Да, решение будет почти полностью аналогичное предыдущему, только схема пойдет в обратном порядке и VPN соединение «вклинивается» между клиентов Tor’a и сетью луковых маршутизаторов. Обсуждение реализации такой схемы на практике можно найти на одной из страниц документации проекта.

Что следует знать о I2P, и как эта сеть работает?

I2P - распределенная, самоорганизующаяся сеть, основанная на равноправии ее участников, отличающаяся шифрованием (на каких этапах оно происходит и какими способами), переменными посредниками (хопами), нигде не используются IP-адреса. В ней есть свои сайты, форумы и другие сервисы.

В сумме при пересылке сообщения используется четыре уровня шифрования (сквозное, чесночное, туннельное, а также шифрование транспортного уровня), перед шифрованием в каждый сетевой пакет автоматически добавляется небольшое случайное количество случайных байт, чтобы ещё больше обезличить передаваемую информацию и затруднить попытки анализа содержимого и блокировки передаваемых сетевых пакетов.

Весь трафик передается по туннелям - временные однонаправленные пути, проходящие через ряд узлов, которые бывают входящими или исходящими. Адрессация происходит на основе данных из так называемой сетевой базы NetDb , которая распределена в той или иной мере по всем клиентам I2P. NetDb содержит в себе:

- RouterInfos - контактные данные роутеров (клиентов), используются для построения туннелей (упрощая, они представляют собой криптографические идентификаторы каждого узла);

- LeaseSets - контактные данные адресатов, используются для связи исходящих и входящих туннелей.

Принцип взаимодействия узлов этой сети.

Этап 1. Узел «Kate» строит исходящие туннели. Он обращается к NetDb за данными о роутерах и строит туннель с их участием.

Этап 2. «Boris» строит входной туннель аналогично тому, как и строится исходящий туннель. Затем он публикует свои координаты или так называемый «LeaseSet» в NetDb (здесь отметьте, что LeaseSet передается через исходящий туннель).

Этап 3. Когда «Kate» отправляет сообщение «Boris’у», он запрашивает в NetDb LeaseSet «Boris’а». И по исходящим туннелям пересылает сообщение к шлюзу адресата.

Еще стоит отметить, что у I2P есть возможность выхода в Интернет через специальные Outproxy, но они неофициальные и по совокупности факторов даже хуже выходных узлов Тоr. Также внутренние сайты в сети I2P доступны из внешнего Интернета через прокси-сервер. Но на этих входных и выходных шлюзах высока вероятность частично потерять анонимность, так что надо быть осторожным и по возможности этого избегать.

Какие есть преимущества и недостатки у I2P сети?

Преимущества:

1) Высокий уровень анонимности клиента (при любых разумных настройках и использовании).

2) Полная децентрализация, что ведёт к устойчивости сети.

3) Конфиденциальность данных: сквозное шифрование между клиентом и адресатом.

4) Очень высокая степень анонимности сервера (при создании ресурса), не известен его IP-адрес.

Недостатки:

1) Низкая скорость и большое время отклика.

2) «Свой интернет» или частичная изолированность от интернета, с возможностью туда попасть и повышением вероятности деанона.

3) Не спасает от атаки через плагины (Java, Flash) и JavaScript, если не отключить их.

Какие еще есть сервисы/проекты по обеспечению анонимности? - японский клиент под винду для файлового обмена. Анонимность сети Perfect Dark базируется на отказе от использования прямых соединений между конечными клиентами, неизвестности IP-адресов и полном шифровании всего, что только можно.

Следующие 3 проекта особенно интересные тем, что их цель - скрыть пользователя реализуется путем освобождения от провайдерской зависимости при интернет-соединении, за счет построения беспроводных сетей. Ведь тогда интернет станет еще более самоорганизованным:

- Netsukuku - Networked Electronic Technician Skilled in Ultimate Killing, Utility and Kamikaze Uplinking.

- B.A.T.M.A.N - Better Approach To Mobile Ad-hoc Networking.

Есть ли какие-то комплексные решения по обеспечению анонимности?

Кроме связок и комбинаций различных методов, вроде Tor+VPN, описанных выше можно воспользоваться дистрибутивами линукса, заточенными на эти потребности. Преимущество такого решения в том, что в них уже есть большинство этих комбинированных решений, все настройки выставлены на обеспечение максимального количества рубежей для деанонимизаторов, все потенциально опасные службы и софт вырезаны, полезные установлены, в некоторых помимо документации есть всплывающие подсказки, которые не дадут поздним вечером потерять бдительность.

По своему опыту и некоторых других знающих людей я бы выбрал дистрибутив Whonix , так как он содержит в себе самые новые техники по обеспечению анонимности и безопасности в сети, постоянно развивается и имеет очень гибкую настройку на все случаи жизни и смерти. Также имеет интересную архитектуру в виде двух сборок: Gateway и Workstation, которые в функционируют в связке. Основное преимущество этого состоит в том, что если в результате появления какой-нибудь 0-day в Tor или самой ОС, через которую попробуют раскрыть прятавшегося пользователя Whonix, то будет «деанонимизирована» только виртуальная Workstation и атакующий получит «очень ценную» информацию типа IP 192.168.0.1 и Mac address 02:00:01:01:01:01.

Но за наличие такого функционала и гибкости в настройке надо платить - этим обуславливается сложность конфигурации ОС из-за чего ее порой ставят в низ топа операционок для анонимности.

Более легкие в настройке аналоги - это довольно известные Tails , рекомендованный Сноуденом, и Liberte , которые также можно с успехом использовать в этих целях и которые обладают очень хорошим арсеналом для обеспечения анонимности.

Есть еще какие-нибудь моменты при достижении анонимности?

Да, есть. Существует ряд правил, которых желательно придерживаться даже в анонимном сеансе (если стоит цель достичь практически полной анонимности, конечно) и мер, которые необходимо предпринять перед входом в этот сеанс. Сейчас о них будет написано подробнее.

1) При использовании VPN, Proxy и пр. всегда в настройках устанавливать использование статических DNS-серверов провайдера сервиса, дабы избежать утечек DNS. Или выставлять должные настройки в барузере или межсетевом экране.

2) Не использовать постоянные цепочки Tor, регулярно менять выходные узлы (VPN-серверы, прокси-серверы).

3) При пользовании браузером отключать по возможности все плагины (Java, Flash, еще какие-нибудь Adobe’вские поделки) и даже JavaScript (если задача полностью минимализировать риски деанона), а также отрубать использование cookies, ведение истории, долгосрочного кэширования, не разрешать отправлять HTTP-заголовки User-Agent и HTTP-Referer или подменять их (но это специальные браузеры для анонимности нужны, большинство стандартных не позволяют такую роскошь), использовать минимум браузерных расширений и т. д. Вообще есть еще один ресурс , описывающий настройки для анонимности в различных браузерах, к которому тоже при желании стоит обратиться.

4) При выходе в анонимном режиме в сеть следует использовать «чистую», полностью обновленную ОС с самыми последними стабильными версиями ПО. Чистая она должна быть - чтобы было сложнее отличить «отпечатки» ее, браузера и другого софта от среднестатистических показателей, а обновленная, чтобы понижалась вероятность подхватить какую-нибудь малварь и создать себе определенных проблем, ставящих под угрозу работу всех сосредоточенных для анонимизации средств.

5) Быть внимательным при появлении предупреждений о валидности сертификатов и ключей, для предотвращения Mitm-атак (прослушки незашифрованного трафика).

6) Не допускать никакой левой активности в анонимном сеансе. Например, если клиент из анонимного сеанса заходит на свою страницу в соц. сети, то его интернет-провайдер об этом не узнает. Но соц. сеть, несмотря на то, что не видит реальный IP-адрес клиента, точно знает, кто зашел.

7) Не допускать одновременного подключения к ресурсу по анонимному и открытому каналу (описание опасности было приведено выше).

8) Стараться «обфусцировать» все свои сообщения и другие продукты авторского интеллектуального производства, так как по жаргону, лексике и стиллистике речевых оборотов можно с довольно большой точностью определить автора. И уже есть конторы, которые делают на этом целый бизнес, так что не надо недооценивать этот фактор.

9) Перед подключением к локальной сети или беспроводной точке доступа предварительно менять MAC-адрес.

10) Не использовать любое недоверенное или непроверенное приложение.

11) Желательно обеспечить себе «предпоследний рубеж», то есть какой-то промежуточный узел до своего, через который вести всю активность (как это делается с dedicated-серверами или реализовано в Whonix), чтобы в случае преодоления всех предыдущих преград или заражения рабочей системы третие лица получали доступ к болванке-посреднику и не имели особых возможностей продвигаться в вашу сторону дальше (или эти возможности были бы крайне дороги или требовали затраты очень большого количества времени).

Приветствую тебя, мой «анонимный» читатель. Ты часто задумываешься над тем, что о тебе известно тому или иному веб сайту, который ты посещаешь и в каких целях эта информация может быть использована? Или у тебя вообще паранойя и ты думаешь, что мы все под колпаком «специальных служб» и вот вот к тебе постучаться в дверь люди в « белых халатах » погонах?

Сегодня мы разберем базовые принципы анонимности в интернете, и я расскажу, какая информация о тебе доступна на просторах глобальной сети и как её скрыть.

Для чего быть анонимным в интернете?

Анонимность, это понятие, в основном рассматриваемое применительно к кибер-преступникам различных мастей, но только ли им она нужна? Чтобы ответить на этот вопрос, стоит вспомнить – как часто вам приходит «спам» на электронную почту или каким удивительным образом, «Яндекс» показывает вам именно на тему тематику, которой вы недавно интересовались.

Если покопавшись в своей памяти, вы нашли соответствия со своим опытом использования интернета – тогда эта статья для вас.

Что о вас известно?

Для начала, стоит обратиться к одному замечательному сайту — 2ip.ru, который наглядно покажет, лишь малую часть информации, известной о вас, а это — ip адрес компьютера, версия операционной системы, версия браузера, местоположение — и это еще не полный список.

Регистрируясь на каком-либо сайте, в аське, скайпе и т.д., вы зачастую оставляете свою почту и даже номер телефона.

Анонимность в интернете — основы

Что о вас известно, я перечислил выше, теперь пора разобраться — что с этим делать? Начнем по порядку, особо не вдаваясь в технические тонкости.

IP адрес

Простыми словами – IP адрес компьютера, это уникальный идентификационный адрес ПК в сети интернет. IP адрес присваивается провайдером при подключении, соответственно при смене провайдера — IP адрес меняется.

IP адрес компьютера состоит из четырех комбинаций цифр — XXX.XXX.XXX.XXX. Количество цифр в каждой комбинации разница от 1 до 3, а их величина равна от 0 до 256.

Провайдером может быть присвоено 2 вида IP адреса – статический и динамический.

- Статический IP адрес – постоянный и не меняется все время пользования подключением.

- Динамический IP адрес – меняется при каждой перезагрузке интернет соединения.

Скрыть IP адрес вы можете несколькими способами — через Proxy или . Подробности читайте в соответствующих статьях по ссылкам.

IP — это только половина проблемы, есть и другие данные — версия операционной системы, версия браузера, разрешение экрана, язык OS и т.д.

Информация об операционной системе

С вашим IP мы разобрались, теперь давайте подумаем об остальных данных.

Первым делом, необходимо найти место «утечки». Вы читаете данную статью через браузер, правильно? Соответственно, этот самый браузер и сообщает серверу, на котором находится веб-ресурс, ранее перечисленные данные. Происходит передача, с помощью Http заголовков, выглядящих следующим образом –

Host: сайт User-Agent: Mozilla/5.0 (Windows; U; Windows 8.1; ru; rv:2.8.3.7) Gecko/20170520 Firefox/43.7.1 (.NET CLR 8.1.30421) Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: ru,en-us;q=0.7,en;q=0.3

Host : hyperione . com User - Agent : Mozilla / 5.0 (Windows ; U ; Windows 8.1 ; ru ; rv : 2.8.3.7 ) Gecko / 20170520 Firefox / 43.7.1 (. NET CLR 8.1.30421 ) Accept : text / html , application / xhtml + xml , application / xml ; q = 0.9 , * / * ; q = 0.8 Accept - Language : ru , en - us ; q = 0.7 , en ; q = 0.3 |

Решить эту проблему можно «подменяя» настоящие http заголовки — «поддельными».

Идеальным решением, для подмены «http» заголовков будет соответствующий плагин для браузера, например — .

Cookie файлы вашего браузера

Прочитав статью об , вы узнаете предназначение этих файлов, а сейчас хочется упомянуть, что Cookie на вашем компьютере, хранит подавляющее большинство сайтов, включая «Яндекс» и «Google».

Вы можете отключить сохранение Cookie в своем браузере, тем самым лишите себя некоторых приятных бонусов, например сохранение паролей на сайтах, но с другой стороны – перестанете отдавать ценную информацию о себе, посторонним людям.

Подведем итоги

В статье мы не коснулись двух моментов.

Ваши телефоны и email

. Создайте один почтовый ящик, специально для регистрации на сайтах, если понадобится номер телефона – используйте сервисы активации.

Установка программ на PC

. Устанавливая какую-либо программу к себе на ПК (например, клиент онлайн игрушки), сторонним лицам может стать известна такая информация о вас, как — модели и серийные номера вашего оборудования (Процессор, видеокарта и т.д.), MAC адрес и т.д.

Данная статья не является призывом к действию, а несет в себе сугубо информационный характер. Ответственность за использование данной информации вы несете самостоятельно.

Дата публикации: 01.10.2015Как показывают утечки информации из спецслужб в виде того же Эдварда Сноудена, государства, и не только США, следят за гражданами и делают это очень активно. Кроме того, слежку за вами могут осуществлять и разного рода хакеры с целью хищения денег со счетов или конфиденциальной информации. И чем выше должность вы занимаете или большими деньгами ворочаете, тем вопрос защиты информации и анонимного серфинга в интернете становится для вас актуальнее. В этом совете поговорим о самых распространенных способах сохранения анонимности в сети интернет, а, следовательно, защите вашей информации и информации о вас и вашей деятельности.

Для начала, давайте определимся с тем, кому нужна анонимность и защита, а кому достаточно самых элементарных норм безопасности - иметь работающий антивирус на компьютере, не посещать сомнительные сайты, не скачивать всего подряд. Для большинства людей этого достаточно. Поверьте, ни какие спецслужбы или хакеров не интересует ваша переписка с обсуждением видов на урожай на дачном участке или сплетнями о школьных подругах. Никаким хакерам вы не будете интересны, если вы не осуществляете банковских транзакций через интернет и не имеете счетов с электронными деньгами.

Наоборот, серьезная защита и анонимность в интернет жизненно необходима политикам, ученым, бизнесменам, общественных деятелям, любым публичным личностям. Про хакеров и террористов вспоминать даже не будем - эти подобных советов не читают - сами кого хотите могут научить вопросам анонимности и безопасности.

Не помешает анонимность также людям, которые строят успешную карьеру или хотя бы планируют деятельность в политике, бизнесе, международных отношениях. «Шалости» в интернете, которые сегодня могут казаться вам совершенно невинными, через 5 или 10 лет, собранные и где-то заархивированные до поры до времени, могут поставить крест на вашей карьере или репутации.

Или просто написали вы в какой-то соцсети что-то нелицеприятное о президенте США, а через полгода пошли получать американскую визу… Вы даже не узнаете почему вам отказали, но отказать могут запросто - интернет, каким бы огромным он ни казался, на самом деле не так уж и огромен, а благодаря современным технологиям, поиск информации о конкретном человеке и всех его шагах, высказываниях занимает считанные секунды.

Кроме того, есть не мало людей, помешанных на конспирологических теориях и безопасности ради безопасности. Добро пожаловать в отряд пользователей-невидимок!

С чего начинается безопасность

А начинается она с того, что вы сами о себе пишете и выкладываете в интернете. Ведь это так популярно и модно: Одноклассники, Вконтакте, Facebook, Instagram, Foursquare… Мы сами ежедневно выкладываем в интернет самую подробнейшую информацию о себе, снабженную фотографиями и геометками, отследить по которой нас могут не только всемогущие спецслужбы, но буквально любой желающий школьник младших классов!

Хотите, чтобы о вас ничего не знали - прекратите сами себя «палить»! Не заводите или удалите аккаунты в соцсетях или, как минимум, не чекиньтесь, не пишите ничего о себе и своих пристрастиях, передвижениях, встречах. Не выкладывайте постов с едкой критикой или проклятиями в адрес значительных политических фигур своей страны и мира, а также своего непосредственного начальства или бы даже конкурентов. Кто знает, как повернется ваша жизнь? Быть может завтра или послезавтра вы решите эмигрировать в страну, лидера котрой сегодня так активно ненавидите или устроиться на работу в конкурирующую фирму?

Кроме того, не стоит писать комментарии к статьям в онлайн-изданиях, на форумах и участвовать в публичных чатах. Даже если вы пишете их без регистрации под псевдонимом «аноним», ваш IP-адрес определяется и остается в базе сайтов. При желании идентифицировать любого анонимного автора комментария не составит труда средней руки профессионалу, не говоря уже про более серьезных людей и организации.

Заведите себе один (а лучше не один, а несколько) e-mail адресов, которые вы будете указывать при регистрации на разных интернет-ресурсах, а также оставлять в качестве контактных в интернет-магазинах и прочих публичных интернет-местах. Оставлять в подобных местах свой основной и единственный e-mail адрес в любом случае дело очень не умное - как минимум этот адрес завялят спамом, количество которого каждый месяц будет увеличиваться в геометрической прогрессии, как максимум, о вас будут знать все - где вы зарегистрированы, что покупаете, когда и какими сервисами пользуетесь. Зная адрес, не так сложно вообще читать всю вашу переписку, перехватывая ваш трафик, особенно, если эта переписка содержит какие-то секреты или представляет другой интерес для профессионалов интернет-слежки.

Поэтому, храните ваш основной адрес в тайне, доверяя его только самым близким друзьям и деловым партнерам, с которыми вы ведете дела или обсуждаете серьезные вопросы. Лучше, чтобы он был зарегистрирован не в той стране, в которой вы живете - отследить его будет еще сложнее.

А для каких-то целей можно пользоваться полностью анонимными почтовыми сервисами, вроде сервиса . Сохраните ссылочку - пригодится.

Это азы безопасности. Но можно пойти дальше и глубже. Я не буду здесь подробно расписывать подробности методов - каждый из них требует отдельной статьи (при желании вы можете найти и прочитать подробности на других сайтах), только перечислю их с кратким описанием:

- Использовать анонимный веб-серфинг с помощью настроек браузера . Сейчас почти все браузеры имеют функцию «приватного просмотра» или «режима инкогнито» и потому это самый простой способ. Полной анонимности он не дает, но все же увеличивает степень вашей безопасности и анонимности, как минимум на вашем компьютере не останется следов вашего веб-серфинга. В это режиме браузер удаляет куки и временные файлы сразу же после завершения сеанса, не сохраняет данные форм (логины и пароли), а также историю посещений.

- Использовать для веб-серфинга анонимные прокси-серверы . Это делает просмотр страниц мене комфортным - некоторые популярные ресурсы, такие, как yandex.ru вообще не пустят вас к себе. С другой стороны, у вас будет возможность пользоваться сервисами и заходить на сайты, которые по тем или иным причинам заблокированы в вашей стране или администрацией вашей корпоративной сети.

- Пользоваться анонимайзерами - программами или веб-сервисами, работающими по принципу анонимного прокси сервера, но с большей долей анонимности. Минусы этого способа: заметное уменьшение скорости просмотра веб-страниц и платность основных и самых качественных анонимайзеров. Плюсы: высокая доля анонимности в сети.

- Освоить и использовать VPN (Virtual Private Network) - технология, позволяющая создать между пользователем и сетью зашифрованный канал, защищающий от «прослушки» весь ваш интернет-трафик, а также скрывающий IP-адрес. Самый простой вариант использования VPN - установить расширение для браузера Google Chrome под названием ZenMate . Но самое простое не всегда самое надежное, поэтому, если вопрос безопасности для вас очень актуален, я бы рекомендовал изучить вопрос основательно и пользоваться не самыми простыми, но более надежными методами этой технологии.

- Технология TOR . Это частная сеть маршрутизаторов, созданная специально для обеспечения анонимности и безопасности пользователей Интернета. Чтобы воспользоваться этой сетью достаточно установить специальную сборку на базе TOR одного из популярных браузеров - Firefox или Opera. Но помните: анонимность вы себе обеспечите практически на 100%, однако получите массу неудобств: не сможете просматривать популярные социальные сети, даже видео не сможете посмотреть! Нужна вам такая анонимность или нет - решать вам!

Но это все, что касается анонимности и безопасности при веб-серфинге с компьютера. А ведь есть еще мобильный интертнет-серфинг ! Это когда вы выходите в интернет со смартфона или планшета. И здесь все еще плачевнее. Потому что про безопасную работу на компьютере мы еще иногда вспоминаем, а в случае со смартфоном забываем об этом напрочь! То ли потому что нам кажется, что мы перемещаемся с ним в пространстве, а потому «засечь» нас сложнее, то ли серфинг со смартфона не кажется нам чем-то серьезным.

Между тем существуют даже специальные модели «антишпионских смартфонов». Например, в прошлом году компания Boeing выпустила суперзащищенный (а при попытке разобрать его - самоуничтожайщийся!) специально для сотрудников американских госучреждений. Кто-кто, а американские госслужащие знают не понаслышке о слежке в интернете! Одно дело следить за другими и совсем другое - когда следят за тобой, кто же этого захочет! :)

А на днях поступил в продажу (опять же - пока только в США, но при изрядной доле желания, купить его могут и российские граждане) антишпионский смартфон Blackphone 2. На нем стоит операционная система Silent OS, которая основана на Android, но очищена от всякого мусорного и следящего программного обеспечения.

Но самое главное, в него встроены модули шифрования всей входящей и исходящей информации - звонков, sms, сообщений в онлайн-мессенджерах, фотографий и многого другого. Есть даже защита при подключении к общественным беспроводным сетям. Если уж вы озаботились своей безопасностью и анонимностью в интернет, я бы очень рекомендовал вам и в мобильной сфере перейти на подобный смартфон, либо вообще не выходить в интернет со смартфона - возможности соблюдения анонимности без специальных устройств там намного меньше!

Резюме. Государства под видом борьбы с терроризмом, криминалом и анархией все больше вторгаются в когда-то абсолютно свободное пространство интернета, пытаясь контролировать и жестко регламентировать его и вопрос безопасности и анонимности становится все более и более актуальным. Если так пойдет дальше, возможно, скоро анонимность в интернете станет вообще невозможной. Пока же замаскировать или даже полностью скрыть следы своего присутствия в сети можно, а в некоторых случаях очень даже нужно, причем вполне законопослушным гражданам - просто из соображений собственной безопасности. Поэтому пользуемся пока можем.

Удачи вам в этом не сложном, но и не очень простом деле!

Последние советы раздела «Компьютеры & Интернет»:

Вам помог этот совет? Вы можете помочь проекту, пожертвовав на его развитие любую сумму по своему усмотрению. Например, 20 рублей. Или больше:)

Сначала хочу отметить, что данная тема очень обширна, и как бы я не старался донести все максимально сжато, но в то же время не упуская нужных подробностей и при этом излагать как можно более понятно для рядового пользователя, эта статья все равно будет пестрить различными техническими деталями и терминами, из-за которых придется лезть в гугл. Также предполагается, что читатель знаком хотя бы с основными моментами функционирования большинства популярных служб и самой глобальной сети.

В чем вообще заключается анонимизация?

Кроме нашумевшего на всех углах интернета мнения о сокрытии IP-адреса

есть еще множество других деталей. По большому счету все методы и средства анонимности преследуют цель сокрытия провайдера. Через которого уже можно получить физически точное местоположение пользователя, обладая дополнительной информацией о нем (IP, «отпечатки» браузера, логи его активности в определенном сегменте сети и пр.). А также большинство методов и средств направлены на максимальное сокрытие/нераскрытие этой косвенной информации, по которой позже можно будет спрашивать у провайдера нужного юзера.

Какие есть способы анонимизации пребывания в сети?

Если говорить про обособленные единицы анонимизации (ведь есть еще схемы в виде комбинирования того или иного средства анонимности), то можно выделить следующие:

1) Прокси-серверы

— бывают разных видов, со своими особенностями. По ним есть отдельный FAQ и другие топики на форуме;

2) VPN-сервисы

— тоже работают по разным протоколам, которые предлагают провайдеры на выбор, их различия и особенности см. ниже;

3) SSH-туннели

, изначально создавались (и функционируют по сей день) для других целей, но также используются для анонимизации. По принципу действия довольно схожи с VPN’ами, поэтому в данной теме все разговоры о VPN будут подразумевать и их тоже, но сравнение их все же будет позже;

4) Dedicated-серверы

— самое основное преимущество в том, что пропадает проблема раскрытия истории запросов узла, с которого проводились действия (как это может быть в случае с VPN/SSH или прокси);

5) Великий и ужасный Tor

;

6) — анонимная, децентрализованная сеть, работающая поверх интернета, не использующая IP-адресацию

(подробнее см. ниже);

7) Иные средства — анонимные сети, анонимайзеры

и др. В силу пока недостаточной популярности они еще не изучены (а следовательно не имеют относительной гарантии надежности) сообществом, но достаточно перспективны, о них также см. ниже;

Что стоит скрывать, или какие есть деанонимизирующие данные и методы их получения?

Сразу отмечу, что все (основные по крайней мере) средства и методы для сокрытия данных в ниже представленном списке будут освещены в остальных вопросах этого FAQ’a. Еще хочу обратить внимание на один интересный ресурс , который посвящен вопросам, какую информацию мы оставляем о себе в сети, заходя в разных устройств;

1) IP-адрес

, или самый популярный идентификатор в интернете. Дает возможность найти провайдера юзера и узнать у него точный адрес через тот же IP;

2) IP DNS провайдера

, который можно «потерять» через метод, называемый (утечки DNS

). Важно отметить, что эта утечка может произойти при связке HTTP/SOCKS4

(5 в некоторых случаях) + Tor! Поэтому тут надо быть особенно внимательными;

3) Если большая часть траффика долго выходит в интернет через один узел, например, тот же Tor, то можно провести так называемое профилирование — отнести определенную активность к определенному псевдониму, который можно сдеанонить через другие каналы;

4) Прослушивание трафика на выходном узле или (man in the middle);

5) Одновременное подключение к анонимному и открытому каналам может в некоторых ситуациях создать непрятности, например, при обрывании соединения у клиента, оба канала перестанут функционировать, и на сервере можно будет определить нужный адрес, сопоставив время отсоединения пользователей (правда, это довольно геморный и далеко неточный способ деанонимизации);

6) Деанонимизирующая активность в анонимном сеансе — пользвоание публичными сервисами, особенно теми, на которых уже есть информация об этом пользователе;

7) MAC-адрес

, который получает WiFi точка при подключении к ней (или он может быть бэкапнут коммутаторами одной из локальных сетей, через которую был осуществлен выход в интернет);

8) Информация из браузеров:

- Cookies — это текстовые файлы c какими-либо данными (как правило, уникальными для каждого пользователя), хранимые приложением (часто — браузером) для разных задач, например, аутентификации. Часто бывает, что клиент сначала посетил ресурс из открытого сеанса, браузер сохранил cookies, а потом клиент соединился из анонимного сеанса, тогда сервер может сопоставить cookies и вычислить клиента;

- Flash, Java, Adobe Reader — первые три плагина вообще можно выделить, как отдельные приложения на базе браузера. Они могут обходить прокси (DNS leaks ), засвечивать IP (IP leaks ), создавать свои подобия долгоживущих cookies и др. Также все три (в особенности этим грешит Flash) часто служат подспорищем для эксплуатации каких-нибудь 0-day или 1-day уязвимостей, позволяющих порой проникнуть в саму систему;

- JavaScript — исполняется на стороне клиента, не обладает таким широким спектром возможности в плане деанона, хотя может предоставить точную информацию об ОС, виде и версии браузера, а также имеет доступ к некоторым технологиям браузера, которые могут также, например, слить IP-адрес ;

- Browser fingerprint или отпечаток браузера — совокупность данных, которые браузер постоянно предоставляет серверу при работе с ним, что может сформировать достаточно уникальный «цифровой отпечаток», по которому можно будет найти юзера даже в анонимном сеансе или позже, по выходу из него;

Чем VPN отличается от прокси?

1) Трафик между клиентом и прокси передается в открытом виде, при использовании VPN уже идет шифрование;

2) Стабильность — при создании VPN соединения как правило постоянная, редко создаются разъединения, у прокси они происходят относительно чаще. Но все зависит от провайдера;

3) Кроме шифрования соединения VPN предоставляет более анонимный сервис в том плане, что используются DNS сервера VPN сервиса и не может произойти раскрытия приватных данных типа DNS leak , что ни чуть не хуже, чем раскрытие IP-адресаю Правда у SOCKS5 и SOCKS4a-прокси есть такая же возможность переложить DNS сервис на прокси-сервер;

4) VPN сервисы не ведут журналов или ведут на очень короткие сроки и неподробно (по крайней мере они так говорят), большинство прокси-серверов не дают таких обещаний;

Насколько эффективна цепочка из прокси-серверов?

Скорее она неэффективна, если ориентироваться по соотношению прироста времени деанонимизации на уменьшение скорости соединения от конечного ресурса к клиенту. К тому же, почти все недостатки деанонимизации, присущие прокси-серверам не исчезают при построении из них подобных цепочек. Поэтому можно сделать вывод, что данным методом при достижении анонимности лучше не пользоваться.

В FAQ’e про прокси-серверы не сказано о SOCKS4a, зачем он нужен?

Это промежуточная версия между 4 и 5 SOCKS’ами, в которой все функционирует аналогично 4, за исключением того, что SOCKS4a принимает только доменное имя вместо IP-адреса ресурса и сам его резолвит.

Можно поподробнее об особенностях, плюсах и минусах аренды dedicated-серверов?

Выделенный сервер предназначается далеко не для анонимизации, а для хостинга приложений, сервисов и всего другого, чегу заказчик посчитает нужным. Важно отметить, что арендатору предоставляется отдельная физическая машина, что дает ему некий гарант полного контроля этого узла и созадет важное преимущество для анонимности — уверенность в том, что история запросов никуда не утечет.

Учитывая вышесказанное и другие моменты можно выделить ряд преимуществ данного средства с точки зрения анонимизации:

1) Настройка HTTP/SOCKS-прокси или SSH/VPN-соединения на выбор;

2) Контроль истории запросов;

3) Спасает при атаке через Flash, Java, JavaScript, если использовать удаленный браузер;

Ну и недостатки тоже присутствуют:

1) Сильно дорогой метод;

2) В некоторых странах априори не может предоставлять анонимность, потому что арендатор обязан предоставить о себе данные: паспорт, кредитка и др;

3) Все соединения с выделенныем сервером логируются у его провайдера, так что тут возникает доверенность немного другого плана;

Через какие протоколы идет работа в VPN и какие у них есть особенности?

Лучше сразу рассматривать существующие сейчас варианты VPN, то есть какие связки и технологии предлагают провайдеры, если мы конечно не ставим цель поднять знания теории сетевых протоколов (хотя есть варианты с использоавнием одного единственного протокола, что мы также рассмотрим).

SSL

(Secure Socket Layer

) протокол защищенных сокетов — использует защиту данных с открытым ключом для подтверждения подлинности передатчика и получателя. Поддерживает надежность передачи данных за счет использования корректирующих кодов и безопасных хэш-функций. Один из наиболее простых и «низкоанонимных» протоколов для VPN-соединений, использоуется в основном прилоежниями-клиентами для VPN. Чаще является частью какой-нибудь свзяки при создении VPN-соединения.

PPTP

(Point-to-Point Tunneling Protocol

) — используется наиболее часто, довольно быстрый, легко настраивается, но считается наименее защищённым относительно других своих собратьев.

L2TP

(Layer 2 Tunneling Protocol

) + IPSec

(часто IPSec опускают в названии, как вспомогательный протокол). L2TP обеспечивает транспорт, а IPSec отвечает за шифрование. Данная связка имеет более сильное шифрование, чем PPTP, устойчива к уязвимостям PPTP, обеспечивает также целостность сообщений и аутентификацию сторон. Есть VPN на основе только протокола IPSec или только L2TP, но, очевидно, что L2TP + IPSec дают больше возможностей в защите и анонимизации, чем по отдельности.

OpenVPN

— безопасный, открытый, а следовательно, распространённый, позволяет обходить многие блокировки, но требует отдельного программного клиента. Технически это не протокол, а реализация технологии VPN. проводит все сетевые операции через TCP

или UDP

транспорт. Также возможна работа через большую часть прокси серверов, включая HTTP, SOCKS, через NAT

и сетевые фильтры. Для обеспечения безопасности управляющего канала и потока данных OpenVPN использует SSLv3/TLSv1

.

SSTP

— такой же безопасный, как и OpenVPN, отдельного клиента не требует, однако сильно ограничен в платформах: Vista SP1, Win7, Win8. Инкапсулирует PPP-кадры

в IP-датаграммы

для передачи по сети. Для управления туннелем и передачи PPP-кадров данных протокол SSTP использует TCP-подключение

(порт 443). Сообщение SSTP шифруется каналом SSL протокола HTTPS

.

Отдельно стоит отметить сервисы, предоставляющие такие услуги как «DoubleVPN», когда перед достижением нужного узла траффик проходит 2 разных VPN-сервера в разных регионах. Или существует еще более жесткое решение — «QuadVPN», когда используется 4 сервера, которые пользователь может выбрать сам и расположить в нужном ему порядке.

Какие минусы есть у VPN?

Конечно же, не такая анонимность, как у некоторых других сервисов типа Tor’a, и не только потому, что алгоритм и схема другие. Также при использовании VPN все таки в критических ситуациях придется больше полагаться на добросовестное исполнение обязанностей этого сервиса (минимальное журналирование, работа без бэкапов трафика и пр.).

Следующий момент состоит в том, что хоть VPN и скрывает IP в большинстве случаев, а также предотвращает DNS leak

, но есть ситуации, при которых и этот метод анонимизации даст сбой. А именно:

1) IP leak через WebRTC — на хроме и мозилле работает гарантированно и реализовывается через обычный JavaScript;

2) Утечка IP через Flash, инициировавший соединение с сервером и передавший ему IP клиента в обход VPN (правда работает не всегда);

Хотя эти случае можно предотвратить выключив у себя в браузере JS, Flash и Java;

3) При использовании клиентских настроек по умолчанию при разрыве соединения, в отличие от прокси-серверов, серфинг в сети будет продолжаться напрямую, уже не через виртульный канал, то есть будет полное палево;

Но этого можно избежать подкорректировав таблицу маршрутизации, где в качестве основного шлюза по умолчанию указать только шлюз VPN-сервера или перенастроить файрвол.

В чем различие между SSH-тунелями и VPN?

SSH-туннель ни что иное, как шифруемое по протоколу SSH соединение, где данные шифруются на стороне клиента и расшифровываются у получателя (SSH-сервера

). Создается для удаленного защищенного управления ОС, но как уже было написано выше, применяется еще для анонимизации. Поддерживает 2 варианта работы: посредством реализации приложением HTTP/SOCKS-прокси для направления траффика через локальный прокси-сервер в SSH-туннель. Или происходит создание практически полноценного (можно скзазать аналогичного, если брать последние версии SSH и OpenSSH) VPN-соединения.

VPN же разрабатывался в целях обеспечивать защищенный удаленный доступ к ресурсам корпоративных сетей, а следовательно компьютер, подключенный к VPN-серверу становиться частью локальной сети и может пользоваться ее сервисами.

То есть кроме технических мелких аспектов принципы функционирования схожи. А основное отличие состоим в том, что SSH-туннель — это соединение точка-точка, а VPN-соединение — это соединение устройство-сеть

(хотя спецы могут и перенастроить по своему усмотрению).

Как работает Tor со стороны клиента?

В сети море вариаций ответов на этот вопрос, но хочу попробовать изложить основы как можно более просто и лаконично, избавив читателя от копания в горах аналитической и сложной информации.

Tor — система маршрутизаторов, доступных только клиентам самого Tor’a, через цепочку которых клиент соединяется с нужным ему ресурсом. При дефолтных настройках количество узлов — три. использует многоуровневое шифрование. Опираясь на эти особенности, можно кратко описать общую схему доставки пакета данных от клиента к запрашиваемому ресурсу через 3 узла (то есть при настрйоках по умолчанию): предварительно пакет последовательно шифруется тремя ключами: сначала для третьего узла, потом для второго и в конце, для первого. Когда первый узел получает пакет, он расшифровывает «верхний» слой шифра (как при очистки луковицы) и узнаёт, куда отправить пакет дальше. Второй и третий сервер поступают аналогичным образом. А передача зашифрованных данных между промежуточнимы маршрутизаторами осуществляется через SOCKS-интерфейсы, что обеспечивает анонимность в купе с динамичным переконфигурированием маршрутов. И в отличие от статических прокси-цепочек, конфигурации луковых маршрутизаторов

может меняться чуть ли не скаждым новым запросом, что только усложняет деанон.

Какие преимущества и недостатки есть у Tor’a?

Из преимуществ стоит выделить:

1) Один из самых высоких уровней анонимности (при должной конфигурации), особнно в комбинации с другими способами типа VPN;

2) Простота в использовании — скачал, пользуйся (можно даже без особых настроек);

Недостатки:

1) Относительно низкая скорость, так как трафик идет через цепочку узлов, каждый раз происходит расшифровка и может проходить вообще через другой континент;

2) Выходной трафик может прослушиваться, а если не использовать HTTPS

, то и прекрасно фильтроваться для анализа;

3) Может не спасти при включенных плагинах — Flash, Java

и даже от JavaScript’a

, но создатели проекта рекомендуют эти дела отключать;

4) Наличие урпавляющих серверов;

Если сайт детектит Tor, то я никак не могу зайти на этот сайт анонимным используя его?

Попасть на такой сайт можно двумя способами. При помощи более изощренной схемы, которая де-факто делает это посещение еще более анонимным: связка Tor ⇢ VPN

, можно Tor ⇢ Proxy

, если не нужна дополнительная анонимность, а только факт сокрытия использования Tor для сервера сайта, но надо исползьовать именно в этой последовательности. Так получается, что сначала запрос идет через луковые хосты, затем через VPN/Proxy

, а на выходе выглядит, как будто просто VPN/Proxy

(или вообще обычное соединение).

Но стоит заметить, что взаимодействие этих связок вызывает бурные обсуждения на форумах, вот раздел о Tor и VPN на сайте лукового проекта.

Либо можно использовать так называемые мосты

(bridges

) — это узлы, не занесенные в центральный каталог Tor’a, как их настраивать можно посмотреть .

Можно ли как-то скрыть от провайдера факт использования Tor’a?

Да, решение будет почти полносью аналогичное предыдущему, только схема пойдет в обратном порядке и VPN соединение «вклинивается» между клиентов Tor’a и сетью луковых маршутизаторов. Обсуждение реализации такой схемы на практике можно найти на одной из страниц документации проекта.

Что следует знать о I2P, и как эта сеть работает?

I2P

— распределенная, самоорганизующаяся сеть, основанная на равноправии ее участников, отличающаяся шифрованием (на каких этапах оно происходит и какими способами), переменнами посредниками (хопами), нигде не используются IP-адреса

. В ней есть свои сайты, форумы и другие сервисы.

В сумме при пересылке сообщения используется четыре уровня шифрования (сквозное, чесночное, туннельное

, а также шифрование транспортного уровня

), перед шифрованием в каждый сетевой пакет автоматически добавляется небольшое случайное количество случайных байт, чтобы ещё больше обезличить передаваемую информацию и затруднить попытки анализа содержимого и блокировки передаваемых сетевых пакетов.

Весь трафик передается по туннелям — временные однонаправленные пути, проходящие через ряд узлов, которые бывают входящими или исходящими. Адрессация происходит на основе данных из так называемой сетевой базы NetDb

, которая распределена в той или иной мере по всем клиентам I2P

. NetDb

содержит в себе:

- RouterInfos — контактные данные роутеров (клиентов), используются для построения туннелей (упрощая, они представляют собой криптографические идентификаторы каждого узла);

- LeaseSets — контактные данные адресатов, используются для связи исходящих и входящих туннелей.

Принцип взаимодействия узлов этой сети.

Этап 1. Узел «Kate» строит исходящие туннели. Он обращается к NetDb за данными о роутерах и строит туннель с их участием.

Этап 2. «Boris» строит входной туннель аналогично тому, как и строится исходящий туннель. Затем он публикует свои координаты или так называемый «LeaseSet» в NetDb (здесь отметьте, что LeaseSet передается через исходящий туннель).

Этап 3. Когда «Kate» отправляет сообщение «Boris’у», он запрашивает в NetDb LeaseSet «Boris’а». И по исходящим туннелям пересылает сообщение к шлюзу адресата.

Еще стоит отметить, что у I2P есть возможность выхода в Интернет через специальные Outproxy, но они неофициальные и по совокупности факторов даже хуже выходных узлов Тоr. Также внутренние сайты в сети I2P доступны из внешнего Интернета через прокси-сервер. Но на этих входных и выходных шлюзах высока вероятность частично потерять анонимность, так что надо быть осторожным и по возможности этого избегать.

Какие есть преимущества и недостатки у I2P сети?

Преимущества:

1) Высокий уровень анонимности клиента (при любых разумных настрйоках и использовании);

2) Полная децентрализация, что ведёт к устойчивости сети;

3) Конфиденциальность данных: сквозное шифрование между клиентом и адресатом;

4) Очень высокая степень анонимности сервера (при создании ресурса), не известен его IP-адрес;

Недостатки:

1) Низкая скорость и большое время отклика;

2) «Свой интернет» или частичная изолированность от интернета, с возможностью туда попасть и повышением вероятности деанона;

3) Не спасает от атаки через плагины (Java, Flash

) и JavaScript

, если не отклчить их;

Какие еще есть сервисы/проекты по обеспечению анонимности?

- Freenet — одноранговая сеть распределенного хранения данных;

- GNUnet — скоординированный набор софта для peer-to-peer соединения, не нуждающегося в серверах;

- JAP — John Donym , в основу взят Tor;

- — кроссплатформенный софт для бессерверного обмена письмами, мгновенными сообщениями и файлами с помощью шифрованной одноранговой F2F (friend-to-friend) сети;

- Perfect Dark — японский клиент под винду для файлового обмена. Анонимность сети Perfect Dark базируется на отказе от использования прямых соединений между конечными клиентами, неизвестности IP-адресов и полном шифровании всего, что только можно;

Следующие 3 проекта особенно интересные тем, что их цель — скрыть пользователя реализуется путем освобождения от провайдерской зависимости при интернет-соединении, за счет построения беспроводных сетей. Ведь тогда интернет станет еще более самоорганизованным:

- Netsukuku — Networked Electronic Technician Skilled in Ultimate Killing, Utility and Kamikaze Uplinking ;

- B.A.T.M.A.N — Better Approach To Mobile Ad-hoc Networking ;

Есть ли какие-то комплексные решения по обеспечению анонимности?

Кроме связок и комбинаций различных методов, вроде Tor+VPN

, описанных выше можно воспользоваться дистрибутивами линукса, заточенными на эти потребности. Преимущество такого решения в том, что в них уже есть большинство этих комбинированных решений, все настройки выставленны на обеспечение максимального количества рубежей для деанонимизаторов, все потенциально опасные службы и софт вырезаны, полезные установлены, в некоторых помимо документации есть всплывающие подсказки, которые не дадут поздним вечером потерять бдительность.

По своему опыту и некоторых других знающих людей я бы выбрал дистрибутив Whonix , так как он содержит в себе самые новые техники по обеспечению анонимности и безопасности в сети, постоянно развивается и имеет очень гибкую настройку на все случаи жизни и смерти. Также имеет интересную архитектуру в виде двух сборок: Gateway

и Workstation

, которые в функционируют в связке. Основное преимущество этого состоит в том, что если в результате появления какой-нибудь 0-day

в Tor или самой ОС, через которую попробуют раскрыть прятавшегося пользователя Whonix

, то будет «деанонимизирована» только виртуальная Workstation и атакующий получит «очень ценную» информацию типа IP 192.168.0.1

и Mac address 02:00:01:01:01:01

.

Но за наличие такого функционала и гибкости в настройке надо платить — этим обуславливается сложность конфигурации ОС из-за чего ее порой ставят в низ топа операционок для анонимности.

Более легкие в настройке аналоги — это довольно известные , рекомендованный Сноуденом, и Liberte , которые также можно с успехом использовать в этих целях и которые обладают очень хорошим арсеналом для обеспечения анонимности.

Есть еще какие-нибудь моменты при достижении анонимности?

Да, есть. Существует ряд правил, которых желательно придерживаться даже в анонимном сеансе (если стоит цель достичь практически полной анонимности, конечно) и мер, которые необходимо предпринять перед входом в этот сеанс. Сейчас о них будет написано подробнее.

1) При использвоании VPN, Proxy

и пр. всегда в настрйоках устанавливать использование статических DNS-серверов

провайдера сервиса, дабы избежать утечек DNS. Или выставлять должные настройки в барузере или межсетевом экране;

2) Не использовать постоянные цепочки Tor, регулярно менять выходные узлы (VPN-серверы, прокси-серверы);

3) При пользовании браузером отключать по возможности все плагины (Java, Flash, еще какие-нибудь Adobe’вские поделки) и даже JavaScript (если задача полностью минимализировать риски деанона), а также отрубать использование cookies, ведение истории, долгосрочного кэширования, не разрешать отправлять HTTP-заголовки User-Agent

и HTTP-Referer

или подменять их (но это специальные браузеры для анонимности нужны, большинство стандартных не позволяют такую роскошь), использовать минимум браузерных расширений и тд. Вообще есть еще один ресурс , описывающий настройки для анонимности в различных браузерах, к которому тоже при желании стоит обратиться;

4) При выходе в анонимном режиме в сеть следует исопльзовать «чистую», полностью обновленную ОС с самыми последними стабильными версиями ПО. Чистая она должна быть — чтобы было сложнее отличить «отпечатки» ее, браузера и другого софта от среднестатистических показателей, а обновленная, чтобы понижалась вероятность подхватить какую-нибудь малварь и создать себе определенных проблем, ставящих под угрозу работу всех сосредоточенных для анонимизации средств;

5) Быть внимательным при появлении предупреждений о валидности сертификатов и ключей, для предотвращения Mitm-атак

(прослушки незашифрованного трафика);

6) Не допускать никакой левой активности в анонимном сеансе. Например, если клиент из анонимного сеанса заходит на свою страницу в соц. сети, то его интернет-провайдер об этом не узнает. Но соц. сеть, несмотря на то, что не видит реальный IP-адрес клиента, точно знает, кто зашел;

7) Не допускать одновременного подключения к ресурсу по анонимному и открытому каналу (описание опасности было приведено выше);

8) Стараться «обфусцировать» все свои сообщения и другие продукты авторского интеллектуального производства, так как по жаргону, лексике и стиллистике речевых оборотов можно с довольно большой точностью определить автора. И уже есть конторы, которые делают на этом целый бизнес, так что не надо недооценивать этот фактор;

9) Перед подключением к локальной сети или беспроводной точке доступа предварительно менять MAC-адрес

;

10) Не использовать любое недоверенное или непроверенное приложение;

11) Желательно обеспечить себе «предпоследний рубеж», то есть какой-то промежуточный узел до своего, через который вести всю активность (как это делается с dedicated-серверами или реализовано в Whonix

), чтобы в случае преодоления всех предыдущих преград или заражения рабочей системы третие лица получали доступ к болванке-посреднику и не имели особых возможностей продвигаться в вашу сторону дальше (или эти возможности были бы карйне дороги или требовали затраты очень большого количества времени);

Подытожить можно вполне очевидным выводом: чем анонимнее/безопаснее технология или метод, тем меньше скорости/удобства будет при их использовании. Но порой бывает лучше потерять пару-тройку минут в ожидании или потратить чуть больше сил и времени на пользвование сложными техниками, чем терять потом значительно большее количество времени и других ресурсов от последствиий, которые могут произойти из-за решения где-то подрасслабиться.

Last updated by at Январь 18, 2016 .