Het Petya-virus codeert welke bestanden. Kaspersky Lab heeft zijn naam gegeven aan een nieuw ransomware-virus

Op 27 juni 2017 werd de wereld geconfronteerd met een nieuwe ransomware-epidemie, waarvan de oorzaak een nieuwe versie van de Petya-encryptor was, bekend bij experts sinds 2016. De malware-operators hebben duidelijk verschillende technieken overgenomen van de ontwikkelaars van de sensationele en slaagden erin een nieuwe ronde van paniek uit te lokken.

In dit materiaal hebben we geprobeerd alle momenteel bekende informatie over deze kwaadaardige campagne te verzamelen.

Kenmerken van Petya

Zoals hierboven vermeld, werd de Petya-ransomware in maart 2016 uitgebracht. De versie die de wereld op 27 juni 2017 tegenkwam is echter heel anders dan die ‘Petit’.

Petya 2016 - Costin Raiu (@craiu) 27 juni 2017

Zoals u in de bovenstaande illustraties kunt zien, stond Oekraïne gisteren onder de getroffen landen met een ruime marge aan de leiding.

Terug op 27 juni 2017, Oekraïense cyberpolitie gemeld, dat de ransomware zich volgens voorlopige gegevens zo snel door heel Oekraïne verspreidde “dankzij” de software van het bedrijf M.E.Doc. Soortgelijke aannames werden gedaan dooren, waaronder experts van Cisco Talos en Microsoft.

Zo meldde de cyberpolitie dat de laatste update, die op 22 juni werd verspreid vanaf de servers van het bedrijf (upd.me-doc.com.ua), besmet was met de Petya-ransomware.

Microsoft-specialisten schrijven op hun beurt dat ze op 27 juni merkten dat het M.E.Doc-updateproces (EzVit.exe) kwaadaardige opdrachten begon uit te voeren die leidden tot de installatie van Petya (zie onderstaande illustratie).

Tegelijkertijd verscheen er een bericht op de officiële M.E.Doc-website waarin stond dat “er een virusaanval wordt uitgevoerd op de servers”, dat al snel verdween en nu alleen beschikbaar is in de cache van Google.

Tegelijkertijd verscheen er een bericht op de officiële M.E.Doc-website waarin stond dat “er een virusaanval wordt uitgevoerd op de servers”, dat al snel verdween en nu alleen beschikbaar is in de cache van Google.

Microsoft zegt ook dat ze bewijs hebben dat "enkele actieve infecties" van Petya aanvankelijk zijn begonnen via het legitieme MEDoc-updaterproces.

Bijna elke gebruiker heeft antivirusprogramma's op zijn computer, maar soms verschijnt er een Trojaans paard of virus dat de beste bescherming kan omzeilen en uw apparaat kan infecteren, en erger nog, uw gegevens kan versleutelen. Deze keer werd de coderende Trojaan “Petya” of, zoals het ook wordt genoemd, “Petya” zo’n virus. De verspreidingssnelheid van deze dreiging is zeer indrukwekkend: binnen een paar dagen kon hij Rusland, Oekraïne, Israël, Australië, de VS, alle grote Europese landen en meer ‘bezoeken’. Het trof vooral zakelijke gebruikers (luchthavens, energiecentrales, toeristische sector), maar ook gewone mensen werden getroffen. In termen van omvang en beïnvloedingsmethoden lijkt het extreem op de recentelijk sensationele.

U moet beslist uw computer beschermen om geen slachtoffer te worden van de nieuwe Trojan-ransomware “Petya”. In dit artikel zal ik je vertellen wat voor soort ‘Petya’-virus dit is, hoe het zich verspreidt en hoe je jezelf tegen deze dreiging kunt beschermen. Daarnaast zullen we ingaan op de kwesties van het verwijderen van Trojaanse paarden en het decoderen van informatie.

Wat is het Petya-virus?

Eerst moeten we begrijpen wat Petya is. Het Petya-virus is schadelijke software die een Trojan (ransomware) van het ransomware-type is. Deze virussen zijn ontworpen om eigenaren van geïnfecteerde apparaten te chanteren om losgeld van hen te verkrijgen voor gecodeerde gegevens. In tegenstelling tot Wanna Cry houdt Petya zich niet bezig met het coderen van individuele bestanden - het "haalt" vrijwel onmiddellijk uw volledige harde schijf weg.

De juiste naam van het nieuwe virus is Petya.A. Bovendien noemt Kaspersky het NotPetya/ExPetr.

Beschrijving van het Petya-virus

Eenmaal op uw Windows-computer codeert Petya vrijwel onmiddellijk MFT(Hoofdbestandstabel – hoofdtabel met bestanden). Waar is deze tafel verantwoordelijk voor?

Stel je voor dat je harde schijf de grootste bibliotheek in het hele universum is. Het bevat miljarden boeken. Hoe vind je dan het juiste boek? Enkel via de bibliotheekcatalogus. Het is deze catalogus die Petya vernietigt. U verliest dus elke mogelijkheid om een “bestand” op uw pc te vinden. Om nog preciezer te zijn: na het ‘werk’ van Petit zal de harde schijf van je computer na een tornado op een bibliotheek lijken, waarbij stukjes boeken overal rondvliegen.

Dus, in tegenstelling tot Wanna Cry, dat ik aan het begin van het artikel noemde, codeert Petya.A geen individuele bestanden en besteedt hier een aanzienlijke hoeveelheid tijd aan - het neemt eenvoudigweg elke mogelijkheid weg om ze te vinden.

Na al zijn manipulaties eist hij losgeld van gebruikers - 300 dollar, dat moet worden overgemaakt naar een Bitcoin-account.

Wie heeft het Petya-virus gemaakt?

Bij het maken van het Petya-virus werd gebruik gemaakt van een exploit (“gat”) in het Windows-besturingssysteem genaamd “EternalBlue”. Microsoft heeft enkele maanden geleden een patch uitgebracht die dit gat ‘dicht’, maar niet iedereen gebruikt een gelicentieerd exemplaar van Windows en installeert alle systeemupdates, toch?)

De maker van "Petya" kon verstandig gebruik maken van de onzorgvuldigheid van zakelijke en particuliere gebruikers en er geld aan verdienen. Zijn identiteit is nog onbekend (en het is onwaarschijnlijk dat deze bekend zal worden)

Hoe verspreidt het Petya-virus zich?

Het Petya-virus verspreidt zich meestal onder het mom van bijlagen bij e-mails en in archieven die illegale geïnfecteerde software bevatten. De bijlage kan absoluut elk bestand bevatten, inclusief een foto of mp3 (zoals het op het eerste gezicht lijkt). Nadat u het bestand hebt uitgevoerd, wordt uw computer opnieuw opgestart en simuleert het virus een schijfcontrole op CHKDSK-fouten. Op dit moment wijzigt het de opstartrecord (MBR) van uw computer. Hierna zie je een rode schedel op je computerscherm. Door op een willekeurige knop te klikken, krijgt u toegang tot een tekst waarin u wordt gevraagd te betalen voor het decoderen van uw bestanden en het vereiste bedrag over te maken naar een bitcoin-portemonnee.

Hoe kunt u uzelf beschermen tegen het Petya-virus?

- Het belangrijkste en meest fundamentele is dat u er een regel van maakt om updates voor uw besturingssysteem te installeren! Dit is ongelooflijk belangrijk. Doe het nu meteen, wacht niet langer.

- Besteed speciale aandacht aan alle bijlagen die bij brieven zijn gevoegd, ook als de brieven afkomstig zijn van mensen die u kent. Tijdens de epidemie is het beter om alternatieve bronnen voor gegevensoverdracht te gebruiken.

- Activeer de optie "Bestandsextensies weergeven" in de OS-instellingen - op deze manier kunt u altijd de echte bestandsextensie zien.

- Schakel “Gebruikersaccountbeheer” in de Windows-instellingen in.

- U moet een van deze installeren om infectie te voorkomen. Begin met het installeren van een OS-update en installeer vervolgens een antivirusprogramma - en u bent veel veiliger dan voorheen.

- Zorg ervoor dat u “back-ups” maakt: sla alle belangrijke gegevens op een externe harde schijf of in de cloud op. Als het Petya-virus vervolgens uw pc binnendringt en alle gegevens codeert, kunt u heel eenvoudig uw harde schijf formatteren en het besturingssysteem opnieuw installeren.

- Controleer altijd of uw antivirusdatabase up-to-date is. Alle goede antivirusprogramma's houden bedreigingen in de gaten en reageren er snel op door de handtekeningen van bedreigingen bij te werken.

- Installeer het gratis hulpprogramma Kaspersky Anti-Ransomware. Het beschermt u tegen het coderen van virussen. Het installeren van deze software ontslaat u niet van de noodzaak om een antivirusprogramma te installeren.

Hoe het Petya-virus verwijderen?

Hoe het Petya.A-virus van uw harde schijf verwijderen? Dit is een uiterst interessante vraag. Het is een feit dat als het virus uw gegevens al heeft geblokkeerd, er feitelijk niets te verwijderen valt. Als u niet van plan bent ransomware te betalen (wat u niet moet doen) en in de toekomst niet zult proberen gegevens op de schijf te herstellen, kunt u eenvoudigweg de schijf formatteren en het besturingssysteem opnieuw installeren. Hierna zal er geen spoor meer zijn van het virus.

Als u vermoedt dat er een geïnfecteerd bestand op uw schijf staat, scan dan uw schijf met een van deze programma's of installeer Kaspersky antivirus en voer een volledige systeemscan uit. De ontwikkelaar verzekerde dat zijn handtekeningdatabase al informatie over dit virus bevat.

Petya.Een decryptor

Petya.A versleutelt uw gegevens met een zeer sterk algoritme. Er is momenteel geen oplossing om geblokkeerde informatie te decoderen. Bovendien moet u thuis niet proberen toegang te krijgen tot gegevens.

We zouden ongetwijfeld allemaal dromen van de wonderbaarlijke decryptor Petya.A, maar zo'n oplossing bestaat simpelweg niet. Het virus trof enkele maanden geleden de wereld, maar er is nooit een remedie gevonden voor het decoderen van de gegevens die het versleutelde.

Als u nog geen slachtoffer bent geworden van het Petya-virus, luister dan naar het advies dat ik aan het begin van het artikel gaf. Als u de controle over uw gegevens verliest, heeft u verschillende opties.

- Betaal geld. Het heeft geen zin om dit te doen! Deskundigen zijn er al achter gekomen dat de maker van het virus de gegevens niet herstelt, en ook niet kan herstellen, gezien de versleutelingstechniek.

- Verwijder de harde schijf uit uw apparaat, plaats deze voorzichtig in de kast en druk op de decryptor om te verschijnen. Trouwens, Kaspersky Lab werkt voortdurend in deze richting. Beschikbare decryptors zijn beschikbaar op de No Ransom-website.

- De schijf formatteren en het besturingssysteem installeren. Minus - alle gegevens gaan verloren.

Petya.Een virus in Rusland

In Rusland en Oekraïne werden op het moment van schrijven ruim 80 bedrijven aangevallen en besmet, waaronder grote bedrijven als Bashneft en Rosneft. Besmetting van de infrastructuur van zulke grote bedrijven duidt op de ernst van het Petya.A-virus. Het lijdt geen twijfel dat de ransomware-trojan zich door heel Rusland zal blijven verspreiden, dus zorg voor de veiligheid van uw gegevens en volg het advies in het artikel op.

Petya.A en Android, iOS, Mac, Linux

Veel gebruikers maken zich zorgen of het Petya-virus hun Android- en iOS-apparaten kan infecteren. Ik zal me haasten om ze gerust te stellen - nee, dat kan niet. Het is alleen bedoeld voor gebruikers van Windows OS. Hetzelfde geldt voor fans van Linux en Mac: je kunt rustig slapen, niets bedreigt je.

Conclusie

Daarom hebben we vandaag het nieuwe Petya.A-virus in detail besproken. We begrepen wat dit Trojaanse paard is en hoe het werkt, we leerden hoe we onszelf tegen infecties konden beschermen en het virus konden verwijderen, en waar we de Petya-decryptor konden krijgen. Ik hoop dat het artikel en mijn tips nuttig voor je waren.

Het Petya-ransomwarevirus viel computers aan in Oekraïne, Rusland, Zweden, Nederland, Denemarken en andere landen. In Azië is zojuist de opkomst van het virus geregistreerd: in India heeft het vrachtstroombeheersysteem van de grootste containerhaven van het land gefaald. Oekraïne heeft echter het meest geleden: de luchthaven van Charkov is volledig lamgelegd, het werk op de luchthaven Boryspil is hersteld, maar de hoofdserver werkt nog steeds niet. In totaal worden ongeveer 300.000 computers geblokkeerd; de gebruiker moet $300 betalen om de gegevens te ontgrendelen. Tot nu toe is er ongeveer $ 5.000 betaald aan de hackers van twintig gebruikers, meldt Next Web.

Wie is de schuldige?

'S Nachts rapporteerde de cyberpolitie-afdeling van de Nationale Politie van Oekraïne op haar Facebook-pagina dat de aanval op Oekraïne werd uitgevoerd via het rapportage- en documentbeheerprogramma “M.E.doc”:

De politie meldt dat de aanval om 10.30 uur Moskouse tijd begon, nadat de softwareontwikkelaars de volgende update hadden uitgerold. Tegelijkertijd ontkennen de auteurs van programma's voor documentautomatisering zelf categorisch hun betrokkenheid en geven ze gedetailleerde argumenten:

Later verscheen er op de pagina van de Cyberpolitie een bericht dat ze het bedrijf M.E.doc niet beschuldigden, maar alleen stelden dat er feiten waren geïdentificeerd die tot in detail moesten worden geverifieerd. Het installeren van de update wordt echter nog steeds niet aanbevolen:

Wie is Petya?

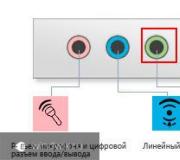

Zoals experts van Positive Technologies de site vertelden, is dit een malware waarvan het werkingsprincipe is gebaseerd op het coderen van het master boot record (MBR) van de opstartsector van de schijf en het vervangen ervan door zijn eigen record.

Zelfs nadat de computer is geïnfecteerd, heeft de gebruiker nog 1 tot 2 uur de tijd om de opdracht bootrec /fixMbr uit te voeren om de MBR en het besturingssysteem te herstellen, maar de bestanden kunnen niet worden gedecodeerd.

Bovendien kan Petya systeembeveiligingsupdates omzeilen die na de WannaCry-aanval zijn geïnstalleerd. Daarom is het zo effectief en verspreidt het zich als een lawine naar andere computers. Het vecht voor controle over alle knooppunten in het domein, wat neerkomt op een volledige compromis over de infrastructuur.

De aanval van het Petya-virus kwam voor inwoners van veel landen als een onaangename verrassing. Duizenden computers raakten geïnfecteerd, waardoor gebruikers belangrijke gegevens op hun harde schijven verloren.

Natuurlijk is de hype rond dit incident nu verdwenen, maar niemand kan garanderen dat dit niet meer zal gebeuren. Daarom is het erg belangrijk om uw computer te beschermen tegen mogelijke bedreigingen en geen onnodige risico's te nemen. Hoe u dit het meest effectief kunt doen, wordt hieronder besproken.

Gevolgen van de aanval

Om te beginnen moeten we de gevolgen van de kortstondige activiteit van Petya.A in gedachten houden. Binnen een paar uur werden tientallen Oekraïense en Russische bedrijven getroffen. In Oekraïne was trouwens het werk van de computerafdelingen van instellingen als Dneprenergo, Nova Poshta en Kiev Metro vrijwel volledig lamgelegd. Bovendien waren sommige overheidsorganisaties, banken en mobiele operators niet beschermd tegen het Petya-virus.

Ook in de landen van de Europese Unie zorgde de ransomware voor veel overlast. Franse, Deense, Engelse en internationale bedrijven hebben tijdelijke operationele verstoringen gemeld als gevolg van de aanval op het Petya-computervirus.

Zoals u kunt zien, is de dreiging werkelijk ernstig. En ook al kozen de aanvallers grote financiële organisaties als hun slachtoffers, de gewone gebruikers leden er niet minder onder.

Hoe werkt Petya?

Om te begrijpen hoe u uzelf tegen het Petya-virus kunt beschermen, moet u eerst begrijpen hoe het werkt. Eenmaal op de computer downloadt de malware dus een speciale ransomware van internet, die de Master Boot Record infecteert. Dit is een apart gebied op de harde schijf, verborgen voor de ogen van de gebruiker en bedoeld voor het laden van het besturingssysteem.

Voor de gebruiker lijkt dit proces op de standaardwerking van het Check Disk-programma na een plotselinge systeemcrash. De computer start abrupt opnieuw op en er verschijnt een bericht op het scherm waarin wordt gevraagd de harde schijf op fouten te controleren en u te vragen de stroom niet uit te schakelen.

Zodra dit proces ten einde is, verschijnt er een screensaver met informatie over de geblokkeerde computer. De maker van het "Petya" -virus eist van de gebruiker dat hij een losgeld van $ 300 (meer dan 17,5 duizend roebel) betaalt, en belooft in ruil daarvoor de sleutel te sturen die nodig is om de werking van de pc te hervatten.

Preventie

Het is logisch dat het veel gemakkelijker is om infectie met het Petya-computervirus te voorkomen dan om later met de gevolgen ervan om te gaan. Om uw pc te beveiligen:

- Installeer altijd de nieuwste updates voor uw besturingssysteem. Hetzelfde geldt in principe voor alle software die op uw pc is geïnstalleerd. Overigens kan "Petya" geen schade toebrengen aan computers met MacOS en Linux.

- Gebruik de nieuwste versies van de antivirus en vergeet niet de database bij te werken. Ja, het advies is banaal, maar niet iedereen volgt het op.

- Open geen verdachte bestanden die per e-mail naar u zijn verzonden. Controleer ook altijd apps die zijn gedownload van dubieuze bronnen.

- Maak regelmatig een back-up van belangrijke documenten en bestanden. Het beste is om ze op een apart medium of in de “cloud” op te slaan (Google Drive, Yandex. Disk, etc.). Hierdoor wordt waardevolle informatie niet beschadigd, zelfs als er iets met uw computer gebeurt.

Een stopbestand maken

Ontwikkelaars van toonaangevende antivirusprogramma's hebben ontdekt hoe ze het Petya-virus kunnen verwijderen. Om precies te zijn, dankzij hun onderzoek konden ze begrijpen dat de ransomware in de beginfase van de infectie een lokaal bestand op de computer probeert te vinden. Als het hem lukt, werkt het virus niet meer en is het niet schadelijk voor de pc.

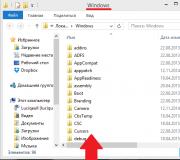

Simpel gezegd kunt u handmatig een soort stopbestand maken en zo uw computer beschermen. Om dit te doen:

- Open de instellingen voor Mapopties en schakel 'Extensies voor bekende bestandstypen verbergen' uit.

- Maak een nieuw bestand met Kladblok en plaats het in de map C:/Windows.

- Hernoem het gemaakte document en noem het "perfc". Ga vervolgens naar en schakel de optie Alleen lezen in.

Nu zal het Petya-virus, eenmaal op uw computer, deze niet meer kunnen beschadigen. Maar houd er rekening mee dat aanvallers het kwaadaardige programma in de toekomst kunnen wijzigen en dat de methode voor het maken van een stopbestand ineffectief zal worden.

Als er al een infectie heeft plaatsgevonden

Wanneer de computer vanzelf opnieuw opstart en Check Disk start, begint het virus net met het coderen van bestanden. In dit geval kunt u nog tijd hebben om uw gegevens op te slaan door deze stappen te volgen:

- Schakel onmiddellijk de stroom naar de pc uit. Alleen zo kun je de verspreiding van het virus voorkomen.

- Vervolgens moet u uw harde schijf op een andere pc aansluiten (niet als opstartschijf!) en daar belangrijke informatie van kopiëren.

- Hierna moet u de geïnfecteerde harde schijf volledig formatteren. Uiteraard moet u dan het besturingssysteem en andere software erop opnieuw installeren.

Bovendien kunt u proberen een speciale opstartschijf te gebruiken om het Petya-virus te genezen. Kaspersky Anti-Virus biedt voor deze doeleinden bijvoorbeeld het programma Kaspersky Rescue Disk, dat het besturingssysteem omzeilt.

Is het de moeite waard om aan afpersers te betalen?

Zoals eerder vermeld, eisen de makers van Petya een losgeld van $300 van gebruikers van wie de computers zijn geïnfecteerd. Volgens de afpersers krijgen de slachtoffers na betaling van het gespecificeerde bedrag een sleutel toegestuurd waarmee de blokkering van informatie wordt geëlimineerd.

Het probleem is dat een gebruiker die zijn computer weer normaal wil maken, de aanvallers per e-mail moet schrijven. Alle ransomware-e-mails worden echter snel geblokkeerd door geautoriseerde diensten, dus het is simpelweg onmogelijk om contact met hen op te nemen.

Bovendien zijn veel toonaangevende ontwikkelaars van antivirussoftware ervan overtuigd dat het volkomen onmogelijk is om een door Petya geïnfecteerde computer met welke code dan ook te ontgrendelen.

Zoals u waarschijnlijk begrijpt, mag u afpersers niet betalen. Anders blijft u niet alleen achter met een niet-werkende pc, maar verliest u ook een groot bedrag.

Komen er nieuwe aanvallen?

Het Petya-virus werd voor het eerst ontdekt in maart 2016. Toen merkten beveiligingsspecialisten de dreiging snel op en voorkwamen ze de massale verspreiding ervan. Maar al eind juni 2017 herhaalde de aanval zich opnieuw, wat tot zeer ernstige gevolgen leidde.

Het is onwaarschijnlijk dat alles daar zal eindigen. Ransomware-aanvallen zijn niet ongewoon, dus het is belangrijk om uw computer te allen tijde te beschermen. Het probleem is dat niemand kan voorspellen in welk formaat de volgende infectie zal plaatsvinden. Hoe het ook zij, het is altijd de moeite waard om de eenvoudige aanbevelingen in dit artikel op te volgen om de risico's tot een minimum te beperken.

Op dinsdag 27 juni meldden Oekraïense en Russische bedrijven een enorme virusaanval: computers bij bedrijven vertoonden een bericht over losgeld. Ik kwam erachter wie opnieuw last had van hackers en hoe je jezelf kunt beschermen tegen diefstal van belangrijke gegevens.

Petya, dat is genoeg

De energiesector werd als eerste aangevallen: de Oekraïense bedrijven Ukrenergo en Kyivenergo klaagden over het virus. De aanvallers legden hun computersystemen lam, maar dit had geen invloed op de stabiliteit van de energiecentrales.

Oekraïners begonnen de gevolgen van de infectie online te publiceren: aan de hand van talloze foto’s werden computers aangevallen door een ransomware-virus. Er verscheen een bericht op het scherm van de getroffen apparaten waarin stond dat alle gegevens gecodeerd waren en dat apparaateigenaren een losgeld van $300 in Bitcoin moesten betalen. De hackers zeiden echter niet wat er met de informatie zou gebeuren als er niets werd gedaan, en stelden zelfs geen afteltimer in totdat de gegevens werden vernietigd, zoals het geval was bij de WannaCry-virusaanval.

De Nationale Bank van Oekraïne (NBU) meldde dat het werk van verschillende banken gedeeltelijk lam lag als gevolg van het virus. Volgens Oekraïense media trof de aanval de kantoren van Oschadbank, Ukrsotsbank, Ukrgasbank en PrivatBank.

De computernetwerken van Ukrtelecom, Boryspil Airport, Ukrposhta, Nova Poshta, Kievvodokanal en de Kiev Metro waren besmet. Bovendien trof het virus Oekraïense mobiele operators - Kyivstar, Vodafone en Lifecell.

Later maakten Oekraïense media duidelijk dat we het over de Petya.A-malware hebben. Het wordt verspreid volgens het gebruikelijke schema voor hackers: slachtoffers krijgen phishing-e-mails van dummies waarin ze worden gevraagd een bijgevoegde link te openen. Hierna dringt het virus de computer binnen, codeert de bestanden en eist losgeld voor het decoderen ervan.

De hackers gaven het nummer van hun Bitcoin-portemonnee aan waarnaar het geld moest worden overgemaakt. Afgaande op de transactie-informatie hebben de slachtoffers al 1,2 bitcoins (ruim 168 duizend roebel) overgemaakt.

Volgens invan Group-IB werden ruim 80 bedrijven getroffen door de aanval. Het hoofd van hun misdaadlaboratorium merkte op dat het virus geen verband houdt met WannaCry. Om het probleem op te lossen adviseerde hij de TCP-poorten 1024–1035, 135 en 445 te sluiten.

Wie is de schuldige

Ze haastte zich om aan te nemen dat de aanval was georganiseerd vanuit het grondgebied van Rusland of de Donbass, maar leverde geen enkel bewijs. Minister van Infrastructuur van Oekraïne zaag aanwijzing in het woord ‘virus’ en schreef op zijn Facebook dat ‘het geen toeval is dat het eindigt op RUS’, en voegde een knipogende emoticon toe aan zijn gok.

Ondertussen beweert hij dat de aanval op geen enkele manier verband houdt met bestaande ‘malware’ bekend als Petya en Mischa. Beveiligingsexperts beweren dat de nieuwe golf niet alleen Oekraïense en Russische bedrijven heeft getroffen, maar ook ondernemingen in andere landen.

De interface van de huidige “malware” lijkt echter op het bekende Petya-virus, dat een paar jaar geleden via phishing-links werd verspreid. Eind december begon een onbekende hacker die verantwoordelijk was voor het maken van de Petya en Mischa-ransomware geïnfecteerde e-mails te verzenden met een bijgevoegd virus genaamd GoldenEye, dat identiek was aan eerdere versies van de ransomware.

In de bijlage bij de reguliere brief, die medewerkers van de HR-afdeling vaak ontvingen, stond informatie over de nepkandidaat. In een van de bestanden kon je een cv vinden, en in de volgende - het virusinstallatieprogramma. Toen waren de belangrijkste doelwitten van de aanvaller bedrijven in Duitsland. In de loop van 24 uur trapten ruim 160 medewerkers van het Duitse bedrijf in de val.

Het was niet mogelijk de hacker te identificeren, maar het is duidelijk dat hij een Bond-fan is. De Petya- en Mischa-programma's zijn de namen van de Russische satellieten "Petya" en "Misha" uit de film "Golden Eye", die in de plot elektromagnetische wapens waren.

De originele versie van Petya werd in april 2016 actief verspreid. Het camoufleerde zichzelf vakkundig op computers en deed zich voor als legitieme programma's, waarbij om uitgebreide beheerdersrechten werd verzocht. Na activering gedroeg het programma zich extreem agressief: het stelde een strikte deadline vast voor het betalen van het losgeld, eiste 1,3 bitcoins, en na de deadline verdubbelde het de geldelijke compensatie.

Het is waar dat een van de Twitter-gebruikers snel de zwakke punten van de ransomware ontdekte en een eenvoudig programma creëerde dat in zeven seconden een sleutel genereerde waarmee je de computer kon ontgrendelen en alle gegevens zonder enige gevolgen kon decoderen.

Niet voor de eerste keer

Half mei werden computers over de hele wereld aangevallen door een vergelijkbaar ransomware-virus, WannaCrypt0r 2.0, ook wel bekend als WannaCry. Binnen slechts een paar uur legde het honderdduizenden Windows-apparaten in meer dan 70 landen lam. Onder de slachtoffers waren Russische veiligheidstroepen, banken en mobiele operators. Eenmaal op de computer van het slachtoffer versleutelde het virus de harde schijf en eiste dat de aanvallers $300 aan bitcoins zouden sturen. Er werd drie dagen uitgetrokken voor reflectie, waarna het bedrag werd verdubbeld en na een week de bestanden voor altijd werden gecodeerd.

De slachtoffers hadden echter geen haast om het losgeld te betalen, en de makers van de malware ook