Mã thông báo USB. Thiết bị này có tác dụng gì hữu ích? Mã thông báo là gì và tại sao nó cần thiết?

Theo các nhà phân tích của Kaspersky Lab, đã có hơn 260 triệu cuộc tấn công lừa đảo được thực hiện trong năm 2017 - đây là một cách để lấy được tất cả mật khẩu và dữ liệu của bạn. Ngay cả việc xác thực hai lần qua SMS hoặc một ứng dụng đặc biệt cũng không thể cứu bạn khỏi điều này.

Biểu đồ các nỗ lực tấn công lừa đảo

Nhưng mọi người đã nghĩ ra một thứ gọi là mã thông báo USB - nó bảo vệ dữ liệu của bạn tốt hơn. Chúng tôi sẽ cho bạn biết lý do tại sao phương pháp này đáng tin cậy hơn và cách thiết lập mọi thứ một cách chính xác.

Nó là gì và nó hoạt động như thế nào?

Mã thông báo USB là một thiết bị nhỏ tương tự như ổ flash thông thường. Chúng chứa một mã duy nhất đặc biệt thay thế các phương thức xác thực kép khác.

Trên thực tế, nó có thể được so sánh với chìa khóa căn hộ của bạn - nếu chìa khóa nằm trong máy tính thì bạn có thể đăng nhập vào tài khoản của mình. Điểm khác biệt duy nhất ở đây là tài khoản của bạn khó bị hack hơn nhiều bằng khóa chính.

Tại sao điều này an toàn hơn xác thực kép?

Xác thực kép thông thường hoạt động như thế này: bạn nhập mật khẩu email và nhận được mã xác nhận qua SMS để đăng nhập vào tài khoản của mình. Hóa ra nếu kẻ tấn công không có điện thoại thông minh của bạn thì hắn sẽ không thể đăng nhập bằng thông tin đăng nhập của bạn. Nhưng trên thực tế điều này không hoàn toàn đúng.

Đối với hầu hết tất cả các dịch vụ có chức năng này, kẻ tấn công có thể chặn mã tài khoản của bạn do một lỗ hổng phổ biến trong hệ thống SS7. Thông qua nó, bất kỳ ai cũng có thể giám sát điện thoại thông minh của bạn - nghe cuộc trò chuyện và đọc tất cả tin nhắn. Các nhà khai thác không nhận ra vấn đề này, mặc dù nó đã hơn 30 tuổi.

Các ứng dụng xác thực như Google Authenticator đáng tin cậy hơn về mặt này. Mật khẩu mới được tạo cho bạn sau mỗi 30 giây - chỉ điện thoại thông minh và tài khoản Internet của bạn mới biết mật khẩu đó. Nhưng ngay cả như vậy, tin tặc vẫn có thể tiếp cận bạn, đặc biệt nếu bạn cả tin.

Kẻ tấn công có thể có quyền truy cập vào các mã bảo mật này trong giai đoạn thiết lập ứng dụng. Ngoài ra, bạn có thể bị lừa truy cập vào một trang web giả mạo của Google, nơi chính bạn sẽ cung cấp tất cả mật khẩu của mình cho tin tặc.

Ai sẽ sử dụng những “ổ đĩa flash” này?

Tất cả nhân viên của Google đều sử dụng nó và rất hài lòng. Vào đầu năm 2017, toàn bộ nhân viên của tập đoàn đã chuyển sang phương thức xác thực tài khoản này. Kết quả là không có vụ trộm thông tin cá nhân nào xảy ra trong năm nay.

Google hiện tin rằng mã thông báo USB là cách đáng tin cậy nhất để bảo vệ tài khoản của bạn. Như thế này.

Mọi thứ đều quá tốt! Những loại dưới nước?

Vâng, có những cạm bẫy ở đây. Cho đến nay, các mã thông báo này chỉ được hỗ trợ đầy đủ trong hai trình duyệt - Google Chrome và Opera. Firefox đã triển khai tính năng này thông qua một tiện ích mở rộng và họ hứa sẽ thêm nó vào Edge sau. Các nhà phát triển Safari hoàn toàn không nói gì về tính năng này.

Và một nhược điểm khác liên quan đến điện thoại thông minh. Để đăng nhập vào tài khoản trên iPhone, bạn sẽ cần có khóa Bluetooth - chi phí cao hơn một chút. Bạn cũng có thể thử bộ chuyển đổi, nhưng chúng tôi chưa thử nghiệm phương pháp này nên có thể không hoạt động.

Nó không đáng sợ. Làm thế nào để bắt đầu sử dụng chìa khóa?

Trước hết, bạn cần có mã thông báo USB tương tự. Bạn có thể mua nó trên Internet - ở Nga cách dễ nhất để có được nó là JaCarta U2F. Tôi đã mua một cái với giá 1500 rúp.

Đây là giao diện của mã thông báo USB Jakarta U2F

Đây là giao diện của mã thông báo USB Jakarta U2F Quy trình thiết lập khóa gần như giống nhau ở mọi nơi, vì vậy chúng tôi sẽ hiển thị thiết lập bằng ví dụ về tài khoản Google.

1 - Nhập cài đặt xác thực kép của tài khoản của bạn. Nhấp vào “Chọn phương thức khác” và chọn khóa điện tử tại đó:

2 - Bạn không thể kết nối dongle với máy tính ngay được. Hãy chắc chắn rằng bạn có nó trong tay và nhấp vào “Tiếp theo”:

3 - Cắm key vào đầu nối USB và nhấn nút trên đó:

Phím sẽ chuyển sang màu đỏ và trình duyệt sẽ yêu cầu quyền truy cập vào thiết bị:

Thứ nhỏ màu đen là một cái nút. Bạn cần click vào nó sau khi kết nối key

Thứ nhỏ màu đen là một cái nút. Bạn cần click vào nó sau khi kết nối key 4 - Chìa khóa của bạn sẽ được đăng ký và bạn sẽ cần đặt tên cho nó:

5 - Xong! Bây giờ hãy thêm các cách bổ sung để đăng nhập vào tài khoản của bạn - thông qua ứng dụng hoặc mã SMS. Điều này là cần thiết nếu bạn bị mất mã thông báo. Nhưng tôi sẽ không làm điều này.

Và bây giờ là một thử thách nhỏ dành cho độc giả. Dưới đây là tất cả chi tiết về tài khoản mà tôi đã cài đặt khóa USB của mình:

Đăng nhập: [email được bảo vệ]

Mật khẩu: 123456abcd!123456

Nếu bạn có thể đăng nhập vào tài khoản này trước ngày 15 tháng 8 và để lại tin nhắn cho tôi ở đó thì tôi sẽ chuyển cho bạn 5 nghìn rúp. Đi hacker!

Ngày nay, token ngày càng được sử dụng nhiều hơn. Nhưng mặc dù vậy, nhiều người vẫn không hiểu những thiết bị này là gì. Tiếp theo chúng ta sẽ nói về mục đích sử dụng token và những lợi ích mà việc sử dụng đó mang lại. Chúng ta sẽ xem xét các thiết bị USB được kết nối với PC.

trên thẻ

Tôi muốn giải thích ngay rằng thiết bị này không phải là ổ đĩa flash. Không còn nghi ngờ gì nữa, nó có thể lưu trữ một lượng nhỏ, nhưng có giới hạn, chẳng hạn như 64 kilobyte. Ngoài ra còn có các mã thông báo chứa vài gigabyte bộ nhớ. Nhưng dữ liệu trong bộ nhớ này được lưu trữ bằng công nghệ tương tự như trên thẻ nhớ thông thường. Vì lý do này, chức năng lưu trữ dữ liệu có thể được coi là chức năng phụ hoặc chức năng phụ. Thiết bị được sử dụng để làm gì?

Mục đích ban đầu là lưu trữ không thể truy xuất được một số thông tin quan trọng. Có thể nhận thấy ngay rằng điều này có rất ít điểm chung với thẻ nhớ. Bộ nhớ không thể truy xuất là bộ nhớ trong đó mã thông báo sẽ không rời khỏi thiết bị ở bất kỳ đâu. Chẳng hạn, nó không thể được trích xuất vào RAM của máy tính. Có các lựa chọn khi điều này xảy ra, nhưng ở dạng được mã hóa. Có một tùy chọn để xuất khóa ở dạng văn bản rõ ràng, nhưng thậm chí điều này còn an toàn hơn nhiều so với việc lưu trữ nó trên ổ đĩa flash. Tại sao việc lưu trữ chìa khóa lại an toàn hơn? Mã thông báo yêu cầu kiến thức về mã PIN để xuất nhưng ổ đĩa flash thì không.

Từ đó, cho thấy rằng ngay cả với cài đặt bảo mật đơn giản nhất, tốt hơn hết bạn nên lưu trữ khóa trên mã thông báo.

Các tính năng khác

Lưu trữ khóa là mục đích chính của mã thông báo. Một thiết bị như vậy có thể làm gì ngoài việc này? Dưới đây là các tính năng khác:

- Tự mã hóa và giải mã.

- Tạo khóa mã hóa.

- Tạo và xác minh chữ ký số.

- Băm dữ liệu.

Mã thông báo là một loại hộp đen trong khi các hoạt động mã hóa được thực hiện. Vì vậy, dữ liệu đến đầu vào, được chuyển đổi bằng khóa và gửi đến đầu ra. Bạn có thể so sánh token với một máy vi tính: thông tin được nhập và xuất qua USB, nó có bộ xử lý, RAM và bộ nhớ dài hạn riêng.

So sánh với mật khẩu

Đối với hầu hết mọi người, mật khẩu được sử dụng ở mọi nơi đã trở thành tiêu chuẩn. Đây đã là một tác phẩm cổ điển hiện đại. Một người muốn đăng nhập vào mạng xã hội hoặc mua thứ gì đó - sử dụng mật khẩu. Ưu điểm chính của họ là dễ sử dụng. Nhưng đồng thời, có những khía cạnh khiến một số hoạt động quan trọng về bảo mật bị nghi ngờ. Điều này có thể là do quên, chuyển mật khẩu qua kênh không bảo mật, đánh máy hoặc khả năng dự đoán.

Mã thông báo hoàn toàn có khả năng giải quyết hoàn toàn tất cả các nhiệm vụ sử dụng mật khẩu ngày nay. Và giải quyết chúng một cách an toàn và hiệu quả hơn.

Mã hóa dữ liệu

Dữ liệu thường được mã hóa bằng khóa mật mã, sau đó khóa này được mã hóa bằng mật khẩu. Và tính bảo mật của sơ đồ như vậy phụ thuộc hoàn toàn vào mật khẩu, mật khẩu này không phải trong mọi trường hợp phức tạp, có thể gõ trên bàn phím hoặc bị quên. Khi sử dụng token, có hai giải pháp:

- Chìa khóa nằm trên mã thông báo và không để lại nó. Phương pháp này chỉ phù hợp với lượng thông tin nhỏ vì tốc độ giải mã bằng token không cao. Kẻ xâm nhập sẽ không thể lấy được chìa khóa.

- Chìa khóa nằm trên mã thông báo, nhưng trong quá trình mã hóa, nó sẽ nằm trong RAM của máy tính. Ví dụ, phương pháp này được sử dụng để mã hóa và giải mã hoàn toàn một ổ đĩa. Có thể lấy chìa khóa ra nhưng không dễ dàng lắm. Việc lấy cắp mật khẩu dễ dàng hơn nhiều.

Phần kết luận

Có thể nói rằng sẽ tránh được nhiều tình huống khó chịu khi sử dụng và phổ biến các giải pháp dựa trên mã thông báo. Hành vi trộm cắp mật khẩu sẽ bị loại bỏ và mức độ bảo mật sẽ tăng lên trên toàn cầu. Để bảo mật, token được sử dụng. Công dụng này mang lại điều gì? Chỉ có lợi thế và độ tin cậy. Ngay cả khi bạn hoàn toàn từ bỏ mật khẩu để chuyển sang sử dụng mã thông báo, lợi ích vẫn rất rõ ràng. Suy cho cùng, dù có mất chìa khóa cũng không ai có thể sử dụng được.

Hàng năm, luồng tài liệu điện tử giữa các đối tác ở xa ngày càng trở nên phổ biến. Với sự trợ giúp của nó, trở ngại chính - khoảng cách - đã được khắc phục, thời gian giảm xuống và quy trình tương tác được đơn giản hóa.

Để xác nhận tính xác thực của một tài liệu và chứng thực nó, một chương trình đã được phát triển để tạo ra một mã duy nhất - chữ ký điện tử, được công nhận về mặt pháp lý giống hệt với chữ ký viết tay trên giấy (số 63-FZ ngày 06/04/2011) . Nhưng càng có nhiều người dùng tham gia vào quá trình tương tác điện tử thì vấn đề bảo vệ thông tin liên lạc điện tử khỏi những kẻ xâm nhập càng trở nên gay gắt hơn.

Đĩa laser và ổ đĩa flash máy tính không có khả năng bảo vệ thông tin bí mật được ghi trên chúng khỏi các chương trình độc hại và sao chép. Thẻ thông minh được tạo ra trên cơ sở vi mạch mang lại khả năng bảo vệ tuyệt vời, nguyên lý hoạt động giống hệt như việc sử dụng thẻ nhựa. Nhưng để làm việc với những chiếc thẻ thông minh như vậy, cần trang bị cho nơi làm việc những thiết bị đọc đặc biệt.

Ưu điểm của khóa USB eToken PRO (Java)

Giải pháp lý tưởng cho vấn đề này là khóa USB eToken PRO (Java), tiện lợi và đáng tin cậy. Chìa khóa điện tử hai yếu tố eToken PRO (Java) được thiết kế dưới dạng móc khóa USB và có thể sử dụng trên tất cả các loại máy tính, thiết bị di động có đầu nối USB. Chip tích hợp, giống như trên thẻ thông minh, cung cấp bảo mật tối đa dựa trên xác thực hai yếu tố.

Thân của khóa USB eToken PRO (Java) được làm bằng nhựa đúc. Không thể tháo rời mà không để lại dấu vết của nỗ lực hack. Kích thước thu nhỏ của mã thông báo và trọng lượng nhẹ của nó cho phép chủ sở hữu luôn giữ nó bên mình.

Các tính năng của khóa USB eToken PRO (Java)

Không giống như ổ flash USB truyền thống, mã thông báo có dung lượng lưu trữ hạn chế. Trong mô hình eToken PRO (Java) là 72KB. Kích thước bộ nhớ này đủ để lưu trữ 10 thùng chứa chính, tải thêm các ứng dụng và trình điều khiển Java có chức năng tải tự động.

Bản phát hành gốc của eToken PRO (Java) có màu xanh lam. Nhưng khi đặt hàng với số lượng lớn, màu sắc của vỏ có thể thay đổi theo yêu cầu của khách hàng; logo công ty hoặc tên tổ chức được dán trên đó.

Nếu cần, các khóa USB eToken PRO (Java) có bộ phát đáp tần số vô tuyến tích hợp - thẻ vô tuyến RFID thụ động - sẽ được sản xuất.

Đặc tính kỹ thuật của khóa USB eToken PRO (Java)

- mục đích - cơ quan chính phủ, tổ chức thương mại, cá nhân;

- chip Atmel AT90SC25672R tích hợp;

- dung lượng bộ nhớ được bảo vệ 72 KB;

- Khả năng tương thích: Windows, Linux, Mac OS;

- bảo mật - xác thực hai yếu tố;

- được chứng nhận bởi FSTEC của Liên bang Nga;

- Nhà sản xuất: Aladdin R.D.JSC.

Sản phẩm thuộc dòng eToken đã ngừng sản xuất từ đầu năm 2017.

Ngày 31 tháng 1 năm 2007 5:04 chiềuyuri sergeev

Chìa khóa điện tử đã xuất hiện từ lâu nhưng vẫn chưa thay thế được quy trình nhận dạng tiêu chuẩn bằng thông tin đăng nhập và mật khẩu. Điều này còn hơn cả kỳ lạ, vì các mã thông báo USB hiện đại cung cấp mức độ bảo vệ dữ liệu cao, thực tế là bất khả xâm phạm trước các cuộc tấn công từ bên ngoài và có đủ số lượng trên thị trường Nga. Điều chính là không phạm sai lầm với sự lựa chọn.

Mật khẩu đã "lỗi thời"

Việc nhận dạng bằng cách sử dụng “đăng nhập” và “mật khẩu” là chuyện bình thường. Tuy nhiên, kế hoạch “nhận dạng” người dùng này của hệ thống có phần lỗi thời xét về mặt bảo mật và dễ sử dụng. Thông thường, việc tăng cường chú trọng vào bảo mật thông tin sẽ làm giảm sự thoải mái trong việc kiểm soát truy cập cho người dùng. Do đó, mật khẩu được tạo theo yêu cầu về độ phức tạp (sử dụng các chữ cái viết hoa, chữ số, dấu câu và ký hiệu dịch vụ khác nhau, độ dài ít nhất 8 ký tự) sẽ khó nhớ đối với người dùng cuối. Như vậy, vấn đề chính trở thành yếu tố con người.

Các vấn đề về xác thực mật khẩu cũng bao gồm việc dễ dàng lựa chọn bằng từ điển (nếu mật khẩu là một từ hoặc cụm từ trong một số ngôn ngữ, ngay cả khi các chữ cái được thay thế bằng các ký tự đặc biệt, ví dụ: P@ssw0rd) và bạo lực (đặc biệt là các ký tự ngắn). mật khẩu.) Ngoài ra, mật khẩu có thể bị chặn hoặc bị quan sát khi nó được nhập hoặc có được thông qua việc sử dụng bạo lực đối với chủ sở hữu của nó. Các vấn đề về xác thực người dùng trong hệ thống thông tin đã được xác định từ rất lâu và nhiều giải pháp khác nhau đã được đề xuất. Xu hướng hiện nay là sử dụng xác thực hai yếu tố dựa trên mã thông báo USB. Ở Nga, thị phần của các thiết bị như vậy chiếm vị trí thống trị so với thẻ thông minh và mã thông báo tự trị do sự hình thành sau này của thị trường thiết bị xác thực phần cứng và chính sách tiếp thị mạnh mẽ của các công ty sản xuất. Những công ty chính trên thị trường khóa USB (mã thông báo) ở Nga là Aladdin, Rainbow Technologies, Aktiv cùng với Ankad, RSA Security, cũng như Feitian Technologies với sản phẩm ePass của mình.

Bảo vệ hiện đại có giá bao nhiêu?

Khóa USB thông minh được thiết kế để hoạt động trong các ứng dụng có yêu cầu cao về bảo vệ dữ liệu. Khóa USB có thể được gọi là sự kế thừa của thẻ thông minh liên hệ; chúng gần như sao chép thiết kế của chúng nhưng không yêu cầu đầu đọc đặc biệt, giúp đơn giản hóa việc thực hiện và giảm chi phí. Do đó, lợi ích kinh tế khi sử dụng thẻ USB so với thẻ thông minh sẽ đạt được khi một người dùng làm việc trên máy tính, nhưng nếu cần nhiều người làm việc trên một máy thì việc mua một đầu đọc và một số đầu đọc thông minh sẽ có lợi hơn. thẻ, vậy làm sao giá của bản thân thẻ lại thấp hơn giá của token. Lưu ý rằng các khóa USB không được tạo theo kiến trúc “thẻ thông minh + đầu đọc thẻ”, chẳng hạn như ruToken, “Shipka”, được tạo trên một bộ vi điều khiển nối tiếp và phần mềm mô phỏng chức năng của thẻ thông minh. Điều này làm giảm đáng kể sự an toàn của họ. Đặc biệt, chúng sử dụng chip nhớ ngoài với mọi hậu quả sau đó (token thẻ thông minh có bộ nhớ bên trong chip thẻ thông minh nên rất khó bị tấn công).

Chi phí trung bình để thực hiện hệ thống kiểm soát truy cập

Hãy chứng minh điều này bằng ví dụ về các sản phẩm của Aladdin. Một khóa USB điện tử eToken PRO/32K có giá 49 USD. Thẻ thông minh eToken PRO/SC sẽ có giá 23 USD, đầu đọc thẻ thông minh cho eToken ASEDrive IIIe USB V2 sẽ có giá 40 USD.

Sự tinh tế của việc chọn mã thông báo USB

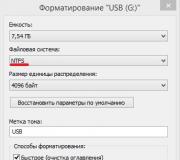

USB token là sự cộng sinh giữa đầu đọc và thẻ thông minh, chỉ có thẻ được hàn vào đó và không thể thay đổi được. Quá trình cài đặt tương tự như cài đặt đầu đọc và việc kết nối/tháo thẻ cũng tương tự như kết nối/tháo thẻ vào đầu đọc. Để bắt đầu sử dụng mã thông báo USB trong các ứng dụng, bạn cần định dạng nó bằng một tiện ích đặc biệt. Không phải tất cả các ứng dụng hoạt động với mã thông báo USB đều hỗ trợ một mẫu mã thông báo cụ thể, điều này cần được kiểm tra. Thông thường, việc lựa chọn mã thông báo được xác định không phải bởi đặc điểm chất lượng của nó mà bởi khả năng hoạt động với một số ứng dụng hoặc hệ điều hành nhất định. Khi mua, bạn không nên bị hướng dẫn bởi kích thước bộ nhớ của thẻ thông minh; kích thước bộ nhớ của thẻ thông minh nhỏ là một lợi thế ở đây vì nó không cho phép nhân viên ghi lại các thông tin bí mật khác từ máy tính làm việc của họ. Khi mua một bộ - một chương trình cộng với mã thông báo USB - bạn cần đảm bảo rằng bạn sẽ được cung cấp trình điều khiển cho mã thông báo USB và tìm hiểu cách mã thông báo sẽ được định dạng: bởi chính chương trình hoặc bởi một tiện ích riêng.

Cấu tạo của một chiếc USB

● Bộ xử lý (thường là bộ xử lý RISC) - điều khiển và xử lý dữ liệu;

● Bộ xử lý để giải quyết các vấn đề về mật mã ở cấp độ phần cứng - triển khai các thuật toán GOST 28147-89, DES, 3DES, RSA, DSA, MD5, SHA-1 và các phép biến đổi mật mã khác;

● Bộ điều khiển USB - cung cấp giao diện với cổng USB của máy tính;

● RAM - lưu trữ dữ liệu có thể thay đổi;

● Bộ nhớ EEPROM có thể lập trình lại - lưu trữ các khóa mã hóa, mật khẩu, chứng chỉ và dữ liệu quan trọng khác;

ROM bộ nhớ chỉ đọc - lưu trữ các lệnh và hằng số.

Hệ thống tệp mã thông báo được chia sẻ trên nhiều ứng dụng và dịch vụ. Người dùng không cần biết nhiều mật khẩu - mã thông báo sẽ ghi nhớ chúng. Bạn chỉ cần nhớ một mã PIN ngắn xác định người dùng là chủ sở hữu của tất cả mật khẩu được lưu trong bộ nhớ của khóa. Sau nhiều lần nhập mã PIN không thành công, bộ xử lý sẽ "khóa" mã thông báo cho đến khi quản trị viên bảo mật can thiệp vì người ta cho rằng khóa đã bị đánh cắp hoặc bị mất.

Để đảm bảo xác thực mạnh mẽ, cần đảm bảo độ tin cậy và độ tin cậy của hiệu trưởng (đối tượng xác thực - người gửi hoặc người nhận), và do đó phải sử dụng các thuật toán mã hóa đáng tin cậy và các sơ đồ xác thực được cân nhắc kỹ lưỡng. Xác thực mạnh trong bối cảnh này có nghĩa là thông tin xác thực trực tiếp người dùng không vượt ra ngoài mã thông báo mà chỉ tham gia vào các tính toán mật mã, kết quả của nó sẽ là một số chuỗi số 0 và số 1, giải mã mà một hiệu trưởng khác sẽ hoàn toàn đáng tin cậy, chính xác và xác định người gửi một cách đáng tin cậy. Đó là lý do tại sao điều quan trọng là phải mua những mẫu có trình tạo khóa tích hợp để những thông tin quan trọng như vậy không nhận được từ mã thông báo đến máy tính. Ngoài ra, tất cả các tính toán mật mã quan trọng để xác minh chứng chỉ phải được triển khai trong phần cứng, điều này cũng giúp loại bỏ khả năng bị xâm phạm ở cấp độ ứng dụng máy tính.

Đặc điểm chính của sản phẩm cung cấp trên thị trường

|

Sản phẩm |

Dung lượng bộ nhớ, kB |

Chữ số sê-ri |

HĐH hỗ trợ |

Thuật toán mã hóa/băm |

|

Công nghệ cầu vồng, iKey 2032 |

Windows 95, 98, NT, được chứng nhận cho 2000, XP, 2003, Windows 95, 98, NT, được chứng nhận cho 2000, XP, 2003, RedHat Linux, Mandrake, SuSe (được chứng nhận bởi FSTEC của Nga) |

|||

|

Công nghệ cầu vồng, iKey 3000 |

Windows 95, 98, ME, NT, 20003, 2000 được chứng nhận, XP, RedHat Linux, Mandrake, SuSe |

MD5, RSA 1024/2048, DSA, DES, 3DES, RC2, RC4, SHA-1 |

||

|

Hệ thống tri thức Aladdin, eToken Pro |

Windows 95, 98, ME,NT, 20003, Linux, DOS (được chứng nhận bởi FSTEC của Nga) |

RSA/1024, DSA, DES (ECB, CBC), 3DES (CBC), SHA-1, MAC, iMAC, MAC3, iMAC3 |

||

|

"Hoạt động" cùng với "Ankad", ruToken |

Windows 98/ME/2000/XP/2003 |

Phần cứng GOST 28147-89, phần cứng khác - phần mềm |

||

|

Công nghệ Feitian, ePass2000 |

Windows 98/ME/2000/XP/2003, Linux và MACOS 8/9, OS X |

Các mô hình được liệt kê trong bảng phù hợp để xây dựng hệ thống xác thực khóa chung (PKI) bằng chứng chỉ. Hãy xem xét cơ chế xác thực như vậy. Công nghệ PKI được xây dựng dựa trên việc sử dụng hai khóa liên quan đến toán học - công khai và bí mật (riêng tư). Sử dụng khóa chung, tin nhắn được mã hóa và sử dụng khóa bí mật, nó sẽ được giải mã, nhưng đương nhiên, nếu biết khóa chung thì không thể lấy được khóa riêng. Các phép biến đổi mật mã như vậy được thực hiện dựa trên RSA hoặc DSA. Độ mạnh mật mã của các tin nhắn được mã hóa được đảm bảo bởi tính không thể giải được trong thời gian đa thức của hai bài toán: phân tích nhân tử của số lớn thành thừa số nguyên tố (RSA) và logarit rời rạc trong trường hữu hạn đơn giản (DSA). Ưu điểm quan trọng nhất là thông tin xác thực của người dùng hoàn toàn không được truyền qua mạng mà chỉ tham gia tính toán ở cả phía máy khách và máy chủ, tương ứng với nguyên tắc xác thực mạnh mẽ. Giao thức xác thực bắt tay dựa trên nguyên tắc này.

Lưu ý rằng việc hỗ trợ hoạt động của RSA và DSA, bao gồm cả việc tạo khóa bằng phần cứng, với kích thước khóa là 2048 bit là một sự đảm bảo tốt về bảo mật, về nguyên tắc không thể được cung cấp bởi các giao thức mã hóa đối xứng - ví dụ: họ DES của thuật toán. Thông thường, các giao thức này được sử dụng để mã hóa lưu lượng bằng khóa thu được sau khi xác thực tiền gốc. Một tính năng thú vị của các sản phẩm ruToken là việc triển khai phần cứng theo tiêu chuẩn mã hóa đối xứng GOST 28147-89 của Nga, những ưu điểm của nó bao gồm việc tấn công vũ lực vô ích, triển khai hiệu quả và hiệu suất cao trên các máy tính hiện đại.

Các công ty sản xuất chỉ ra một số lượng lớn các thuật toán mã hóa/băm được triển khai trong mô tả sản phẩm của họ, tuy nhiên, hầu hết chúng đều là thuật toán băm. Chúng là các hàm một chiều và được sử dụng để chuyển đổi, chẳng hạn như mã PIN hoặc thông tin nhạy cảm khác để lưu trữ trong hệ thống tệp mã thông báo, vì rất khó khôi phục mã PIN từ hàm băm ở dạng con người có thể đọc được. Do đó, sự hiện diện của một số lượng lớn thuật toán băm không quyết định “chất lượng” của mã thông báo. Mặc dù trong một số trường hợp, các phép biến đổi băm được các thuật toán khác sử dụng làm thuật toán phụ trợ, vì vậy bạn nên quyết định ngay thuật toán nào bạn cần hỗ trợ trong quá trình vận hành hệ thống thông tin của mình.

Trong một số trường hợp, xác thực lẫn nhau là cần thiết - xác minh lẫn nhau về tính xác thực của những người tham gia trao đổi thông tin (khi không chỉ máy chủ xác minh tính xác thực của người dùng mà còn ngược lại). Các giao thức phản hồi thử thách là lý tưởng để xác thực lẫn nhau bằng một số phần đệm (thường được gọi là bắt tay).

Cũng có thể đáng chú ý đến việc liệu một sản phẩm cụ thể có chứng chỉ của chính phủ hay không. Nhưng tất nhiên, sự vắng mặt của nó không có nghĩa là sản phẩm bị lỗi. Tất cả đều được thực hiện theo yêu cầu quốc tế và đáp ứng các tiêu chuẩn quốc tế. Sự hiện diện của các chứng chỉ khá hấp dẫn đối với các cơ quan chính phủ vì bắt buộc chỉ sử dụng các công cụ bảo mật thông tin được chứng nhận. Có lẽ, đôi khi bạn nên mua một giải pháp rẻ hơn (ví dụ: ruToken), nhưng giải pháp này sẽ có thể cung cấp mức độ bảo mật cần thiết trong bối cảnh này. Đây là lý do tại sao việc đánh giá đúng nhu cầu của chính bạn trước khi triển khai hệ thống xác thực dựa trên mã thông báo USB lại rất quan trọng.

Các tính năng cơ bản của token:

● Sử dụng email an toàn: chữ ký số điện tử của email, mã hóa email.

● Bảo mật quyền truy cập từ xa vào tài nguyên của công ty: kết nối an toàn với mạng VPN, liên lạc an toàn với các tài nguyên web được bảo vệ.

Sử dụng mã thông báo làm nơi lưu trữ các chứng chỉ và mật khẩu khác nhau.

Điều cuối cùng tôi muốn chú ý đến là sự hỗ trợ của phần mềm và hệ điều hành, vì cơ sở hạ tầng PKI thường được triển khai trong một mạng đã hoạt động lâu năm, nơi đã hình thành một vòng tròn các ứng dụng cần thiết để hỗ trợ doanh nghiệp. nhiệm vụ. Vì vậy, để làm việc trong môi trường Linux, giải pháp tốt nhất là khóa iKey và eToken Pro. Trên thực tế, điều đáng chú ý là khả năng tương thích của giải pháp làm sẵn do nhà sản xuất cung cấp với các sản phẩm khác, cũng như các giải pháp dành cho các nền tảng cụ thể, điều này cuối cùng sẽ chỉ tạo điều kiện thuận lợi cho cả việc triển khai mã thông báo và việc sử dụng chúng.