Характерные особенности сетевых атак. Защита от сетевых атак

Наши компьютерные системы уязвимы к различным видам атак. Для защиты системы от этих атак,важно знать,распространенные компьютерные атаки.В сегодняшнем мире это стало почти обыденной ситуацией,когда мы слышим о персональных компьютерных системах или сетях,которые подвергаются нападению. В наш век технологий, существуют различные типы компьютерных атак,от которых надо защитить свои драгоценные данные, системы и сети.В то время как некоторые атаки могут просто повредить данные на компьютере, есть и другие атаки, где данные из компьютерной системы могут быть украдены,а также другие атаки, когда может быть закрыта вся сеть.

Проще говоря, существуют два основных типа атак, пассивные атаки и активные атаки.Пассивные атаки являются теми,когда данные на компьютере, отслеживаются и позже используются для вредоносных интересов,в то время как активные атаки,это те,когда либо изменения в данных или данные будут удалены или сети полностью разрушены.Ниже приведены некоторые из наиболее распространённых типов активных и пассивных атак, которые могут повлиять на компьютеры.

Активные виды компьютерных атак

Вирус

Наиболее известные компьютерные атаки и вирусы,которые были вокруг в течение длительного периода времени.Они устанавливаются на компьютеры и распространяются на другие файлы в системе. Они часто распространяются через внешние жесткие диски, или посредством определенных интернет-сайтов или как вложения по электронной почте.После того, как вирусы запускаются, они становятся независимыми от творца, и их цель заразить множество файлов и других систем.

Root Kit

Хакеры получают доступ в систему с использованием корневого набора драйверов и полностью берут управление компьютером.Они относятся к числу наиболее опасных компьютерных атак,так как хакер может получить больше контроля над системой, чем владелец системы. В некоторых случаях хакеры могут также включить вебкамеру и следить за деятельности потерпевшего,зная о нем всё.

Trojan

В списек компьютерных атак,троянский конь занимает самый высокий рейтинг после вирусов.Он часто встраивается в кусок программного обеспечения, в экранные заставки, или в игры,которые будет работать в обычном режиме.Однако, как только они будут скопированы в систему, они будут заражать компьютер вирусом или root-kit. Другими словами, они действуют как носители вирусов или руткиты, чтобы заразить систему.

Червь

Червями можно назвать родственниками вирусов. Разница между вирусами и интернет-червями в том,что черви заразить систему без какой-либо помощи от пользователя. Первый шаг в том, что черви сканируют компьютеры на уязвимость.Затем они копируют себя в систему и заражают систему,и процесс повторяется.

Пассивные типы компьютерных атак

Подслушивание

Как подсказывает название,хакеры будут вкрадчиво слышать разговор который происходит между двумя компьютерами в сети. Это может произойти в закрытой системе,а также через интернет. Другие имена,с которыми это связывают snooping. С подслушиванием, конфиденциальные данные могут внести свой путь по сети и могут быть доступны для других людей.

Парольные атаки

Одним из наиболее распространенных типов кибер-атак парольные атаки.Здесь хакеры получают доступ к компьютеру и ресурсам сети путем получения пароля управления.Часто можно увидеть,что злоумышленник изменил сервер и конфигурацию сети и в некоторых случаях даже могут удалить данные.Кроме того, данные могут передаваться в разные сети.

Скомпрометированный ключ атаки

Для хранения конфиденциальных данных,может быть использованы секретный код или номер.Получить ключ,без сомнения, настоящая огромная задача для хакера,и не исключено, что после интенсивных исследований хакер,действительно,способен положить руки на клавиши. Когда ключ находится в распоряжении хакера, он известен как скомпрометированный ключ. Хакер, теперь будут иметь доступ к конфиденциальным данным и может внести изменения в данные. Однако, существует также вероятность того, что хакер будет пробовать различные перестановки и комбинации ключа для доступа к другим наборам конфиденциальных данных.

Имитация удостоверения

Каждый компьютер имеет IP-адрес, благодаря которому он является действительным, и независимым в сети.Одной из распространённых компьютерных атак является предположение личности другого компьютера.Здесь IP-пакеты могут быть отправлены с действительных адресов и получить доступ к определенному IP. Как только доступ будет получен,данные системы могут быть удалены, изменены или перенаправлены.Кроме того, хакер может воспользоваться этим взломанным IP адресом и напасть на другие системы в пределах или за пределами сети.

Application Layer атаки

Целью атаки на уровне приложений-это вызвать сбой в операционной системе сервера.Как только будет создана ошибка в операционной системе,хакер сможет получить доступ к управлению сервером.Это в свою очередь приводит к изменению данных различными способами. В систему может быть внедрён вирус или могут отправляться многочисленные запросы к серверу, которые могут привести к её сбою или может быть отключен контроль безопасности, из-за которого восстановление сервера,может стать затруднительным.

Это были некоторые типы атак,которым могут подвергнуться сервера и отдельные компьютерные системы.Список новейших компьютерных атак продолжает увеличиваться с каждым днем, для этого хакеры используют новые методы взлома.

Kaspersky Internet Security защищает ваш компьютер от сетевых атак.

Сетевая атака – это вторжение в операционную систему удаленного компьютера. Злоумышленники предпринимают сетевые атаки, чтобы захватить управление над операционной системой, привести ее к отказу в обслуживании или получить доступ к защищенной информации.

Сетевыми атаками называют вредоносные действия, которые выполняют сами злоумышленники (такие как сканирование портов, подбор паролей), а также действия, которые выполняют вредоносные программы, установленные на атакованном компьютере (такие как передача защищенной информации злоумышленнику). К вредоносным программам, участвующим в сетевых атаках, относят некоторые троянские программы, инструменты DoS-атак, вредоносные скрипты и сетевые черви.

Сетевые атаки можно условно разделить на следующие типы:

- Сканирование портов . Этот вид сетевых атак обычно является подготовительным этапом более опасной сетевой атаки. Злоумышленник сканирует UDP- и TCP-порты, используемые сетевыми службами на атакуемом компьютере, и определяет степень уязвимости атакуемого компьютера перед более опасными видами сетевых атак. Сканирование портов также позволяет злоумышленнику определить операционную систему на атакуемом компьютере и выбрать подходящие для нее сетевые атаки.

- DoS-атаки

, или сетевые атаки, вызывающие отказ в обслуживании. Это сетевые атаки, в результате которых атакуемая операционная система становится нестабильной или полностью неработоспособной.

Существуют следующие основные типы DoS-атак:

- Отправка на удаленный компьютер специально сформированных сетевых пакетов, не ожидаемых этим компьютером, которые вызывают сбои в работе операционной системы или ее остановку.

- Отправка на удаленный компьютер большого количества сетевых пакетов за короткий период времени. Все ресурсы атакуемого компьютера используются для обработки отправленных злоумышленником сетевых пакетов, из-за чего компьютер перестает выполнять свои функции.

- Сетевые атаки-вторжения

. Это сетевые атаки, целью которых является "захват" операционной системы атакуемого компьютера. Это самый опасный вид сетевых атак, поскольку в случае ее успешного завершения операционная система полностью переходит под контроль злоумышленника.

Этот вид сетевых атак применяется в случаях, когда злоумышленнику требуется получить конфиденциальные данные с удаленного компьютера (например, номера банковских карт или пароли) либо использовать удаленный компьютер в своих целях (например, атаковать с этого компьютера другие компьютеры) без ведома пользователя.

- На закладке Защита в блоке Защита от сетевых атак снимите флажок .

Вы также можете включить Защиту от сетевых атак в Центре защиты . Отключение защиты компьютера или компонентов защиты значительно повышает риск заражения компьютера, поэтому информация об отключении защиты отображается в Центре защиты.

Важно: Если вы выключили Защиту от сетевых атак, то после перезапуска Kaspersky Internet Security или перезагрузки операционной системы она не включится автоматически и вам потребуется включить ее вручную.

При обнаружении опасной сетевой активности Kaspersky Internet Security автоматически добавляет IP-адрес атакующего компьютера в список заблокированных компьютеров, если этот компьютер не добавлен в список доверенных компьютеров.

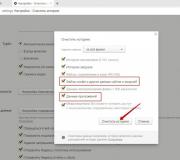

- В строке меню нажмите на значок программы.

- В открывшемся меню выберите пункт Настройки

.

Откроется окно настройки программы.

- На закладке Защита в блоке Защита от сетевых атак установите флажок Включить Защиту от сетевых атак .

- Нажмите на кнопку Исключения

.

Откроется окно со списком доверенных компьютеров и списком заблокированных компьютеров.

- Откройте закладку Заблокированные компьютеры .

- Если вы уверены, что заблокированный компьютер не представляет угрозы, выберите его IP-адрес в списке и нажмите на кнопку Разблокировать

.

Откроется окно подтверждения.

- В окне подтверждения выполните одно из следующих действий:

- Если вы хотите разблокировать компьютер, нажмите на кнопку Разблокировать

.

Kaspersky Internet Security разблокирует IP-адрес.

- Если вы хотите, чтобы Kaspersky Internet Security никогда не блокировал выбранный IP-адрес, нажмите на кнопку Разблокировать и добавить к исключениям

.

Kaspersky Internet Security разблокирует IP-адрес и добавит его в список доверенных компьютеров.

- Если вы хотите разблокировать компьютер, нажмите на кнопку Разблокировать

.

- Нажмите на кнопку Сохранить , чтобы сохранить изменения.

Вы можете сформировать список доверенных компьютеров. Kaspersky Internet Security не блокирует IP-адреса этих компьютеров автоматически при обнаружении исходящей с них опасной сетевой активности.

При обнаружении сетевой атаки Kaspersky Internet Security сохраняет информацию о ней в отчете.

- Откройте меню Защита .

- Выберите пункт Отчеты

.

Откроется окно отчетов Kaspersky Internet Security.

- Откройте закладку Защита от сетевых атак .

Примечание: Если компонент Защита от сетевых атак завершил работу с ошибкой, вы можете просмотреть отчет и попробовать перезапустить компонент. Если вам не удается решить проблему, обратитесь в Службу технической поддержки.

20.06.05 37KИнтернет полностью меняет наш образ жизни: работу, учебу, досуг. Эти изменения будут происходить как в уже известных нам областях (электронная коммерция, доступ к информации в реальном времени, расширение возможностей связи и т.д.), так и в тех сферах, о которых мы пока не имеем представления.

Может наступить такое время, когда корпорация будет производить все свои телефонные звонки через Интернет, причем совершенно бесплатно. В частной жизни возможно появление специальных Web-сайтов, при помощи которых родители смогут в любой момент узнать, как обстоят дела у их детей. Наше общество только начинает осознавать безграничные возможности Интернета.

Введение

Одновременно с колоссальным ростом популярности Интернета возникает беспрецедентная опасность разглашения персональных данных, критически важных корпоративных ресурсов, государственных тайн и т.д.

Каждый день хакеры подвергают угрозе эти ресурсы, пытаясь получить к ним доступ при помощи специальных атак, которые постепенно становятся, с одной стороны, более изощренными, а с другой - простыми в исполнении. Этому способствуют два основных фактора.

Во-первых , это повсеместное проникновение Интернета. Сегодня к Сети подключены миллионы устройств, и многие миллионы устройств будут подключены к Интернету в ближайшем будущем, поэтому вероятность доступа хакеров к уязвимым устройствам постоянно возрастает.

Кроме того, широкое распространение Интернета позволяет хакерам обмениваться информацией в глобальном масштабе. Простой поиск по ключевым словам типа «хакер », «взлом », «hack », «crack » или «phreak » даст вам тысячи сайтов, на многих из которых можно найти вредоносные коды и способы их использования.

Во-вторых , это широчайшее распространение простых в использовании операционных систем и сред разработки. Данный фактор резко снижает уровень необходимых хакеру знаний и навыков. Раньше, чтобы создавать и распространять простые в использовании приложения, хакер должен был обладать хорошими навыками программирования.

Теперь, чтобы получить доступ к хакерскому средству, нужно только знать IP-адрес нужного сайта, а для проведения атаки достаточно щелкнуть мышью.

Классификация сетевых атак

Сетевые атаки столь же многообразны, как и системы, против которых они направлены. Некоторые атаки отличаются большой сложностью, другие по силам обычному оператору, даже не предполагающему, к каким последствиям может привести его деятельность. Для оценки типов атак необходимо знать некоторые ограничения, изначально присущие протоколу TPC/IP. Сеть

Интернет создавалась для связи между государственными учреждениями и университетами с целью оказания помощи учебному процессу и научным исследованиям. Создатели этой сети не подозревали, насколько широкое распространение она получит. В результате в спецификациях ранних версий Интернет-протокола (IP) отсутствовали требования безопасности. Именно поэтому многие реализации IP являются изначально уязвимыми.

Через много лет, после множества рекламаций (Request for Comments, RFC ), наконец стали внедряться средства безопасности для IP. Однако ввиду того, что изначально средства защиты для протокола IP не разрабатывались, все его реализации стали дополняться разнообразными сетевыми процедурами, услугами и продуктами, снижающими риски, присущие этому протоколу. Далее мы кратко рассмотрим типы атак, которые обычно применяются против сетей IP, и перечислим способы борьбы с ними.

Сниффер пакетов

Сниффер пакетов представляет собой прикладную программу, которая использует сетевую карту, работающую в режиме promiscuous mode (в этом режиме все пакеты, полученные по физическим каналам, сетевой адаптер отправляет приложению для обработки).

При этом сниффер перехватывает все сетевые пакеты, которые передаются через определенный домен. В настоящее время снифферы работают в сетях на вполне законном основании. Они используются для диагностики неисправностей и анализа трафика. Однако ввиду того, что некоторые сетевые приложения передают данные в текстовом формате (Telnet, FTP, SMTP, POP3 и т.д .), с помощью сниффера можно узнать полезную, а иногда и конфиденциальную информацию (например, имена пользователей и пароли).

Перехват имен и паролей создает большую опасность, так как пользователи часто применяют один и тот же логин и пароль для множества приложений и систем. Многие пользователи вообще имеют единый пароль для доступа ко всем ресурсам и приложениям.

Если приложение работает в режиме «клиент-сервер », а аутентификационные данные передаются по сети в читаемом текстовом формате, то эту информацию с большой вероятностью можно использовать для доступа к другим корпоративным или внешним ресурсам. Хакеры слишком хорошо знают и используют человеческие слабости (методы атак часто базируются на методах социальной инженерии).

Они прекрасно представляют себе, что мы пользуемся одним и тем же паролем для доступа к множеству ресурсов, и потому им часто удается, узнав наш пароль, получить доступ к важной информации. В самом худшем случае хакер получает доступ к пользовательскому ресурсу на системном уровне и с его помощью создает нового пользователя, которого можно в любой момент использовать для доступа в Сеть и к ее ресурсам.

Снизить угрозу сниффинга пакетов можно с помощью следующих средств :

Аутентификация . Сильные средства аутентификации являются важнейшим способом защиты от сниффинга пакетов. Под «сильными » мы понимаем такие методы аутентификации, которые трудно обойти. Примером такой аутентификации являются однократные пароли (One-Time Passwords, OTP ).

ОТР - это технология двухфакторной аутентификации, при которой происходит сочетание того, что у вас есть, с тем, что вы знаете. Типичным примером двухфакторной аутентификации является работа обычного банкомата, который опознает вас, во-первых, по вашей пластиковой карточке, а во-вторых, по вводимому вами пин-коду. Для аутентификации в системе ОТР также требуются пин-код и ваша личная карточка.

Под «карточкой » (token) понимается аппаратное или программное средство, генерирующее (по случайному принципу) уникальный одномоментный однократный пароль. Если хакер узнает данный пароль с помощью сниффера, то эта информация будет бесполезной, поскольку в этот момент пароль уже будет использован и выведен из употребления.

Отметим, что этот способ борьбы со сниффингом эффективен только в случаях перехвата паролей. Снифферы, перехватывающие другую информацию (например, сообщения электронной почты), не теряют своей эффективности.

Коммутируемая инфраструктура . Еще одним способом борьбы со сниффингом пакетов в вашей сетевой среде является создание коммутируемой инфраструктуры. Если, к примеру, во всей организации используется коммутируемый Ethernet, хакеры могут получить доступ только к трафику, поступающему на тот порт, к которому они подключены. Коммутируемая инфраструктура не устраняет угрозы сниффинга, но заметно снижает ее остроту.

Антиснифферы . Третий способ борьбы со сниффингом заключается в установке аппаратных или программных средств, распознающих снифферы, работающие в вашей сети. Эти средства не могут полностью ликвидировать угрозу, но, как и многие другие средства сетевой безопасности, они включаются в общую систему защиты. Антиснифферы измеряют время реагирования хостов и определяют, не приходится ли хостам обрабатывать лишний трафик. Одно из таких средств, поставляемых компанией LOpht Heavy Industries, называется AntiSniff.

Криптография . Этот самый эффективный способ борьбы со сниффингом пакетов хотя и не предотвращает перехвата и не распознает работу снифферов, но делает эту работу бесполезной. Если канал связи является криптографически защищенным, то хакер перехватывает не сообщение, а зашифрованный текст (то есть непонятную последовательность битов). Криптография Cisco на сетевом уровне базируется на протоколе IPSec, который представляет собой стандартный метод защищенной связи между устройствами с помощью протокола IP. К другим криптографическим протоколам сетевого управления относятся протоколы SSH (Secure Shell) и SSL (Secure Socket Layer) .

IP-спуфинг

IP-спуфинг происходит в том случае, когда хакер, находящийся внутри корпорации или вне ее, выдает себя за санкционированного пользователя. Это можно сделать двумя способами: хакер может воспользоваться или IP-адресом, находящимся в пределах диапазона санкционированных IP-адресов, или авторизованным внешним адресом, которому разрешается доступ к определенным сетевым ресурсам.

Атаки IP-спуфинга часто являются отправной точкой для прочих атак. Классический пример - атака DoS, которая начинается с чужого адреса, скрывающего истинную личность хакера.

Как правило, IP-спуфинг ограничивается вставкой ложной информации или вредоносных команд в обычный поток данных, передаваемых между клиентским и серверным приложением или по каналу связи между одноранговыми устройствами.

Для двусторонней связи хакер должен изменить все таблицы маршрутизации, чтобы направить трафик на ложный IP-адрес. Некоторые хакеры, однако, даже не пытаются получить ответ от приложений - если главная задача заключается в получении от системы важного файла, то ответы приложений не имеют значения.

Если же хакеру удается поменять таблицы маршрутизации и направить трафик на ложный IP-адрес, он получит все пакеты и сможет отвечать на них так, как будто является санкционированным пользователем.

Угрозу спуфинга можно ослабить (но не устранить) с помощью перечисленных ниже меров:

- Контроль доступа

. Самый простой способ предотвращения IP-спуфинга состоит в правильной настройке управления доступом. Чтобы снизить эффективность IP-спуфинга, настройте контроль доступа на отсечение любого трафика, поступающего из внешней сети с исходным адресом, который должен располагаться внутри вашей сети.

Правда, это помогает бороться с IP-спуфингом, когда санкционированными являются только внутренние адреса; если же санкционированными являются и некоторые адреса внешней сети, данный метод становится неэффективным;

- Фильтрация RFC 2827

. Вы можете пресечь попытки спуфинга чужих сетей пользователями вашей сети (и стать добропорядочным сетевым гражданином). Для этого необходимо отбраковывать любой исходящий трафик, исходный адрес которого не является одним из IP-адресов вашей организации.

Данный тип фильтрации, известный под названием RFC 2827, может выполнять и ваш провайдер (ISP). В результате отбраковывается весь трафик, который не имеет исходного адреса, ожидаемого на определенном интерфейсе. К примеру, если ISP предоставляет соединение с IP-адресом 15.1.1.0/24, он может настроить фильтр таким образом, чтобы с данного интерфейса на маршрутизатор ISP допускался только трафик, поступающий с адреса 15.1.1.0/24.

Отметим, что до тех пор, пока все провайдеры не внедрят этот тип фильтрации, его эффективность будет намного ниже возможной. Кроме того, чем дальше от фильтруемых устройств, тем труднее проводить точную фильтрацию. Например , фильтрация RFC 2827 на уровне маршрутизатора доступа требует пропуска всего трафика с главного сетевого адреса (10.0.0.0/8), тогда как на уровне распределения (в данной архитектуре) можно ограничить трафик более точно (адрес - 10.1.5.0/24).

Наиболее эффективный метод борьбы с IP-спуфингом - тот же, что и в случае со сниффингом пакетов: необходимо сделать атаку абсолютно неэффективной. IP-спуфинг может функционировать только при условии, что аутентификация происходит на базе IP-адресов.

Поэтому внедрение дополнительных методов аутентификации делает подобные атаки бесполезными. Лучшим видом дополнительной аутентификации является криптографическая. Если она невозможна, хорошие результаты может дать двухфакторная аутентификация с использованием одноразовых паролей.

Отказ в обслуживании

Denial of Service (DoS) , без сомнения, является наиболее известной формой хакерских атак. Кроме того, против атак такого типа труднее всего создать стопроцентную защиту. Среди хакеров атаки DoS считаются детской забавой, а их применение вызывает презрительные усмешки, поскольку для организации DoS требуется минимум знаний и умений.

Тем не менее именно простота реализации и огромные масштабы причиняемого вреда привлекают к DoS пристальное внимание администраторов, отвечающих за сетевую безопасность. Если вы хотите больше узнать об атаках DoS, вам следует рассмотреть их наиболее известные разновидности, а именно:

- TCP SYN Flood;

- Ping of Death;

- Tribe Flood Network (TFN) и Tribe Flood Network 2000 (TFN2K);

- Trinco;

- Stacheldracht;

- Trinity.

Прекрасным источником информации по вопросам безопасности является группа экстренного реагирования на компьютерные проблемы (Computer Emergency Response Team, CERT), опубликовавшая отличную работу по борьбе с атаками DoS.

Атаки DoS отличаются от атак других типов. Они не нацелены ни на получение доступа к вашей сети, ни на получение из этой сети какой-либо информации, но атака DoS делает вашу сеть недоступной для обычного использования за счет превышения допустимых пределов функционирования сети, операционной системы или приложения.

В случае использования некоторых серверных приложений (таких как Web-сервер или FTP-сервер) атаки DoS могут заключаться в том, чтобы занять все соединения, доступные для этих приложений, и держать их в занятом состоянии, не допуская обслуживания рядовых пользователей. В ходе атак DoS могут использоваться обычные Интернет-протоколы, такие как TCP и ICMP (Internet Control Message Protocol ).

Большинство атак DoS рассчитано не на программные ошибки или бреши в системе безопасности, а на общие слабости системной архитектуры. Некоторые атаки сводят к нулю производительность сети, переполняя ее нежелательными и ненужными пакетами или сообщая ложную информацию о текущем состоянии сетевых ресурсов.

Данный тип атак трудно предотвратить, так как для этого требуется координация действий с провайдером. Если не остановить у провайдера трафик, предназначенный для переполнения вашей сети, то сделать это на входе в сеть вы уже не сможете, поскольку вся полоса пропускания будет занята. Когда атака данного типа проводится одновременно через множество устройств, мы говорим о распределенной атаке DoS (distributed DoS, DDoS ).

Угроза атак типа DoS может быть снижена тремя способами:

- Функции антиспуфинга . Правильная конфигурация функций антиспуфинга на ваших маршрутизаторах и межсетевых экранах поможет снизить риск DoS. Эти функции как минимум должны включать фильтрацию RFC 2827. Если хакер не сможет замаскировать свою истинную личность, он вряд ли решится провести атаку.

- Функции анти-DoS . Правильная конфигурация функций анти-DoS на маршрутизаторах и межсетевых экранах способна ограничить эффективность атак. Эти функции часто ограничивают число полуоткрытых каналов в любой момент времени.

- Ограничение объема трафика (traffic rate limiting) . Организация может попросить провайдера (ISP) ограничить объем трафика. Этот тип фильтрации позволяет ограничить объем некритического трафика, проходящего по вашей сети. Типичным примером является ограничение объемов трафика ICMP, который используется только для диагностических целей. Атаки (D)DoS часто используют ICMP.

Парольные атаки

Хакеры могут проводить парольные атаки с помощью целого ряда методов, таких как простой перебор (brute force attack ), троянский конь, IP-спуфинг и сниффинг пакетов. Хотя логин и пароль зачастую можно получить при помощи IP-спуфинга и сниффинга пакетов, хакеры нередко пытаются подобрать пароль и логин, используя для этого многочисленные попытки доступа. Такой подход носит название простого перебора (brute force attack ).

Часто для такой атаки используется специальная программа, которая пытается получить доступ к ресурсу общего пользования (например, к серверу). Если в результате хакеру предоставляется доступ к ресурсам, то он получает его на правах обычного пользователя, пароль которого был подобран.

Если этот пользователь имеет значительные привилегии доступа, хакер может создать себе «проход » для будущего доступа, который будет действовать, даже если пользователь изменит свои пароль и логин.

Еще одна проблема возникает, когда пользователи применяют один и тот же (пусть даже очень хороший) пароль для доступа ко многим системам: к корпоративной, персональной и к системам Интернета. Поскольку устойчивость пароля равна устойчивости самого слабого хоста, то хакер, узнавший пароль через этот хост, получает доступ ко всем остальным системам, где используется тот же пароль.

Парольных атак можно избежать, если не пользоваться паролями в текстовой форме. Одноразовые пароли и/или криптографическая аутентификация могут практически свести на нет угрозу таких атак. К сожалению, не все приложения, хосты и устройства поддерживают вышеуказанные методы аутентификации.

При использовании обычных паролей старайтесь придумать такой, который было бы трудно подобрать. Минимальная длина пароля должна быть не менее восьми символов. Пароль должен включать символы верхнего регистра, цифры и специальные символы (#, %, $ и т.д.).

Лучшие пароли трудно подобрать и трудно запомнить, что вынуждает пользователей записывать их на бумаге. Чтобы избежать этого, пользователи и администраторы могут использовать ряд последних технологических достижений.

Так, например, существуют прикладные программы, шифрующие список паролей, который можно хранить в карманном компьютере. В результате пользователю нужно помнить только один сложный пароль, тогда как все остальные будут надежно защищены приложением.

Для администратора существует несколько методов борьбы с подбором паролей. Один из них заключается в использовании средства L0phtCrack , которое часто применяют хакеры для подбора паролей в среде Windows NT. Это средство быстро покажет вам, легко ли подобрать пароль, выбранный пользователем. Дополнительную информацию можно получить по адресу http://www.l0phtcrack.com/ .

Атаки типа Man-in-the-Middle

Для атаки типа Man-in-the-Middle хакеру нужен доступ к пакетам, передаваемым по сети. Такой доступ ко всем пакетам, передаваемым от провайдера в любую другую сеть, может, к примеру, получить сотрудник этого провайдера. Для атак данного типа часто используются снифферы пакетов, транспортные протоколы и протоколы маршрутизации.

Атаки проводятся с целью кражи информации, перехвата текущей сессии и получения доступа к частным сетевым ресурсам, для анализа трафика и получения информации о сети и ее пользователях, для проведения атак типа DoS, искажения передаваемых данных и ввода несанкционированной информации в сетевые сессии.

Эффективно бороться с атаками типа Man-in-the-Middle можно только с помощью криптографии. Если хакер перехватит данные зашифрованной сессии, у него на экране появится не перехваченное сообщение, а бессмысленный набор символов. Отметим, что если хакер получит информацию о криптографической сессии (например, ключ сессии), то это может сделать возможной атаку Man-in-the-Middle даже в зашифрованной среде.

Атаки на уровне приложений

Атаки на уровне приложений могут проводиться несколькими способами. Самый распространенный из них - использование хорошо известных слабостей серверного программного обеспечения (sendmail, HTTP, FTP ). Используя эти слабости, хакеры могут получить доступ к компьютеру от имени пользователя, работающего с приложением (обычно это бывает не простой пользователь, а привилегированный администратор с правами системного доступа).

Сведения об атаках на уровне приложений широко публикуются, чтобы дать администраторам возможность исправить проблему с помощью коррекционных модулей (патчей). К сожалению, многие хакеры также имеют доступ к этим сведениям, что позволяет им совершенствоваться.

Главная проблема при атаках на уровне приложений заключается в том, что хакеры часто пользуются портами, которым разрешен проход через межсетевой экран. К примеру, хакер, эксплуатирующий известную слабость Web-сервера, часто использует в ходе атаки ТСР порт 80. Поскольку web-сервер предоставляет пользователям Web-страницы, то межсетевой экран должен обеспечивать доступ к этому порту. С точки зрения межсетевого экрана атака рассматривается как стандартный трафик для порта 80.

Полностью исключить атаки на уровне приложений невозможно. Хакеры постоянно открывают и публикуют в Интернете новые уязвимые места прикладных программ. Самое главное здесь - хорошее системное администрирование. Вот некоторые меры, которые можно предпринять, чтобы снизить уязвимость для атак этого типа:

- читайте лог-файлы операционных систем и сетевые лог-файлы и/или анализируйте их с помощью специальных аналитических приложений;

- подпишитесь на услуги по рассылке данных о слабых местах прикладных программ: Bugtrad (http://www.securityfocus.com ).

Сетевая разведка

Сетевой разведкой называется сбор информации о сети с помощью общедоступных данных и приложений. При подготовке атаки против какой-либо сети хакер, как правило, пытается получить о ней как можно больше информации. Сетевая разведка проводится в форме запросов DNS, эхо-тестирования и сканирования портов.

Запросы DNS помогают понять, кто владеет тем или иным доменом и какие адреса этому домену присвоены. Эхо-тестирование адресов, раскрытых с помощью DNS, позволяет увидеть, какие хосты реально работают в данной среде. Получив список хостов, хакер использует средства сканирования портов, чтобы составить полный список услуг, поддерживаемых этими хостами. И наконец, хакер анализирует характеристики приложений, работающих на хостах. В результате он добывает информацию, которую можно использовать для взлома.

Полностью избавиться от сетевой разведки невозможно. Если, к примеру, отключить эхо ICMP и эхо-ответ на периферийных маршрутизаторах, то вы избавитесь от эхо-тестирования, но потеряете данные, необходимые для диагностики сетевых сбоев.

Кроме того, сканировать порты можно и без предварительного эхо-тестирования - просто это займет больше времени, так как сканировать придется и несуществующие IP-адреса. Системы IDS на уровне сети и хостов обычно хорошо справляются с задачей уведомления администратора о ведущейся сетевой разведке, что позволяет лучше подготовиться к предстоящей атаке и оповестить провайдера (ISP), в сети которого установлена система, проявляющая чрезмерное любопытство:

- пользуйтесь самыми свежими версиями операционных систем и приложений и самыми последними коррекционными модулями (патчами);

- кроме системного администрирования, пользуйтесь системами распознавания атак (IDS) - двумя взаимодополняющими друг друга технологиями ID:

- сетевая система IDS (NIDS) отслеживает все пакеты, проходящие через определенный домен. Когда система NIDS видит пакет или серию пакетов, совпадающих с сигнатурой известной или вероятной атаки, она генерирует сигнал тревоги и/или прекращает сессию;

- система IDS (HIDS) защищает хост с помощью программных агентов. Эта система борется только с атаками против одного хоста.

В своей работе системы IDS пользуются сигнатурами атак, которые представляют собой профили конкретных атак или типов атак. Сигнатуры определяют условия, при которых трафик считается хакерским. Аналогами IDS в физическом мире можно считать систему предупреждения или камеру наблюдения.

Самым большим недостатком IDS является их способность генерировать сигналы тревоги. Чтобы минимизировать количество ложных сигналов тревоги и добиться корректного функционирования системы IDS в сети, необходима тщательная настройка этой системы.

Злоупотребление доверием

Собственно говоря, этот тип действий не является в полном смысле слова атакой или штурмом. Он представляет собой злонамеренное использование отношений доверия, существующих в сети. Классическим примером такого злоупотребления является ситуация в периферийной части корпоративной сети.

В этом сегменте часто располагаются серверы DNS, SMTP и HTTP. Поскольку все они принадлежат к одному и тому же сегменту, взлом любого из них приводит к взлому всех остальных, так как эти серверы доверяют другим системам своей сети.

Другим примером является установленная с внешней стороны межсетевого экрана система, имеющая отношения доверия с системой, установленной с его внутренней стороны. В случае взлома внешней системы хакер может использовать отношения доверия для проникновения в систему, защищенную межсетевым экраном.

Риск злоупотребления доверием можно снизить за счет более жесткого контроля уровней доверия в пределах своей сети. Системы, расположенные с внешней стороны межсетевого экрана, ни при каких условиях не должны пользоваться абсолютным доверием со стороны защищенных экраном систем.

Отношения доверия должны ограничиваться определенными протоколами и, по возможности, аутентифицироваться не только по IP-адресам, но и по другим параметрам.

Переадресация портов

Переадресация портов представляет собой разновидность злоупотребления доверием, когда взломанный хост используется для передачи через межсетевой экран трафика, который в противном случае был бы обязательно отбракован. Представим себе межсетевой экран с тремя интерфейсами, к каждому из которых подключен определенный хост.

Внешний хост может подключаться к хосту общего доступа (DMZ), но не к тому, что установлен с внутренней стороны межсетевого экрана. Хост общего доступа может подключаться и к внутреннему, и к внешнему хосту. Если хакер захватит хост общего доступа, он сможет установить на нем программное средство, перенаправляющее трафик с внешнего хоста прямо на внутренний.

Хотя при этом не нарушается ни одно правило, действующее на экране, внешний хост в результате переадресации получает прямой доступ к защищенному хосту. Примером приложения, которое может предоставить такой доступ, является netcat. Более подробную информацию можно получить на сайте http://www.avian.org .

Основным способом борьбы с переадресацией портов является использование надежных моделей доверия (см. предыдущий раздел). Кроме того, помешать хакеру установить на хосте свои программные средства может хост-система IDS (HIDS).

Несанкционированный доступ

Несанкционированный доступ не может быть выделен в отдельный тип атаки, поскольку большинство сетевых атак проводятся именно ради получения несанкционированного доступа. Чтобы подобрать логин Тelnet, хакер должен сначала получить подсказку Тelnet на своей системе. После подключения к порту Тelnet на экране появляется сообщение «authorization required to use this resource» («Для пользования этим ресурсом нужна авторизация »).

Если после этого хакер продолжит попытки доступа, они будут считаться несанкционированными. Источник таких атак может находиться как внутри сети, так и снаружи.

Способы борьбы с несанкционированным доступом достаточно просты. Главным здесь является сокращение или полная ликвидация возможностей хакера по получению доступа к системе с помощью несанкционированного протокола.

В качестве примера можно рассмотреть недопущение хакерского доступа к порту Telnet на сервере, который предоставляет Web-услуги внешним пользователям. Не имея доступа к этому порту, хакер не сможет его атаковать. Что же касается межсетевого экрана, то его основной задачей является предотвращение самых простых попыток несанкционированного доступа.

Вирусы и приложения типа «троянский конь»

Рабочие станции конечных пользователей очень уязвимы для вирусов и троянских коней. Вирусами называются вредоносные программы, которые внедряются в другие программы для выполнения определенной нежелательной функции на рабочей станции конечного пользователя. В качестве примера можно привести вирус, который прописывается в файле command.com (главном интерпретаторе систем Windows) и стирает другие файлы, а также заражает все другие найденные им версии command.com.

Троянский конь - это не программная вставка, а настоящая программа, которая на первый взгляд кажется полезным приложением, а на деле исполняет вредную роль. Примером типичного троянского коня является программа, которая выглядит, как простая игра для рабочей станции пользователя.

Однако пока пользователь играет в игру, программа отправляет свою копию по электронной почте каждому абоненту, занесенному в адресную книгу этого пользователя. Все абоненты получают по почте игру, вызывая ее дальнейшее распространение.

Борьба с вирусами и троянскими конями ведется с помощью эффективного антивирусного программного обеспечения, работающего на пользовательском уровне и, возможно, на уровне сети. Антивирусные средства обнаруживают большинство вирусов и троянских коней и пресекают их распространение.

Получение самой свежей информации о вирусах поможет бороться с ними более эффективно. По мере появления новых вирусов и троянских коней предприятие должно устанавливать новые версии антивирусных средств и приложений.

При написании статьи использованы материалы, предоставленные компанией Cisco Systems.

Хорошо Плохо

Проблемы безопасности IP-сетей

Анализ угроз сетевой безопасности.

Для организации коммуникаций в неоднородной сетевой среде применяется набор протоколов ТСР/IР, обеспечивающий совместимость между компьютерами разных типов. Совместимость - одно из основных преимуществ TCP/IP, поэтому большинство компьютерных сетей поддерживает эти протоколы. Кроме того, протоколы TCP/IP предоставляют доступ к ресурсам глобальной сети Интернет.

Благодаря своей популярности TCP/IP стал стандартом де-факто для межсетевого взаимодействия. Однако повсеместное распространение стека протоколов TCP/IP обнажило и его слабые стороны. Создавая свое детище, архитекторы стека TCP/IP не видели причин особенно беспокоиться о защите сетей, строящихся на его основе. Поэтому в спецификациях ранних версий протокола IP отсутствовали требования безопасности, что привело к изначальной уязвимости его реализации.

Стремительный рост популярности интернет-технологий сопровождается ростом серьезных угроз разглашения персональных данных, критически важных корпоративных ресурсов, государственных тайн и т.д.

Каждый день хакеры и другие злоумышленники подвергают угрозам сетевые информационные ресурсы, пытаясь получить к ним доступ с помощью специальных атак. Эти атаки становятся все более изощренными по воздействию и несложными в исполнении. Этому способствуют два основных фактора.

Во-первых, это повсеместное проникновение Интернета. Сегодня к этой сети подключены миллионы компьютеров. Многие миллионы компьютеров будут подключены к Интернету в ближайшем будущем, поэтому вероятность доступа хакеров к уязвимым компьютерам и компьютерным сетям постоянно возрастает. Кроме того, широкое распространение Интернета позволяет хакерам обмениваться информацией в глобальном масштабе.

Во-вторых, это всеобщее распространение простых в использовании операционных систем и сред разработки. Этот фактор резко снижает требования к уровню знаний злоумышленника. Раньше от хакера требовались хорошие знания и навыки программирования, чтобы создавать и распространять вредоносные программы. Теперь, для того чтобы получить доступ к хакерскому средству, нужно просто знать IP-адрес нужного сайта, а для проведения атаки достаточно щелкнуть мышкой.

Проблемы обеспечения информационной безопасности в корпоративных компьютерных сетях обусловлены угрозами безопасности для локальных рабочих станций, локальных сетей и атаками на корпоративные сети, имеющие выход в общедоступные сети передачи данных.

Сетевые атаки столь же разнообразны, как и системы, против которых они направлены. Некоторые атаки отличаются большой сложностью. Другие способен осуществить обычный оператор, даже не предполагающий, какие последствия может иметь его деятельность.

Нарушитель, осуществляя атаку, обычно ставит перед собой следующие цели:

v нарушение конфиденциальности передаваемой информации;

v нарушение целостности и достоверности передаваемой информации;

v нарушение работоспособности системы в целом или отдельных ее частей.

С точки зрения безопасности распределенные системы характеризуются прежде всего наличием удаленных атак , поскольку компоненты распределенных систем обычно используют открытые каналы передачи данных и нарушитель может не только проводить пассивное прослушивание передаваемой информации, но и модифицировать передаваемый трафик (активное воздействие). И если активное воздействие на трафик может быть зафиксировано, то пассивное воздействие практически не поддается обнаружению. Но поскольку в ходе функционирования распределенных систем обмен служебной информацией между компонентами системы осуществляется тоже по открытым каналам передачи данных, то служебная информация становится таким же объектом атаки, как и данные пользователя.

Трудность выявления факта проведения удаленной атаки выводит этот вид неправомерных действий на первое место по степени опасности, поскольку препятствует своевременному реагированию на осуществленную угрозу, в результате чего у нарушителя увеличиваются шансы успешной реализации атаки.

Безопасность локальной сети по сравнению с безопасностью межсетевого взаимодействия отличается тем, что в этом случае на первое по значимости место выходят нарушения зарегистрированных пользователей , поскольку в основном каналы передачи данных локальной сети находятся на контролируемой территории и защита от несанкционированного подключения к ним реализуется административными методами.

На практике IP-сети уязвимы для ряда способов несанкционированного вторжения в процесс обмена данными. По мере развития компьютерных и сетевых технологий (например, с появлением мобильных Java-приложений и элементов ActiveX) список возможных типов сетевых атак на IP-сети постоянно расширяется [Галицкий А.В., Рябко С.Д., Шаньгин В.Ф. Защита информации в сети – анализ технологий и синтез решений. М.: ДМК Пресс, 2004.].

Рассмотрим наиболее распространенные виды сетевых атак.

Подслушивание (sniffing) . По большей части данные по компьютерным сетям передаются в незащищенном формате (открытым текстом), что позволяет злоумышленнику, получившему доступ к линиям передачи данных в вашей сети, подслушивать или считывать трафик. Для подслушивания в компьютерных сетях используют сниффер. Сниффер пакетов представляет собой прикладную программу, которая перехватывает все сетевые пакеты, передаваемые через определенный домен.

В настоящее время снифферы работают в сетях на вполне законном основании. Они используются для диагностики неисправностей и анализа трафика. Однако, ввиду того что некоторые сетевые приложения передают данные в текстовом формате (Telnet, FTP, SMTP, POP3 и т.д.), с помощью сниффера можно узнать полезную, а иногда и конфиденциальную информацию (например, имена пользователей и пароли).

Перехват пароля (password sniffing) , передаваемого по сети в незашифрованной форме, путем «подслушивания» канала является разновидностью атаки подслушивания. Перехват имен и паролей создает большую опасность, так как пользователи часто применяют один и тот же логин и пароль для множества приложений и систем. Многие пользователи вообще имеют один пароль для доступа ко всем ресурсам и приложениям. Если приложение работает в режиме клиент/сервер, а аутентификационные данные передаются по сети в читаемом текстовом формате, эту информацию с большой вероятностью можно использовать для доступа к другим корпоративным или внешним ресурсам.

В самом худшем случае хакер получает доступ к пользовательскому ресурсу на системном уровне и с его помощью создает атрибуты нового пользователя, которые можно в любой момент использовать для доступа в сеть и к ее ресурсам.

Предотвратить угрозу сниффинга пакетов можно с помощью следующих

мер и средств:

v применение для аутентификации однократных паролей;

v установка аппаратных или программных средств, распознающих

снифферы;

v применение криптографической защиты каналов связи.

Изменение данных.

Злоумышленник, получивший возможность прочитать

ваши данные, сможет сделать и следующий шаг - изменить их. Данные в

пакете могут быть изменены, даже если злоумышленник ничего не знает ни

об отправителе, ни о получателе. Даже если вы не нуждаетесь в строгой

конфиденциальности всех передаваемых данных, наверняка вы не захотите,

чтобы они были изменены по пути.

Анализ сетевого трафика.

Целью атак подобного

типа являются прослушивание каналов связи и анализ передаваемых

данных и служебной информации с целью изучения топологии и архитектуры

построения системы, получения критической пользовательской информации

(например, паролей пользователей или номеров кредитных карт, передаваемых

в открытом виде). Атакам данного типа подвержены такие протоколы, как FTP

или Telnet, особенностью которых является то, что имя и пароль пользователя

передаются в рамках этих протоколов в открытом виде.

Подмена доверенного субъекта.

Большая часть сетей и операционных

систем использует IP-адрес компьютера для того, чтобы определять, тот ли

это адресат, который нужен. В некоторых случаях возможно некорректное

присвоение IP-адреса (подмена IP-адреса отправителя другим адресом) - такой

способ атаки называют фальсификацией адреса

(IP-spoofing).

IP-спуфинг имеет место, когда злоумышленник, находящийся внутри корпорации или вне ее, выдает себя за законного пользователя. Злоумышленник может воспользоваться IP-адресом, находящимся в пределах диапазона санкционированных IP-адресов, или авторизованным внешним адресом, которому разрешается доступ к определенным сетевым ресурсам. Злоумышленник может также использовать специальные программы, формирующие IP-пакеты таким образом, чтобы они выглядели как исходящие с разрешенных внутренних адресов корпоративной сети.

Атаки IP-спуфинга часто являются отправной точкой для других атак. Классическим примером является атака типа «отказ в обслуживании» (DoS), которая начинается с чужого адреса, скрывающего истинную личность хакера. Обычно IP-спуфинг ограничивается вставкой ложной информации или вредоносных команд в обычный поток данных, передаваемых между клиентским и серверным приложением или по каналу связи между одноранговыми устройствами.

Угрозу спуфинга можно ослабить (но не устранить) с помощью следующих мер:

v правильная настройка управления доступом из внешней сети;

v пресечение попыток спуфинга чужих сетей пользователями своей сети.

Следует иметь в виду, что IP-спуфинг может быть осуществлен при условии проведения аутентификации пользователей на базе IP-адресов, поэтому введение дополнительных методов аутентификации пользователей (на основе одноразовых паролей или других методов криптографии) позволяет предотвратить атаки IP-спуфинга.

Посредничество. Атака типа «посредничество» подразумевает активное подслушивание, перехват и управление передаваемыми данными невидимым промежуточным узлом. Когда компьютеры взаимодействуют на низких сетевых уровнях, они не всегда могут определить, с кем именно они обмениваются данными.

Посредничество в обмене незашифрованными ключами (атака Man-in-the-Middle). Для проведения атаки Man-in-the-Middle (человек в середине) злоумышленнику нужен доступ к пакетам, передаваемым по сети. Такой доступ ко всем пакетам, передаваемым от провайдера ISP в любую другую сеть, может, например, получить сотрудник этого провайдера. Для атак этого типа часто используются снифферы пакетов, транспортные протоколы и протоколы маршрутизации.

В более общем случае атаки Man-in-the-Middle проводятся с целью кражи информации, перехвата текущей сессии и получения доступа к частным сетевым ресурсам, для анализа трафика и получения информации о сети и ее пользователях, для проведения атак типа DoS, искажения передаваемых данных и ввода несанкционированной информации в сетевые сессии.

Эффективно бороться с атаками типа Man-m-the-Middle можно только с помощью криптографии. Для противодействия атакам этого типа используется инфраструктура управления открытыми ключами PKI (Public Key Infrastructure).

Перехват сеанса (Session hijacking) . По окончании начальной процедуры аутентификации соединение, установленное законным пользователем, например, с почтовым сервером, переключается злоумышленником на новый хост, а исходному серверу выдается команда разорвать соединение. В результате «собеседник» законного пользователя оказывается незаметно подмененным.

После получения доступа к сети у атакующего злоумышленника появляются большие возможности:

v он может посылать некорректные данные приложениям и сетевым службам, что приводит к их аварийному завершению или неправильному функционированию;

v он может также наводнить компьютер или всю сеть трафиком, пока не произойдет останов системы в связи с перегрузкой;

v наконец, атакующий может блокировать трафик, что приведет к потере доступа авторизованных пользователей к сетевым ресурсам.

Отказ в обслуживании (Denial of Service, DoS). Эта атака отличается от атак других типов. Она не нацелена на получение доступа к вашей сети или на извлечение из этой сети какой-либо информации. Атака DoS делает сеть организации недоступной для обычного использования за счет превышения допустимых пределов функционирования сети, операционной системы или приложения. По существу, эта атака лишает обычных пользователей доступа к ресурсам или компьютерам сети организации.

Большинство атак DoS опирается на общие слабости системной архитектуры. В случае использования некоторых серверных приложений (таких, как Web-сервер или FTP-сервер) атаки DoS могут заключаться в том, чтобы занять все соединения, доступные для этих приложений, и держать их в занятом состоянии, не допуская

обслуживания обычных пользователей. В ходе атак DoS могут использоваться обычные Интернет - протоколы, такие как TCP и ICMP (Internet Control Message Protocol).

Атаки DoS трудно предотвратить, так как для этого требуется координация действий с провайдером. Если трафик, предназначенный для переполнения вашей сети, не остановить у провайдера, то на входе в сеть вы это сделать уже не сможете, потому что вся полоса пропускания будет занята.

Если атака этого типа проводится одновременно через множество устройств, мы говорим о распределенной атаке отказа в обслуживании DDoS (distributed DoS).

Простота реализации атак DoS и огромный вред, причиняемый ими организациям и пользователям, привлекают к этим атакам пристальное внимание администраторов сетевой безопасности.

Парольные атаки. Целью этих атак является завладение паролем и логином законного пользователя. Злоумышленники могут проводить парольные атаки, используя такие методы, как:

v О подмена IP-адреса (1Р-спуфинг);

v подслушивание (сниффинг);

v простой перебор.

IP-спуфинг и сниффинг пакетов были рассмотрены выше. Эти методы позволяют завладеть паролем и логином пользователя, если они передаются открытым текстом по незащищенному каналу.

Часто хакеры пытаются подобрать пароль и логин, используя для этого многочисленные попытки доступа. Такой подход носит название атака полного перебора (brute force attack ). Для этой атаки используется специальная программа, которая пытается получить доступ к ресурсу общего пользования (например, к серверу). Если в результате злоумышленнику удается подобрать пароль, он получает доступ к ресурсам на правах обычного пользователя. Если этот пользователь имеет значительные привилегии доступа, злоумышленник может создать для себя «проход» для будущего доступа, который будет действовать, даже если пользователь изменит свой пароль и логин.

Средства перехвата, подбора и взлома паролей в настоящее время считаются практически легальными и официально выпускаются достаточно большим числом компаний. Они позиционируются как программы для аудита безопасности и восстановления забытых паролей, и их можно на законных основаниях приобрести у разработчиков.

Парольных атак можно избежать, если не пользоваться паролями в текстовой форме. Использование одноразовых паролей и криптографической аутентификации могут практически свести на нет угрозу таких атак. К сожалению, не все приложения, хосты и устройства поддерживают указанные методы аутентификации.

При использовании обычных паролей необходимо придумать такой пароль, который было бы трудно подобрать. Минимальная длина пароля должна быть не менее восьми символов. Пароль должен включать символы верхнего регистра, цифры и специальные символы (#, $, &, % и т.д.).

Угадывание ключа. Криптографический ключ представляет собой код или число, необходимое для расшифровки защищенной информации. Хотя узнать ключ доступа тяжело и требуются большие затраты ресурсов, тем не менее это возможно. В частности, для определения значения ключа может быть использована специальная программа, реализующая метод полного перебора. Ключ, к которому получает доступ атакующий, называется скомпрометированным. Атакующий использует скомпрометированный ключ для получения доступа к защищенным передаваемым данным без ведома отправителя и получателя. Ключ дает возможность расшифровывать и изменять данные.

Атаки на уровне приложений. Эти атаки могут проводиться несколькими способами. Самый распространенный из них состоит в использовании известных слабостей серверного программного обеспечения (FTP, HTTP, Web-сервера).

Главная проблема с атаками на уровне приложений состоит в том, что они часто пользуются портами, которым разрешен проход через межсетевой экран.

Сведения об атаках на уровне приложений широко публикуются, чтобы дать возможность администраторам исправить проблему с помощью коррекционных модулей (патчей). К сожалению, многие хакеры также имеют доступ к этим сведениям, что позволяет им учиться.

Невозможно полностью исключить атаки на уровне приложений. Хакеры постоянно открывают и публикуют на своих сайтах в Интернете все новые уязвимые места прикладных программ.

Здесь важно осуществлять хорошее системное администрирование. Чтобы снизить уязвимость от атак этого типа, можно предпринять следующие меры:

v анализировать log-файлы операционных систем и сетевые log-файлы с помощью специальных аналитических приложений;

v отслеживать данные CERT о слабых местах прикладных программ;

v пользоваться самыми свежими версиями операционных систем и приложений и самыми последними коррекционными модулями (патчами);

v использовать системы распознавания атак IDS (Intrusion Detection Systems).

Сетевая разведка - это сбор информации о сети с помощью общедоступных данных и приложений. При подготовке атаки против какой-либо сети хакер, как правило, пытается получить о ней как можно больше информации.

Сетевая разведка проводится в форме запросов DNS,

эхо-тестирования (ping sweep) и сканирования портов. Запросы DNS помогают понять, кто владеет тем или иным доменом и какие адреса этому домену присвоены. Эхо-тестирование адресов, раскрытых с помощью DNS, позволяет увидеть, какие хосты реально работают в данной среде. Получив список хостов, хакер использует средства сканирования портов, чтобы составить полный список услуг, поддерживаемых этими хостами. В результате добывается информация, которую можно использовать для взлома.

Полностью избавиться от сетевой разведки невозможно. Если, к примеру, отключить эхо ICMP и эхо-ответ на периферийных маршрутизаторах, вы избавитесь от эхо-тестирования, но потеряете данные, необходимые для диагностики сетевых сбоев. Кроме того, сканировать порты можно и без предварительного эхо-тестирования. Просто это займет больше времени, так как сканировать придется и несуществующие IP-адреса.

Системы IDS на уровне сети и хостов обычно хорошо справляются с задачей уведомления администратора о ведущейся сетевой разведке, что позволяет лучше подготовиться к предстоящей атаке и оповестить провайдера (ISP), в сети которого установлена система, проявляющая чрезмерное любопытство.

Злоупотребление доверием. Данный тип действий не является атакой в полном смысле этого слова. Он представляет собой злонамеренное использование отношений доверия, существующих в сети. Типичным примером такого злоупотребления является ситуация в периферийной части корпоративной сети. В этом сегменте обычно располагаются серверы DNS, SMTP и HTTP. Поскольку все они принадлежат к одному и тому же сегменту, взлом одного из них приводит к взлому и всех остальных, так как эти серверы доверяют другим системам своей сети.

Риск злоупотребления доверием можно снизить за счет более жесткого контроля уровней доверия в пределах своей сети. Системы, расположенные с внешней стороны межсетевого экрана, никогда не должны пользоваться абсолютным доверием со стороны систем, защищенных межсетевым экраном.

Отношения доверия должны ограничиваться определенными протоколами и по возможности аутентифицироваться не только по IP-адресам, но и по другим параметрам. Вредоносные программы. К таким программам относятся компьютерные вирусы, сетевые черви, программа «троянский конь».

Вирусы представляют собой вредоносные программы, которые внедряются в другие программы для выполнения определенной нежелательной функции на рабочей станции конечного пользователя. Вирус обычно разрабатывается злоумышленниками таким образом, чтобы как можно дольше оставаться необнаруженным в компьютерной системе. Начальный период «дремоты» вирусов является механизмом их выживания. Вирус проявляется в полной мере в конкретный момент времени, когда происходит некоторое событие вызова, например пятница 13-е, известная дата и т.п.

Разновидностью программы-вируса является сетевой червь, который распространяется по глобальной сети и не оставляет своей копии на магнитном носителе. Этот термин используется для именования программ, которые, подобно ленточным червям, перемещаются по компьютерной сети от одной системы к другой. Червь использует механизмы поддержки сети для определения узла, который может быть поражен. Затем с помощью этих же механизмов червь передает свое тело в этот узел и либо активизируется, либо ждет подходящих условий для активизации. Сетевые черви являются опасным видом вредоносных программ, так как объектом их атаки может стать любой из миллионов компьютеров, подключенных к глобальной сети Интернет. Для защиты от червя необходимо принять меры предосторожности против несанкционированного доступа к внутренней сети.

К компьютерным вирусам примыкают так называемые «троянские кони»

(троянские программы). «Троянский конь» - это программа, которая имеет вид полезного приложении я, а на самом деле выполняет вредные функции (разрушение программного

обеспечения, копирование и пересылка злоумышленнику файлов с конфиденциальными данными и т.п.). Опасность «троянского коня» заключается в дополнительном блоке команд, вставленном в исходную безвредную программу, которая затем предоставляется пользователям АС. Этот блок команд может срабатывать при наступлении какого-либо условия (даты, состояния системы) либо по команде извне. Пользователь, запустивший такую программу, подвергает опасности как свои файлы, так и всю АС в целом.

Согласно данным обзора угроз информационной безопасности Sophos Security Threat Management Report в первой половине 2006 года число распространяемых «троянских» программ превысило количество вирусов и червей в четыре раза, по сравнению с двукратным перевесом за первые шесть месяцев 2005. Sophos также сообщает о появлении нового вида «троянских» программ, получившего название ransomware. Такие программы похищают данные с зараженных компьютеров, а затем пользователю предлагается заплатить за них определенный выкуп.

Рабочие станции конечных пользователей очень уязвимы для вирусов, сетевых червей и «троянских коней».

Особенностью современных вредоносных программ является их ориентация на конкретное прикладное ПО, ставшее стандартом де-факто для большинства пользователей, в первую очередь это Microsoft Internet Explorer и Microsoft Outlook. Массовое создание вирусов под продукты Microsoft объясняется не только низким уровнем безопасности и надежности программ, важную роль играет глобальное распространение этих продуктов. Авторы вредоносного программного обеспечения все активнее начинают исследовать «дыры» в популярных СУБД, связующих ПО и корпоративные бизнес-приложения, построенные на базе этих систем.

Вирусы, черви и «троянские» программы постоянно эволюционируют, основной тенденцией их развития является полиморфизм. Сегодня уже довольно сложно провести границу между вирусом, червем и «троянской» программой, они используют практически одни и те же механизмы, небольшая разница заключается лишь в степени этого использования. Устройство вредоносного программного обеспечения стало сегодня настолько унифицированными, что, например, отличить почтовый вирус от червя с деструктивными функциями практически невозможно. Даже в «троянских» программах появилась функция репликации (как одно из средств противодействия антивирусным средствам), так что при желании их вполне можно назвать вирусами (с механизмом распространения в виде маскировки под прикладные программы).

Для защиты от указанных вредоносных программ необходимо применение ряда мер:

v исключение несанкционированного доступа к исполняемым файлам;

v тестирование приобретаемых программных средств;

v контроль целостности исполняемых файлов и системных областей;

v создание замкнутой среды исполнения программ.

Борьба с вирусами, червями и «троянскими конями» ведется с помощью эффективного антивирусного программного обеспечения, работающего на пользовательском уровне и, возможно, на уровне сети. По мере появления новых вирусов, червей и «троянских коней» нужно устанавливать новые базы данных антивирусных средств и приложений.

Спам и фишинг относятся к непрограммным угрозам. Распространенность этих двух угроз в последнее время значительно выросла.

Спам, объем которого сейчас превышает 80% от общего объема почтового трафика, может создавать угрозу доступности информации, блокируя почтовые серверы, либо использоваться для распространения вредоносного программного обеспечения.

Фишинг (phishing) является относительно новым видом интернет-мошенничества, цель которого - получить идентификационные данные пользователей. Сюда относятся кражи паролей, номеров кредитных карт, банковских счетов, PIN-кодов и другой конфиденциальной информации, дающей доступ к деньгам пользователя. Фишинг использует не технические недостатки программного обеспечения, а легковерность пользователей Интернета. Сам термин phishing, созвучный с fishing (рыбная ловля), расшифровывается как password harvesting fishing - выуживание пароля. Действительно, фишинг очень похож на рыбную ловлю. Злоумышленник закидывает в Интернет приманку и «вылавливает всех рыбок» - пользователей Интернета, которые клюнут на эту приманку.

Злоумышленником создается практически точная копия сайта выбранного банка (электронной платежной системы, аукциона и т.п.). Затем при помощи спам-технологии по электронной почте рассылается письмо, составленное таким образом, чтобы быть максимально похожим на настоящее письмо от выбранного банка. При составлении письма используются логотипы банка, имена и фамилии реальных руководителей банка. В таком письме, как правило, сообщается о том, что из-за смены программного обеспечения в системе интернет-банкинга пользователю необходимо подтвердить или изменить свои учетные данные. В качестве причины для изменения данных может быть назван выход из строя ПО банка или же нападение хакеров. Наличие правдоподобной легенды, побуждающей пользователя к необходимым действиям, - непременная составляющая успеха мошенников-фишеров. Во всех случаях цель таких писем одна - заставить пользователя нажать на приведенную ссылку, а затем ввести свои конфиденциальные данные (пароли, номера счетов, PIN-коды) наложном сайте банка (электронной платежной системы, аукциона). Зайдя на ложный сайт, пользователь вводит в соответствующие строки свои конфиденциальные данные, а далее аферисты получают доступ в лучшем случае к его почтовому ящику, в худшем - к электронному счету.

Технологии фишеров совершенствуются, применяются методы социальной инженерии. Клиента пытаются напугать, придумать критичную причину для того, чтобы он выдал свои конфиденциальные данные. Как правило, сообщения содержат угрозы, например заблокировать счет в случае невыполнения получателем требований, изложенных в сообщении.

Появилось сопряженное с фишингом понятие - фарминг . Это тоже мошенничество, ставящее целью получить персональные данные пользователей, но не через почту, а прямо через официальные Web-сайты. Фармеры заменяют на серверах DNS цифровые адреса легитимных Web-сайтов на адреса поддельных, в результате чего пользователи перенаправляются на сайты мошенников. Этот вид мошенничества еще опаснее, так как заметить подделку практически невозможно.

В настоящее время мошенники часто используют «троянские» программы. Задача фишера в этом случае сильно упрощается - достаточно заставить пользователя перебраться на фишерский сайт и «подцепить» программу, которая самостоятельно разыщет на жестком диске жертвы все, что нужно. Наравне с «троянскими» программами стали использоваться и кейлоггеры. На подставных сайтах на компьютеры жертв загружают шпионские утилиты, отслеживающие нажатия клавиш. При использовании такого подхода необязательно находить выходы на клиентов конкретного банка или компании, а потому фишеры стали подделывать и сайты общего назначения, такие как новостные ленты и поисковые системы.

Успеху фишинг-афер способствует низкий уровень осведомленности пользователей о правилах работы компаний, от имени которых действуют преступники. В частности, около 5% пользователей не знают простого факта: банки не рассылают писем с просьбой подтвердить в онлайне номер своей кредитной карты и ее PIN-код.

По данным аналитиков (www.cnews.ru), ущерб, нанесенный фишерами мировой экономике, составил в 2003 году 14 млрд долларов, а год спустя он достиг 44 млрд долларов. По статистике Symantec, в середине 2004 года фильтры компании еженедельно блокировали до 9 млн писем с фишинговым контентом. К концу года за тот же период отсеивалось уже 33 млн.

Основной защитой от фишинга пока остаются спам-фильтры. К сожалению, программный инструментарий для защиты от фишинга обладает ограниченной эффективностью, поскольку злоумышленники эксплуатируют в первую очередь не бреши в ПО, а человеческую психологию. Активно разрабатываются технические средства безопасности, прежде всего плагины для популярных браузеров. Суть защиты заключается в блокировании сайтов, попавших в «черные списки» мошеннических ресурсов. Следующим шагом могут стать системы генерации одноразовых паролей для интернет-доступа к банковским счетам и аккаунтам в платежных системах, повсеместное распространение дополнительных уровней защиты за счет комбинации ввода пароля с использованием аппаратного USB-ключа.

Перечисленные атаки на IP-сети возможны в силу ряда причин:

v использование общедоступных каналов передачи данных. Важнейшие данные передаются по сети в незашифрованном виде;

v уязвимости в процедурах идентификации, реализованных в стеке TCP/IP. Идентифицирующая информация на уровне IP передается в открытом виде;

v отсутствие в базовой версии стека протоколов TCP/IP механизмов, обеспечивающих конфиденциальность и целостность передаваемых сообщений;

v аутентификация отправителя осуществляется по его IP-адресу. Процедура аутентификации выполняется только на стадии установления соединения, а в дальнейшем подлинность принимаемых пакетов не проверяется;

v отсутствие возможности контроля за маршрутом прохождения сообщений в сети Интернет, что делает удаленные сетевые атаки практически безнаказанными.

Удалённая сетевая атака - это информационное разрушающее воздействие на распределённую вычислительную систему (РВС), которое осуществляется по каналам связи.

По причине того, что проведение удаленной атаки достаточно трудно выявить, а провести ее относительно просто (из-за избыточной функциональности современных систем) этот вид неправомерных действий выходит на первое место по степени опасности. По характеру воздействия атаки бывают пассивные и активные. К первым относятся те, что не оказывают прямое влияние на работу РВС, но способны нарушить ее политику безопасности. Именно из-за отсутствия прямого влияния на систему, такую атаку обнаружить сложно. Активное воздействие на РВС – это такое, которое оказывает непосредственное влияние на работу системы, нарушает ее работоспособность, изменяет конфигурацию и т.д. При активном типе атаки в системе возникают некоторые изменения, в то время как при пассивном воздействии не остается видимых следов.

При любой атаке главная цель, как правило – это получение несанкционированного доступа к информации. Получение информации бывает двух видов: перехват и искажение. При перехвате получают информацию без возможности ее изменения. Искажение или подмен данных ведет к нарушению их целостности. Таким образом, по цели воздействия сетевые атаки можно разделить на те, которые нарушают функционирование системы, целостность информационных ресурсов или же их конфиденциальность.

Информационные и сетевые технологии развиваются и меняются настолько быстро, что статичные защитные механизмы, такие как разграничение доступа, системы аутентификации не могут во многих случаях обеспечить эффективную защиту. Требуются именно динамические методы, которые позволяют в короткий срок обнаруживать и предотвращать нарушения безопасности. Одной из таких систем, позволяющих отслеживать нарушения, которые не идентифицируются с помощью традиционных моделей контроля доступа, является технология обнаружения атак.

Обнаружение атак – это процесс распознавания и реагирования на подозрительную деятельность, направленную на сетевые или вычислительные ресурсы. Эффективность технологии во многом зависит от того, какие методы анализа полученной информации применяют. В настоящее время наряду со статистическим методом используется ряд новых методик, таких как экспертные системы и нейронные сети. Разберем каждый метод по отдельности.

Статистический анализ. Этот подход имеет два основных преимущества: использование зарекомендовавшего себя аппарата математической статистики и адаптация к поведению субъекта. В самом начале использования данного метода определяются профили для каждого субъекта анализируемой системы. Любое отклонение используемого профиля от эталона рассматривается как несанкционированная деятельность. Статистические методы универсальны, так как не требуют знаний о возможных атаках и уязвимостях системы. Однако при их использовании могут возникать некоторые трудности, связанные, например, с тем, что их можно «обучить» воспринимать несанкционированные действия как нормальные. Поэтому наряду со статистическим анализом применяются дополнительные методики.

Экспертные системы. Этот метод обнаружения атак является весьма распространенным. При его использовании информация об атаках формулируется в виде правил, которые, зачастую, записывают в виде последовательности действий или в форме сигнатуры.

Если выполняется любое из этих правил, то тут же принимается решение о наличии несанкционированной деятельности. Одно из главных достоинств этого метода — практически полное отсутствие ложных тревог. Для того чтобы экспертные системы всегда оставались актуальными, необходимо постоянно обновлять применяемые базы данных постоянно. Недостаток такого метода заключается в невозможности отражения неизвестных атак. Даже если атаку из базы данных немного изменят, то это уже может стать серьезным препятствием для ее обнаружения.

Нейронные сети. Из-за того, что хакеров и вариантов атак становится с каждым днем все больше, экспертные системы, даже в условиях постоянного обновления баз данных не могут дать гарантии точной идентификации каждого возможного вторжения. Как один из способов преодоления данной проблемы используются нейронные сети. Нейронная сеть анализирует информацию и предоставляет возможность дать оценку, насколько согласуются данные с распознаваемыми ей характеристиками. Для этого нейросеть обучают точной идентификации на подобранной выборке примеров из предметной области. Реакция нейронной сети подвергается анализу, после чего систему настраивают таким образом, чтобы достичь удовлетворительных результатов. По мере того, как нейросеть проводит анализ данных, она набирается дополнительного опыта.

Одно из важных преимуществ нейронных сетей — это их способность учитывать характеристики атак, идентифицируя элементы, не похожие на изученные.

Из-за того, что названные методы обнаружения атак имеют свои недостатки, их, как правило, используют в совокупности для обеспечения более надежной защиты.

Чтобы обеспечить безопасность компьютера, нужно знать, какие сетевые атаки могут ему угрожать. Все известные угрозы можно условно разделить на три группы:

Сканирование портов – данные угрозы сами по себе атакой не являются, но, как правило, ей предшествуют, так как это один из способов получить информацию об удаленном компьютере. Суть данного способа заключается в сканировании UDP/TCP-портов, которые используются сетевыми сервисами на нужном компьютере для выявления их состояния. Такой процесс помогает понять, какие атаки на данную систему могут быть удачными, а какие нет. Более того, сканирование дает злоумышленнику необходимые сведения об операционной системе, что позволяет подобрать еще более подходящие типы атак.

DOS -атаки – они еще известны, как «отказ в обслуживании». Это такие атаки, в результате действия которых атакуемая система приходит в нестабильное или же полностью нерабочее состояние. Их последствия могут включать в себя повреждение или разрушение информационных ресурсов и невозможность их использования.

DOS-атаки бывают двух типов. :

— компьютеру-жертве отправляются специально сформированные пакеты, которые приводят к перезагрузке системы или ее остановке

— компьютеру-жертве отправляется большое количество пакетов в единицу времени, он не справляется с их обработкой. Следствие – исчерпание ресурсов системы.

Атаки-вторжения. Их цель – «захват» системы. Такой тип атак самый опасный, так как при успешном их выполнении злоумышленник получает максимально полную информацию о системе.Атаки-вторжения применяются в тех случаях, когда есть необходимость в получении конфиденциальных данных с удаленного компьютера, такие как пароли и доступ к кредитным картам. Также целью таких атак может быть закрепление в системе для того, чтобы впоследствии в целях злоумышленника использовать ее вычислительные ресурсы. К данной группе относится самое большое количество атак.

Более распространенные виды атак, которые используют сетевые сервисы операционной системы:

— Атаки на переполнение буфера. Этот тип уязвимостей в программном обеспечении, который возникает из-за отсутствия или недостаточной меры контроля при работе с массивами данных.

— Атаки, основанные на ошибках форматных строк. Такой тип возникает из-за недостаточной степени контроля значений входных параметров функций форматного ввода-вывода. В том случае, если такая уязвимость находится в программном обеспечении, то злоумышленник может получить абсолютный контроль над системой.

Для того чтобы защитить свой персональный компьютер (ПК) от сетевых атак нужно установить качественный антивирус, а так же программу — защитника под названием FireWall. Эта программа контролирует все, что уходит и приходит по сети, защищает ваш компьютер от взломов и атак из сети, а также предотвращает передачу личной информации. FireWall решает вопрос о сканировании портов, о котором говорилось выше: софт делает компьютер невидимым в сети, закрывая все порты. Кроме того, эта программа не пропускает в сеть личные данные даже при заражении системы троянскими вирусами (целью которых является как раз кража конфиденциальной информации). Даже в том случае, если вы считаете, что на вашем ПК нет ничего, что может быть нужным преступнику, то все равно не стоит пренебрегать установкой вышеназванного софта, так как ваш компьютер после атаки может использоваться хакером для проведения атак или взлома других машин.