Что такое разграничение доступа и файла. Требования к знаниям и умениям

Сетевая и информационная безопасность это то, без чего невозможно функционирование любого предприятия. Например, у вас есть финансовый отдел, секретари и отдел продаж. Вы - хотите, чтобы ни секретари, ни отдел продаж не имели доступа к документам и серверам из финансового отдела. В тоже время, доступ должен быть только у специалистов финансового профиля. Помимо этого, вы хотите чтобы или просто важные файловые хранилища, не были доступна из сети интернет, а лишь только из локальной сети. На помощь приходим мы.

Разграничение доступа пользователей

Разграничение прав доступа пользователей сети - это настройки, связанные с сегментированием на отдельные части и определение правил взаимодействия этих частей друг с другом. Если говорить техническим языком, это процесс создания VLAN для каждого конкретного подразделения, и настройки доступности этих VLAN между собой.

VLAN (Virtual Local Area Network) - это виртуальное разделение сети на части (локальные сети). По умолчанию, коммутатор, считает все свои интерфейсы (порты) в одной и той же локальной сети. С помощью дополнительной конфигурации, можно создавать отдельные подсети и выделять определенные порты коммутатора для работы в этих сетях. Лучшим определением VLAN можно считать то, что VLAN - это один широковещательный домен.

Разграничение прав доступа пользователей требуется, когда в Вашей организации есть ресурсы, которые предназначены для конкретных специалистов (бухгалтерские отчеты, например). Тем самым, можно создать отдельный VLAN для специалистов из бухгалтерии, запретив доступ к отчетности из других подразделений.

Ограничение доступа в социальные сети

Если вы не хотите, чтобы Ваши сотрудники имели доступ к конкретным ресурсам (социальным сетям, запрещенным сайтам), мы можем предложить 4 доступных способа это сделать:

— Запретить доступ локально на конкретном ПК. Сделать это можно через файл /etc/hosts.

— Настройка ACL (Access Control List) на граничном маршрутизаторе. Смысл заключается в запрете доступа из конкретной подсети, к конкретным адресам.

— Настройка DNS (Domain Name System) сервера. Суть метода, в запрете разрешения конкретных доменных имен. Это означает, что при вводе в адресную строку браузера сайта vk.com, например, данное доменное имя не будет преобразовано в IPv4 адрес, и пользователь не сможет зайти на этот сайт.

— Специальное ПО. Мы предлагаем специальное (антивирусное) ПО от наших партнеров.

Сетевая безопасность

Порой, даже случайно открытая web - страница в интернете, может нести угрозу всей корпоративной сети, содержа в себе вредоносный код. Именно для подобных случаев, мы предлагаем воспользоваться решениями от лидеров рынка информационной ИТ безопасности - наших партнеров.

Одним из самых распространенных методов кибератак является "фишинг", целью которого является получение логина и пароля пользователя. Программное обеспечение наших партнеров обеспечивает меры для защиты от атак и поддерживает сетевую безопасность на предприятии.

Фишинг - метод кибератак, при котором главной целью является заполучение данных авторизации пользователей. Например, это могут быть данные логина и пароля для входа в личный кабинет банка, данные от SIP - аккаунта и так далее.

Специализированное программное обеспечение от наших партнеров обеспечит высокий уровень информационной безопасности:

— Защита информации на персональных компьютерах.

— Обеспечение безопасности хранения данных на серверах.

— Защита информации в рамках облачных решений.

Статистика безопасности

"Лаборатория Касперского" и B2B International провели исследования, согласно которому, 98,5% компаний МСБ (малого и среднего бизнеса) подвергались внешним кибер - угрозам. Из них 82% испытали на себе действие внутренних угроз.

Компании МСБ (малого и среднего бизнеса) теряют 780 тыс. рублей от одного случая нарушения информационной безопасности на предприятии.

Поможем

Статистика оставляет желать лучшего, но бояться не стоит. Обеспечение мер защиты с помощью решений от наших партнеров закроет уязвимости в корпоративной сети.

Персональные данные, внутренние ресурсы, базы данных и электронная почта будут защищены и изолированы от несанкционированного доступа. Действия злоумышленников не смогут навредить Вашему бизнесу.

План работ

Исследуем Вашу текущую сетевую инфраструктуру

Создание локальной сети

Организация защиты данных в сети

Разграничение прав доступа в сети. Подключение компьютера к сети. Администрирование компьютерной сети.

Практическое занятие №15.

Разграничение прав доступа –это о граничение доступа к данным некоторого слоя информационной системы.

Если компьютер используется многими лицами и личная информация каждого требует защиты от доступа посторонних лиц, то с помощью системных средств организуется разграничение доступа для разных пользователей ПК. Для этого создаются учетные записи пользователей, устанавливаются пороли на доступ к информации, для зашифрованной информации создаются конфиденциальные ключи дешифрования.

«Администрирование» - это папка в панели управления, содержащая средства для системных администраторов и опытных пользователей.

Администратор - опытный пользователь, умеющий работать с любыми настройками ОС и следящий за ее работоспособностью. Как следствие этого для него нет никаких ограничений при обязательной надежной защите пароля учетной записи от использования другими пользователями или взлома специальными утилитами.

Пользователь - пользователь, опыта которого недостаточно для полноценного администрирования, но который также заинтересован в надежной работе ОС. Имеет право работать с документами, папками, осуществлять ряд настроек и запускать определенные прикладные программы.

В локальной сети существует 4 уровня защиты файл-сервера:

- защита именем регистрации и паролем;

· защита правами опекунства К файлам и подкаталогам могут применяться права доступа (чтение, изменение, удаление файла и т.д);

- защита максимальными правами каталога (можно не дать пользователям сети возможность употребить свои права опекунств);

· защита атрибутами файла (одновременный доступ к файлу нескольких пользователей, только один пользователь, чтение, запись, переименование и удаление файла);

Для того, чтобы соединить более двух компьютеров в одну локальную сеть потребуется нужное количество компьютеров, сетевой коммутатор (свитч) или сетевой концентратор (хаб) и кабель витая пара.

Необходимо соединить компьютеры с хабом, посредством патчкордов. Вставить один конец в сетевую карту, другой - в один из портов хаба. Соединить хаб с розеткой и включить его.

С каждого компьютера заходим в Панель управления - Сетевые подключения и проверяем, подключено ли наше соединение. Если нет проверьте включена ли сетевая карта на компьютере и горит ли лампочка сзади компьютера (если горит значит компьютеры обнаружили друг друга надо только их правильно настроить чем мы и займемся.

Приступаем к их настройке. Жмем правой кнопкой на нужное Локальное подключение - Свойства - Протокол подключения (TCP/IP).

По-умолчанию, все настройки определяются автоматически, нам же требуется установить их вручную, поэтому выбираем Использовать следующий IP-адрес . Теперь стали доступны к заполнению поля, в которые мы и будем вводить параметры нашей локальной сети.

IP-адрес: 192.168.1.*

Маска подсети: 255.255.255.0 (оставляем по-умолчанию)

Нажимаем OK. Производим те же действия для остальных компьютеров, изменяя только последнюю цифру IP-адреса в указанном диапазоне.

Нажимаем OK. Производим те же действия для остальных компьютеров, изменяя только последнюю цифру IP-адреса в указанном диапазоне.

Все, на этом настройка сетевых плат завершена и следует приступить к настройкам Группы.

Найдите на Рабочем столе значок Мой компьютер и нажмите на него правой клавишей мыши. В открывшемся меню выберите Свойства и перейдите во вкладку Имя компьютера. Здесь вы сможете выбрать название вашего ПК и рабочую группу, к которой он будет принадлежать. Нажимайте Изменить.

Имя рабочей группы обязательно должно быть одинаковым для всех компьютеров, соединенных в локальную сеть. Например, WORK или FIRMA . Изменяем имя группы на всех ПК, а также каждому присваиваем свое имя. Желательно назначать обдуманные имена компьютеров локальной сети, это ускорит поиск нужного в дальнейшем. Например, имя компьютера может обозначать пользователя, который пользуется данным ПК.

В итоге у вас должны получиться подобные компьютеры (Имя компьютера - Рабочая группа - IP-адрес - Маска подсети):

COMP1 - GROUP - 192.168.1.1 - 255.255.255.0

COMP2 - GROUP - 192.168.1.2 - 255.255.255.0

COMPX - GROUP - 192.168.1.X - 255.255.255.0

Итак, мы уже настроили все компьютеры, осталось лишь перезагрузить их. Теперь назначим общий доступ к их ресурсам.

Общий доступ

Для того, чтобы пользователи локальной сети могли получить доступ к папкам  и файлам, нужно определить общий доступ к ним.

и файлам, нужно определить общий доступ к ним.

Делается это следующим образом. Находим нужную папку, к которой нужно открыть доступ. Нажимаем на нее правой клавишей мыши и выбираем пункт Общий доступ и безопасность. Далее ставим две галочки напротив Открыть общий доступ к этой папке и Разрешить изменение файлов по сети, если вы разрешаете удалять, изменять или добавлять ее содержимое удаленно.

Если ваш компьютер имеет подключенный к нему принтер, вы можете разрешить пользователям печатать на нем с другого компьютера, соединенного с вашей локальной сетью. Для этого вам требуется открыть общий доступ к принтеру. Для этого заходим в Пуск - Панель управления - Принтеры и факсы. В этом окне вы увидите все доступные принтеры, выбираем необходимый и нажимаем на него правой кнопкой мыши. Выбираем пункт Общий доступ из открывшегося меню, и выбираем Общий доступ к данному принтеру. Основным нюансом является наличие драйверов для различных версий операционных систем. Это означает, что вам нужно будет установить драйвер принтера для всех операционных систем, с помощью которых пользователи будут пользоваться принтером из локальной сети.

Если ваш компьютер имеет подключенный к нему принтер, вы можете разрешить пользователям печатать на нем с другого компьютера, соединенного с вашей локальной сетью. Для этого вам требуется открыть общий доступ к принтеру. Для этого заходим в Пуск - Панель управления - Принтеры и факсы. В этом окне вы увидите все доступные принтеры, выбираем необходимый и нажимаем на него правой кнопкой мыши. Выбираем пункт Общий доступ из открывшегося меню, и выбираем Общий доступ к данному принтеру. Основным нюансом является наличие драйверов для различных версий операционных систем. Это означает, что вам нужно будет установить драйвер принтера для всех операционных систем, с помощью которых пользователи будут пользоваться принтером из локальной сети.

В Сетевом окружении откроется список всех доступных ПК в локальной сети.

Фрагменты.

| Фрагмент 1. Как устроена компьютерная сеть Система компьютеров, связанных каналами передачи информации, называется компьютерной сетью. |

| Фрагмент 2. Локальные сети Небольшие компьютерные сети, работающие в пределах одного помещения, одного предприятия, называются локальными сетями (ЛС). |

| Фрагмент 3. Обычно компьютеры одной локальной сети удалены друг от друга на расстоянии не более одного километра. Во многих школах кабинеты информатики оснащены локальными сетями. |

| Фрагмент 4. Чаще всего ЛС организованы по следующему принципу: имеется одна центральная машина, которая называется файл-сервером. Пользователей локальной сети принято называть рабочей группой, а компьютеры, за которыми они работают - рабочими станциями. |

| Фрагмент 5. Центральная машина имеет большую дисковую память. В ней в виде файлов хранится программное обеспечение и другая информация, к которой могут обращаться пользователи сети. |

| Фрагмент 6. Название «сервер» происходит от английского server и переводится как «обслуживающее устройство». Компьютер-сервер -это машина, которая распределяет между многими пользователями общие ресурсы. |

| Фрагмент 7. Существуют две основные цели использования локальных сетей: 1) обмен файлами между пользователями сети; 2) использование общих ресурсов, доступных всем пользователям сети: большого пространства дисковой памяти, принтеров, централизованной базы данных, программного обеспечения и других. |

| Фрагмент 8. Если все компьютеры в сети равноправны, то есть сеть состоит только из рабочих станций пользователей, то ее называют одноранговой сетью. |

| Фрагмент 9. Одноранговые сети используются для реализации первой из отмеченных целей - обмена файлами. У каждого компьютера в такой сети есть свое имя. |

| Фрагмент 10. В сетях с выделенным серверомреализуется клиент-сервернаятехнология. На сервере устанавливается серверное ПО: серверная операционная система; WEB-сервер (организация Интранет); прокси-сервер (обеспечение работы с Интернет рабочих станций); файл-сервер (обеспечение совместного доступа к файлам) и т.п. |

| Фрагмент 11. На рабочей станции устанавливается клиентское ПО: операционная система для рабочих станций; клиентская часть прикладного ПО и т.п. |

| Фрагмент 12. Аппаратное обеспечение сети (Топология компьютерной сети) Топология ЛС – это физическое расположение компьютеров сети относительно друг друга и способ соединения их линиями. |

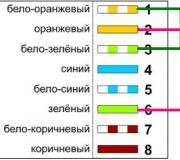

| Фрагмент 13. Наиболее распространены следующие способы соединения компьютеров: шина (как правило используется для одноранговых сетей); звезда (используется для любых локальных сетей); кольцо. |

| Фрагмент 14. Для организации локальной сети необходимо установить в каждый ПК сетевую плату и соединить все компьютеры с помощью специального кабеля. |

На просторах России много фирм и мелких предприятий не имеют в штате своего системного администратора на постоянной основе или приходящего время от времени. Фирма растёт и рано или поздно одной расшаренной папки в сети, где каждый может делать что захочет, становится мало. Требуется разграничение доступа для разных пользователей или групп пользователей на платформе MS Windows. Линуксоидов и опытных админов просьба не читать статью.

Самый лучший вариант - взять в штат опытного админа и задуматься о покупке сервера. Опытный админ на месте сам решит: поднимать ли MS Windows Server с Active Directory или использовать что-то из мира Linux.

Но данная статья написана для тех, кто решил пока мучаться самостоятельно, не применяя современные программные решения. Попытаюсь объяснить хотя бы как правильно реализовывать разграничение прав.

Прежде чем начать хотелось бы разжевать пару моментов:

- Любая операционная система "узнаёт" и "различает" реальных людей через их учётные записи. Должно быть так: один человек = одна учётная запись .

- В статье описывается ситуация, что в фирме нет своего админа и не куплен, к примеру, MS Windows Server. Любая обычная MS Windows одновременно обслуживает по сети не более 10 для WinXP и 20 человек для Win7. Это сделано фирмой Microsoft специально, чтобы клиентские Windows не перебегали дорогу серверам Windows и вы не портили бизнес Microsoft. Помните число 10-20 и когда в вашей фирме будет более 10-20 человек, вам придётся задуматься о покупке MS Windows Server или попросить кого-либо поднять вам бесплатный Linux Samba сервер, у которого нет таких ограничений.

- Раз у вас нет грамотного админа, то ваш обычный комп с клиентской MS Windows будет изображать из себя файловый сервер. Вы вынуждены будете продублировать на нём учётные записи пользователей с других компьютеров, чтобы получать доступ к расшаренным файлам. Другими словами, если есть в фирме ПК1 бухгалтера Оли с учётной записью olya, то и на этом "сервере" (именую его в дальнейшем как WinServer) нужно создать учётную запись olya с таким же паролем, как и на ПК1.

- Люди приходят и уходят. Текучесть кадров есть везде и если вы, тот бедный человек, который не админ и назначен (вынужден) поддерживать ИТ вопросы фирмы, то вот вам совет. Делайте учётные записи, не привязанные к личности. Создавайте для менеджеров - manager1, manager2. Для бухгалтеров - buh1, buh2. Или что-то подобное. Ушёл человек? Другой не обидится, если будет использовать manager1. Согласитесь это лучше, чем Семёну использовать учётную запись olya, так как влом или некому переделывать и уже всё работает 100 лет.

- Забудьте такие слова как: "сделать пароль на папку". Те времена, когда на ресурсы накладывался пароль давным давно прошли. Поменялась философия работы с различными ресурсами. Сейчас пользователь входит в свою систему с помощью учётной записи (идентификация), подтверждая себя своим паролем (аутентификация) и ему предоставляется доступ ко всем разрешённым ресурсам. Один раз вошёл в систему и получил доступ ко всему - вот что нужно помнить.

- Желательно выполнять нижеперечисленные действия от встроенной учётной записи Администратор или от первой учётной записи в системе, которая по умолчанию входит в группу Администраторы.

Приготовление.

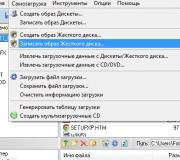

В Проводнике уберите упрощённый доступ к нужным нам вещам.

- MS Windows XP. Меню Сервис - Свойства папки - Вид. Снять галочку Использовать мастер общего доступа

- MS Windows 7. Нажмите Alt. Меню Сервис - Параметры папок - Вид. Снять галочку Использовать простой общий доступ к файлам .

Создайте на вашем компьютере WinServer папку, которая будет хранить ваше богатство в виде файлов приказов, договоров и так далее. У меня, как пример, это будет C:\dostup\. Папка обязательна должна быть создана на разделе с NTFS.

Доступ по сети.

На данном этапе нужно выдать в доступ по сети (расшарить - share) папку для работы с ней другими пользователями на своих компьютерах данной локальной сети.

И самое главное! Выдать папку в доступ с полным разрешением для всех! Да да! Вы не ослышались. А как же разграничение доступа?

Мы разрешаем по локальной сети всем подсоединяться к папке, НО разграничивать доступ будем средствами безопасности, сохраняемые в файловой системе NTFS, на которой расположена наш каталог.

- MS Windows XP. На нужной папке (C:\dostup\) правой клавишей мыши и там Свойства. Вкладка Доступ - Полный доступ .

- MS Windows 7. На нужной папке (C:\dostup\) правой клавишей мыши и там Свойства. Вкладка Доступ - Расширенная настройка. Ставим галочку Открыть общий доступ к этой папке . Заполняем Примечание. Жмём Разрешение. Группа Все должна иметь по сети право Полный доступ .

Пользователи и группы безопасности.

Нужно создать необходимые учётные записи пользователей. Напоминаю, что если на многочисленных ваших персональных компьютерах используются различные учётные записи для пользователей, то все они должны быть созданы на вашем "сервере" и с теми же самыми паролями. Этого можно избежать, только если у вас грамотный админ и компьютеры в Active Directory. Нет? Тогда кропотливо создавайте учётные записи.

- MS Windows XP.

Локальные пользователи и группы - Пользователи. Меню Действие - Новый пользователь. - MS Windows 7.

Панель Управления - Администрирование - Управление компьютером.

Локальные пользователи и группы - Пользователи. Меню Действие - Создать пользователя.

Теперь очередь за самым главным - группы! Группы позволяют включать в себя учётные записи пользователей и упрощают манипуляции с выдачей прав и разграничением доступа.

Чуть ниже будет объяснено "наложение прав" на каталоги и файлы, но сейчас главное понять одну мысль. Права на папки или файлы будут предоставляться группам, которые образно можно сравнить с контейнерами. А группы уже "передадут" права включённым в них учётным записям. То есть нужно мыслить на уровне групп, а не на уровне отдельных учётных записей.

- MS Windows XP.

Панель Управления - Администрирование - Управление компьютером.

- MS Windows 7.

Панель Управления - Администрирование - Управление компьютером.

Локальные пользователи и группы - Группы. Меню Действие - Создать группу.

Нужно включить в нужные группы нужные учётные записи. Для примера, на группе Бухгалтеры правой клавишей мыши и там Добавить в группу или Свойства и там кнопка Добавить. В поле Введите имена выбираемых объектов впишите имя необходимой учётной записи и нажмите Проверить имена . Если всё верно, то учётная запись изменится к виду ИМЯСЕРВЕРА\учётная_запись. На рисунке выше, учётная запись buh3 была приведена к WINSERVER\buh3.

Итак, нужные группы созданы и учётные записи пользователей включены в нужные группы. Но до этапа назначения прав на папках и файлах с помощью групп хотелось бы обсудить пару моментов.

Стоит ли заморачиваться с группой, если в ней будет одна учётная запись? Считаю, что стоит! Группа даёт гибкость и маневренность. Завтра вам понадобится ещё одному человеку Б дать те же права, что и определённому человеку с его учётной записью А. Вы просто добавите учётную запись Б в группу, где уже имеется А и всё!

Намного проще, когда права доступа выданы группам, а не отдельным персонам. Вам остаётся лишь манипулировать группами и включением в них нужных учётных записей.

Права доступа.

Желательно выполнять нижеперечисленные действия от встроенной учётной записи Администратор или от первой учётной записи в системе, которая по умолчанию входит в группу Администраторы.

Вот и добрались до этапа, где непосредственно и происходит магия разграничения прав доступа для различных групп, а через них и пользователям (точнее их учётным записям).

Итак, у нас есть директория по адресу C:\dostup\, которую мы уже выдали в доступ по сети всем сотрудникам. Внутри каталога C:\dostup\ ради примера создадим папки Договора, Приказы, Учёт МЦ. Предположим, что есть задача сделать:

- папка Договора должна быть доступна для Бухгалтеров только на чтение. Чтение и запись для группы Менеджеров.

- папка УчётМЦ должна быть доступна для Бухгалтеров на чтение и запись. Группа Менеджеров не имеет доступа.

- папка Приказы должна быть доступна для Бухгалтеров и Менеджеров только на чтение.

На папке Договора правой клавишей и там Свойства - вкладка Безопасность. Мы видим что какие-то группы и пользователи уже имеют к ней доступ. Эти права были унаследованы от родителя dostup\, а та в свою очередь от своего родителя С:

Мы прервём это наследование прав и назначим свои права-хотелки.

Жмём кнопку Дополнительно - вкладка Разрешения - кнопка Изменить разрешения .

Сначала прерываем наследование прав от родителя. Снимаем галочку Добавить разрешения, наследуемые от родительских объектов. Нас предупредят, что разрешения от родителя не будут применяться к данному объекту (в данном случае это папка Договора). Выбор: Отмена или Удалить или Добавить. Жмём Добавить и права от родителя останутся нам в наследство, но больше права родителя на нас не будут распространяться. Другими словами, если в будущем права доступа у родителя (папка dostup) изменить - это не скажется на дочерней папке Договора. Заметьте в поле Унаследовано от стоит не унаследовано . То есть связь родитель - ребёнок разорвана.

Теперь аккуратно удаляем лишние права, оставляя Полный доступ для Администраторов и Система. Выделяем по очереди всякие Прошедшие проверку и просто Пользователи и удаляем кнопкой Удалить.

Кнопка Добавить в данном окне Дополнительные параметры безопасности предназначена для опытных админов, которые смогут задать особые, специальные разрешения. Статья же нацелена на знания опытного пользователя.

Мы ставим галочку Заменить все разрешения дочернего объекта на разрешения, наследуемые от этого объекта и жмём Ок. Возвращаемся назад и снова Ок, чтобы вернуться к простому виду Свойства.

Данное окно позволит упрощённо достигнуть желаемого. Кнопка Изменить выведет окно "Разрешения для группы".

Жмём Добавить. В новом окне пишем Бухгалтеры и жмём "Проверить имена" - Ок. По умолчанию даётся в упрощённом виде доступ "на чтение". Галочки в колонке Разрешить автоматически выставляются "Чтение и выполнение", "Список содержимого папки", "Чтение". Нас это устраивает и жмём Ок.

Теперь по нашему техническому заданию нужно дать права на чтение и запись для группы Менеджеры. Если мы в окне Свойства, то снова Изменить - Добавить - вбиваем Менеджеры - Проверить имена. Добавляем в колонке Разрешить галочки Изменение и Запись.

Теперь нужно всё проверить!

Следите за мыслью. Мы приказали, чтобы папка Договора не наследовала права от свого родителя dostup. Приказали дочерним папкам и файлам внутри папки Договора наследовать права от неё.

На папку Договора мы наложили следующие права доступа: группа Бухгалтеры должна только читать файлы и открывать папки внутри, а группа Менеджеры создавать, изменять файлы и создавать папки.

Следовательно, если внутри директории Договора будет создаваться файл-документ, на нём будут разрешения от его родителя. Пользователи со своими учётными записями будут получать доступ к таким файлам и каталогам через свои группы.

Зайдите в папку Договора и создайте тестовый файл договор1.txt

На нём щелчок правой клавишей мыши и там Свойства - вкладка Безопасность - Дополнительно - вкладка Действующие разрешения.

Жмём Выбрать и пишем учётную запись любого бухгалтера, к примеру buh1. Мы видим наглядно, что buh1 получил права от своей группы Бухгалтеры, которые обладают правами на чтение к родительской папке Договора, которая "распространяет" свои разрешения на свои дочерние объекты.

Пробуем manager2 и видим наглядно, что менеджер получает доступ на чтение и запись, так как входит в группу Менеджеры, которая даёт такие права для данной папки.

Абсолютно так же, по аналогии с папкой Договора, накладываются права доступа и для других папок, следуя вашему техническому заданию.

Итог.

- Используйте разделы NTFS.

- Когда разграничиваете доступ на папки (и файлы), то манипулируйте группами.

- Создавайте учётные записи для каждого пользователя. 1 человек = 1 учётная запись.

- Учётные записи включайте в группы. Учётная запись может входить одновременно в разные группы. Если учётная запись находится в нескольких группах и какая-либо группа что-то разрешает, то это будет разрешено учётной записи.

- Колонка Запретить (запрещающие права) имеют приоритет перед Разрешением. Если учётная запись находится в нескольких группах и какая-либо группа что-то запрещает, а другая группа это разрешает, то это будет запрещено учётной записи.

- Удаляйте учётную запись из группы, если хотите лишить доступа, которого данная группа даёт.

- Задумайтесь о найме админа и не обижайте его деньгами.

Задавайте вопросы в комментариях и спрашивайте, поправляйте.

Видеоматериал показывает частный случай, когда нужно всего лишь запретить доступ к папке, пользуясь тем, что запрещающие правила имеют приоритет перед разрешающими правила.

Разграничение доступа.

Автоматизированная система в зависимости от ее сложности и выполняемых задач может размещаться в одной, двух, трех и т. д. помещениях, этажах, зданиях. В силу различия функциональных обязанностей и работы с разными документами необходимо обеспечить разграничение доступа пользователей к их рабочим местам, аппаратуре и информации. Это обеспечивается размещением рабочих мест пользователей в отдельных помещениях, закрываемых разного рода замками на входных дверях с устанавливаемыми на них датчиками охранной сигнализации или применением специальной автоматической системы контроля доступа в помещения по жетонам или карточкам с индивидуальным кодом ее владельца, записанным в ее память.

Разграничение доступа в автоматизированной системе заключается в разделении информации, циркулирующей в ней, на части и организации доступа к ней должностных лиц в соответствии с их функциональными обязанностями и полномочиями. Задача такого разграничения доступа к информации: сокращение количества должностных лиц, не имеющих к ней отношения при выполнении своих функций, т.е. защита информации от нарушителя среди законных пользователей.

Основная задача контроля и разграничения доступа (ПКРД) – это блокировка несанкционированного, контроль и разграничение санкционированного доступа к информации, подлежащей защите. При этом разграничение доступа к информации и программным средствам ее обработки должно осуществляться в соответствии с функциональными обязанностями и полномочиями должностных лиц-пользователей, обслуживающего персонала и руководителей работ.

Основной принцип построения ПКРД состоит в том, что допускаются и выполняются только такие обращения к информации, в которых содержатся соответствующие признаки разрешенных полномочий. В указанных целях осуществляются идентификация и аутентификация пользователей, устройств и т.д., деление информации и функций ее обработки согласно установленным требованиям разграничения доступа, установка и ввод полномочий пользователей

Деление информации и функций ее обработки обычно производится по следующим признакам:

По степени важности;

По степени секретности;

По выполняемым функциям пользователей, устройств;

По наименованию документов;

По видам документов;

По видам данных;

По наименованию томов, файлов, массивов, записей;

По имени пользователя;

По функциям обработки информации: чтению, записи, исполнению;

По времени дня.

Принимая во внимание, что доступ осуществляется с различных технических средств, начинать разграничение можно путем разграничения доступа к техническим средствам, разместив их в отдельных помещениях. Все подготовительные функции технического обслуживания аппаратуры, ее ремонта, профилактики, перезагрузки программного обеспечения и другие должны быть технически и организационно отделены от основных задач системы. Комплекс средств автоматизации и организация его обслуживания должны быть построены следующим образом:

Техническое обслуживание ИС в процессе эксплуатации должно выполняться специальным техническим персоналом без доступа к информации, подлежащей защите;

Функции обеспечения безопасности информации должны выполняться специальным подразделением в организации-владельце ИС, вычислительной сети или АСУ;

Организация доступа пользователей к памяти ИС должна обеспечивать возможность разграничения доступа к информации, хранящейся в ней, с достаточной степенью детализации и в соответствии с заданными уровнями полномочий пользователей;

Регистрация и документирование технологической и оперативной информации должны быть разделены.

В качестве идентификаторов личности для реализации разграничения широко распространено применение кодов паролей, которые хранятся в памяти пользователя и ИС. В помощь пользователю в системах с повышенными требованиями большие значения кодов паролей записываются на специальные носители – электронные ключи, жетоны, смарт-карты и т.д.

Принципиальная возможность разграничения по указанным параметрам должна быть обеспечена проектом ИС. А конкретное разграничение при эксплуатации ИС устанавливается потребителем и вводится в систему его подразделением, отвечающим за безопасность информации.

В указанных целях при проектировании вычислительных средств для построения ИС проводятся:

Разработка операционной системы с возможностью реализации разграничения доступа к информации, хранящейся в памяти ЭВМ, ПК, сервера;

Изоляция областей доступа;

Разделение базы данных на группы;

Процедуры контроля перечисленных функций.

Разработка и реализация функциональных задач по разграничению и контролю доступа к аппаратуре и информации как в рамках данного ИС, так и АСУ (сети) в целом;

Разработка аппаратных средств идентификации и аутентификации пользователя;

Разработка программных средств контроля и управления разграничением доступа;

Разработка отдельной эксплуатационной документации на средства идентификации, аутентификации, разграничения и контроля доступа.

Выбор конкретных признаков разграничения доступа и их сочетаний производится в соответствии с техническим заданием при проектировании программного обеспечения автоматизированной системы.

Информация, подлежащая защите, должна быть размещена в непересекающихся областях памяти. В любой из этих областей хранится совокупность информационных объектов, каждый из которых подлежит защите. Защита в этом случае сводится к тому, что доступ к информационному объекту осуществляется через единственный охраняемый вход. В функцию «охраны» входят опознание пользователя по имени (или условному номеру) и коду предъявленного пароля. При положительном результате проверки разрешается допуск его к информации в соответствии с выделенными ему полномочиями. Эти процедуры выполняются при каждом обращении пользователя: запросе, выдаче команд и т.д. Чтобы не набирать каждый раз пароль, удобно предъявляемый пароль хранить на специальном физическом носителе (ключе, карте), который перед входом в вычислительную систему должен вставляться пользователем в специальное гнездо АРМ. Кроме того, после изъятия носителя с паролем из гнезда вход в систему сразу блокируется.

Если же требования к защите информации для конкретной системы позволяют применение набора пароля вручную, необходимо сделать так, чтобы предъявляемый пароль при повторных обращениях в процессе работы с информацией находился в памяти данного АРМ. Хранение в центральном вычислителе допускается только при обеспечении его связки с условным номером данного АРМ, т.е. все последующие обращения в центральном вычислителе должны приниматься на обработку только с условным номером АРМ, с которого предъявлялся хранимый код пароля. По окончании работы для исключения возможности несанкционированного доступа со стороны посторонних пользователей необходимо с АРМ ввести соответствующую команду, по которой предъявленный ранее и хранимый пароль стирается. О факте стирания на АРМ пользователя должно быть выдано сообщение. Для проверки последней операции полезно повторить одно из предыдущих обращений без пароля и убедиться в этом по отрицательной реакции вычислительной системы.